Los ataques cibernéticos del oleoducto colonial y del sistema de salud irlandés fuerzan cambios en los protocolos de ciberseguridad

Esta semana, el Departamento de Seguridad Nacional (DHS) estableció nuevas pautas relacionadas con los procedimientos de seguridad cibernética en caso de un ataque contra cualquiera de las principales empresas de oleoductos del país. El anuncio se produce inmediatamente después del devastador hack de Colonial Pipeline, ejecutado por la banda de ransomware DarkSide, que afectó a casi la mitad del suministro de combustible de la costa este durante 11 días. Anteriormente, se habían proporcionado pautas voluntarias a empresas líderes en la industria de los combustibles.

Esta semana, el Departamento de Seguridad Nacional (DHS) estableció nuevas pautas relacionadas con los procedimientos de seguridad cibernética en caso de un ataque contra cualquiera de las principales empresas de oleoductos del país. El anuncio se produce inmediatamente después del devastador hack de Colonial Pipeline, ejecutado por la banda de ransomware DarkSide, que afectó a casi la mitad del suministro de combustible de la costa este durante 11 días. Anteriormente, se habían proporcionado pautas voluntarias a empresas líderes en la industria de los combustibles.

Esta nueva directiva del DHS requerirá que las empresas de oleoductos informen cualquier incidente cibernético a las autoridades federales. También sigue una tendencia inquietante reciente de nuevos ataques de ransomware, más allá del hack Colonial, que ha puesto de relieve las vulnerabilidades cibernéticas de la infraestructura crítica no solo en los Estados Unidos, sino también a nivel internacional.

Si bien la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA), una subdivisión del DHS, tiene la tarea de brindar orientación a las empresas del sector privado estadounidense que manejan la infraestructura de EE. UU., No existen muchos requisitos federales para que mantengan las medidas de seguridad cibernética.

Nuevos cambios en la infraestructura de ciberseguridad podrían frustrar futuros ataques de ransomware

Como resultado de los cambios recientemente anunciados, ahora se requiere que cerca de 100 compañías de oleoductos mantengan un coordinador de ciberseguridad disponible en todo momento y comiencen a reportar todos y cada uno de los incidentes a CISA dentro de las 12 horas.

Además, las empresas de oleoductos que no cumplan con las nuevas reglas enfrentarían multas cada vez mayores que comienzan alrededor de $ 7,000.

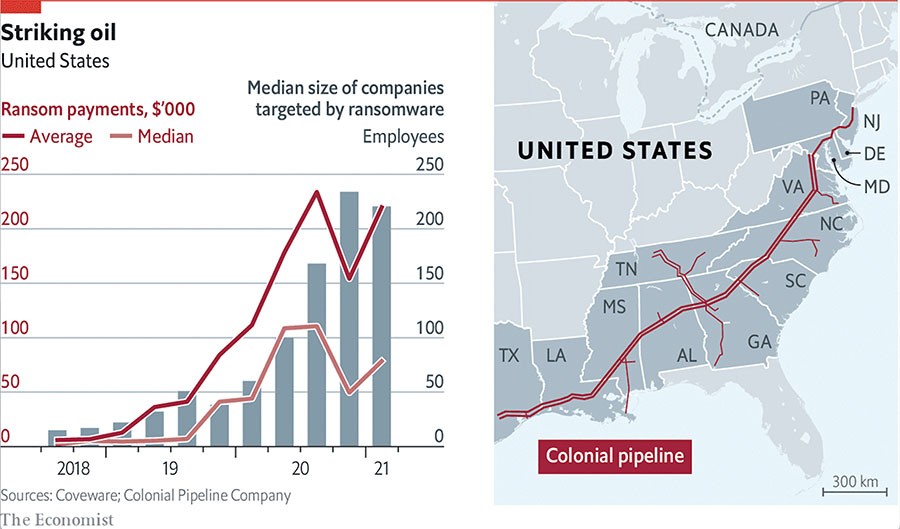

Frustrar los ataques de ransomware podría ser muy beneficioso para las organizaciones en el caso de que no tengan que pagar los rescates de los ciberdelincuentes para que sus operaciones vuelvan a estar en línea. Tales tarifas de rescate pueden acumular cientos de miles de dólares hasta casi millones, como lo demuestra el cuadro "Petróleo en huelga" a continuación en los montos de pago para empresas de varios tamaños a las que se dirige el ransomware.

Al otro lado del charco en Irlanda, el sistema de atención médica irlandés también se vio afectado recientemente por un importante ataque de ransomware a mediados de mayo que obligó a su sistema hospitalario a cerrar las redes de TI y bloqueó muchas instalaciones de atención médica fuera de sus computadoras.

El ransomware se dirigió específicamente al Ejecutivo de Servicios de Salud de Irlanda y decidió cerrar la mayoría de los sistemas de TI por razones de precaución.

Como resultado de este y otro ataque previo contra el sistema de salud irlandés, la ciberseguridad se encuentra ahora bajo un estado de revisión continua en todas las agencias estatales, según el primer ministro irlandés Micheál Martin.

Martin dijo que los ciberataques son una amenaza muy significativa tanto para el estado como para el sector privado y que la respuesta del gobierno sería "constante y metódica".

Martin también afirmó que era posible que los datos de los pacientes se hubieran visto comprometidos y que el personal de TI estuviera evaluando el alcance completo del evento.

"Es un ataque atroz, es un ataque impactante a un servicio de salud, pero fundamentalmente a los pacientes y al público irlandés", afirmó Martin.

Se cree que el ataque contra el sistema de salud irlandés es obra del grupo de piratería 'Wizard Spider', de Europa del Este, y recuerda al ataque de ransomware WannaCry de 2017 contra el sistema de salud del Reino Unido.