Búsqueda Exyz

Los programas potencialmente no deseados (PUP) a menudo se cuelan en los dispositivos de los usuarios y pueden comprometer la privacidad y la seguridad. Es fundamental estar alerta y ser cauteloso al instalar software o hacer clic en enlaces desconocidos.

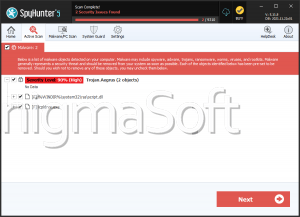

Los investigadores de seguridad de la información analizaron la extensión del navegador Exyz Search y descubrieron que secuestra los navegadores web para promover un motor de búsqueda engañoso. Esta extensión manipula varias configuraciones críticas del navegador para imponer el uso de una dirección web específica, obligando efectivamente a los usuarios a utilizar el motor de búsqueda fraudulento que promueve.

El secuestrador de navegadores de búsqueda Exyz puede exponer a los usuarios a mayores riesgos de privacidad

Tras la instalación, la extensión del navegador Exyz Search altera la configuración clave dentro de un navegador web, incluido el motor de búsqueda predeterminado, la página de inicio y las páginas de nuevas pestañas, dirigiéndolas a blpsearch.com. Como resultado, cada vez que se abre el navegador afectado o una nueva pestaña, los usuarios son dirigidos automáticamente a blpsearch.com cuando realizan una consulta de búsqueda. Un examen realizado por expertos ha revelado que blpsearch.com funciona como un motor de búsqueda falso.

La investigación descubrió que blpsearch.com no genera sus propios resultados de búsqueda. En lugar de ello, redirige a los usuarios a google.com, presentando los resultados de búsqueda del motor de búsqueda de Google. Blpsearch.com también puede redirigir a los usuarios a otros motores de búsqueda, tanto legítimos como no fiables, en función de factores como la dirección IP y la geolocalización del usuario.

Los motores de búsqueda falsos como blpsearch.com suelen ser poco fiables y pueden llevar a los usuarios a sitios web cuestionables o dañinos. Pueden promocionar contenido malicioso, aumentando el riesgo de encontrar tácticas, sitios de phishing o páginas que alberguen malware o software no deseado.

Además, los motores de búsqueda falsificados plantean riesgos para la privacidad y la seguridad al recopilar y explotar potencialmente datos de navegación y otra información personal. Estos datos podrían venderse a terceros o utilizarse con fines no seguros.

Los secuestradores de navegador y los programas basura a menudo ocultan sus instalaciones en los dispositivos de los usuarios

Los secuestradores de navegador y los programas basura emplean varias tácticas para instalarse furtivamente en los dispositivos de los usuarios. Estas tácticas a menudo explotan a los usuarios desprevenidos y aprovechan las vulnerabilidades del software o del comportamiento del usuario:

- Software incluido : uno de los métodos más frecuentes consiste en combinar el secuestrador del navegador o el programa basura con descargas de software legítimas. Los usuarios pueden, sin saberlo, instalar el software adicional junto con el programa deseado haciendo clic rápidamente en las indicaciones de instalación sin revisar detenidamente los términos y condiciones.

Para mitigar el riesgo de secuestradores de navegador y programas basura, los usuarios siempre deben descargar software de fuentes confiables, leer atentamente las instrucciones de instalación antes de continuar, mantener actualizados los sistemas operativos y las aplicaciones, usar software antimalware y bloqueador de publicidad, y tener cuidado al hacer clic en enlaces. o descargar archivos adjuntos de fuentes desconocidas.