Dridex

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 80 % (Elevado) |

| Computadoras infectadas: | 13 |

| Visto por primera vez: | October 29, 2014 |

| Ultima vez visto: | November 24, 2021 |

| SO(s) afectados: | Windows |

Los desarrolladores del Trojan Cridex , también detectado como Geodo, Feodo y Bugat , han lanzado otra versión de este terrible troyano recopilador de datos llamado Dridex. El deber principal de Dridex es recopilar datos de seguridad bancaria agregando scripts automáticos que contienen asignaciones recurrentes en el paquete de Microsoft Office. Dridex comenzó su campaña de infección utilizando Microsoft Word para enviar mensajes supuestamente, incluida la documentación financiera. Luego, cuando el usuario de la computadora abre el documento dañado, los scripts agregados pueden comenzar a ejecutar sus tareas e instalar Dridex.

Los desarrolladores del Trojan Cridex , también detectado como Geodo, Feodo y Bugat , han lanzado otra versión de este terrible troyano recopilador de datos llamado Dridex. El deber principal de Dridex es recopilar datos de seguridad bancaria agregando scripts automáticos que contienen asignaciones recurrentes en el paquete de Microsoft Office. Dridex comenzó su campaña de infección utilizando Microsoft Word para enviar mensajes supuestamente, incluida la documentación financiera. Luego, cuando el usuario de la computadora abre el documento dañado, los scripts agregados pueden comenzar a ejecutar sus tareas e instalar Dridex.

Al recopilar sus datos relacionados con la banca en línea y enviarlos a servidores remotos, Dridex hace posible que sus creadores accedan a su cuenta bancaria y transfieran el dinero disponible a sus cuentas personales. Como cualquier infección troyana, Dridex es una infección altamente dañina que debe eliminarse tras la detección. La eliminación manual es posible, sin embargo, debido a su complejidad, el método de eliminación más seguro es utilizar una aplicación de eliminación de malware actualizada y confiable.

Dridex, en su forma de caballo de Troya, se remonta a 2015, pero ha tenido variaciones posteriores detectadas de antemano. Sin embargo, 2015 marca el año en que Dridex realizó su mayor brote contabilizando múltiples campañas dirigidas a usuarios de computadoras en toda Europa. Dridex ha sido marcado como el más frecuente en el Reino Unido, Alemania, Francia y, por supuesto, los Estados Unidos de América.

Tabla de contenido

Las complejidades de Dridex lo convierten en una de las amenazas informáticas modernas más peligrosas

Han aparecido muchas versiones más nuevas de Dridex que propagan varios virus informáticos. Con su difusión masiva de amenazas de malware, Dridex se ha ganado el ranking de ser una de las 10 amenazas más populares de su tipo en el número siete en los últimos años, según Flashpoint.

Las muchas acciones de Dridex van desde la recopilación de datos personales hasta la inyección de malware en sitios. El objetivo principal de Dridex ha sido bastante consistente residiendo en su capacidad para robar datos, que generalmente son datos bancarios o de inicio de sesión donde los piratas informáticos detrás de Dridex pueden aprovechar dicha información para eventualmente conducir al robo de dinero o incluso a las billeteras de criptomonedas .

Ha habido un cambio continuo de manos de Dridex donde se vende activamente a otros ciberdelincuentes que luego utilizan el malware para recopilar información personal de nuevas víctimas. La acción de Dridex inyectando sitios web con malware finalmente conduce a acciones que roban los inicios de sesión y las contraseñas de los usuarios.

También se sabe que Dridex utiliza una función de Botnet como servicio que convierte a las PC infectadas en una fuente de ataque para futuras campañas, lo que esencialmente permite que el malware se propague de manera más rápida y eficiente. Tal noción ha creado amenazas como las sensaciones globales de Dridex que no tienen límites geográficos.

¿Quién está detrás de Dridex?

Los perpetradores detrás de Dridex, o lo que se conoce como "Evil Corp", el cibergang que creó Dridex, salen de Rusia donde se les ha visto viviendo un estilo de vida bastante lujoso conduciendo superdeportivos y evadiendo a las fuerzas del orden como una recompensa de $ 5 millones por su captura. está siendo ofrecido por el Departamento de Estado de los Estados Unidos.

El cibergang de Evil Corp detrás de Dridex parece haber eliminado millones de dólares en sus esfuerzos por aprovechar Dridex de muchas maneras en los últimos años. En ese tiempo, Dridex ha visto altibajos. Sin embargo, en los últimos meses, Dridex ha demostrado que no irá a ningún lado, y los delincuentes detrás del malware vicioso están aumentando sus esfuerzos para hacer que lo que era viejo volviera a ser nuevo. En la batalla contra Dridex y amenazas similares, las empresas de seguridad cibernética y los investigadores antimalware están teniendo dificultades para rastrear los servidores de C&C asociados con Dridex para finalmente reducir la amenaza. Los avanzados mecanismos de persistencia de Dridex han mantenido el malware vivo y próspero durante muchos años.

Descubriendo aún más Dridex y su ciclo de vida

El desarrollo más reciente en la lucha contra Dridex en su origen es el servicio de búsqueda de malware ANY.RUN, que ha examinado el ciclo de vida de Dridex no solo para detectar la amenaza sino también para identificar sus métodos de propagación y descubrir formas en que los usuarios de computadoras pueden evitar futuros ataques.

Los métodos principales que utiliza Dridex para propagarse, también descubiertos por ANY.RUN, son las campañas de correo electrónico no deseado. Dicha técnica, que demuestra ser una de las formas más efectivas de propagar malware incluso en el panorama actual, permite a los ciberdelincuentes difundir Dridex en máquinas específicas. Muchos de los mensajes de spam son aquellos que están inteligentemente diseñados para parecerse a correos electrónicos relacionados con asuntos financieros, que a menudo contienen un archivo adjunto de documento de MS Word malicioso.

La ingeniería social se usa comúnmente para engañar a los usuarios de computadoras para que abran y descarguen los archivos adjuntos maliciosos, que cuando se ejecutan, instalan el troyano Dridex.

La detección y eliminación de Dridex se deja al software antimalware y a fuentes como ANY.RUN, que tiene métodos para desempaquetar los procesos de Dridex cuando infecta una PC para que pueda ser detectada y eliminada de manera segura.

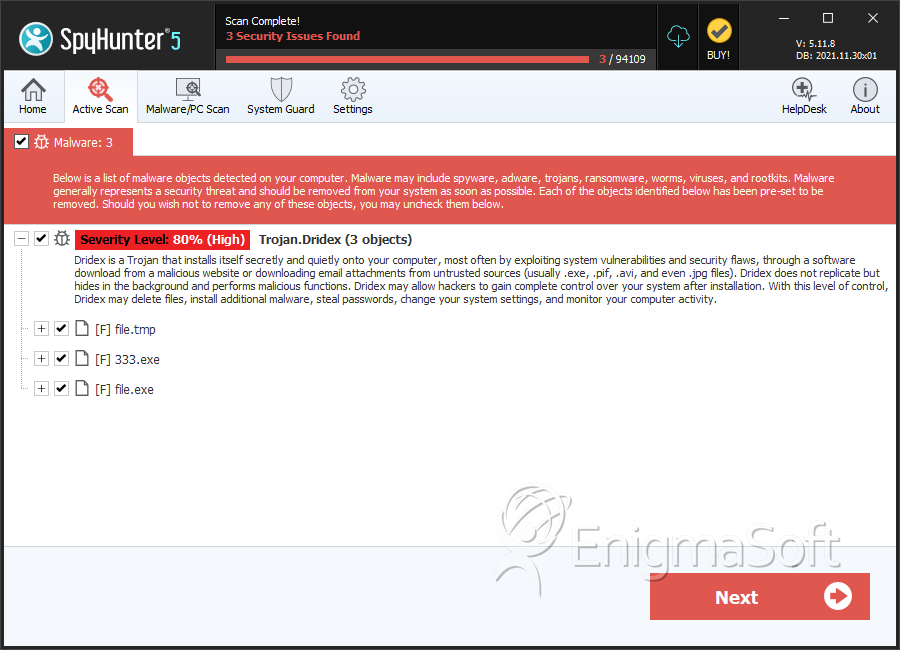

SpyHunter detecta y elimina Dridex

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |