Ransomware Frag

El aumento de amenazas cibernéticas sofisticadas como Frag Ransomware subraya la necesidad de contar con medidas de ciberseguridad sólidas. Frag Ransomware, conocido por cifrar datos y exigir rescates, es parte de una tendencia preocupante en la que los atacantes desarrollan sus métodos para vulnerar incluso los sistemas más fortificados. Los usuarios, en particular las organizaciones, deben mantenerse alerta y proactivos para proteger sus datos de estas campañas dañinas.

Tabla de contenido

Entendiendo el modus operandi del ransomware Frag

El ransomware Frag funciona cifrando archivos y agregando la extensión ".frag", transformando los nombres de archivo originales, como "1.png" en "1.png.frag". Una vez que se completa el cifrado, las víctimas reciben un archivo de texto titulado "README.txt" que contiene la nota de rescate. Este mensaje afirma que los atacantes se infiltraron en la red, cifraron datos, borraron copias de seguridad y posiblemente extrajeron información confidencial. Cabe destacar que el ransomware Frag se dirige principalmente a las empresas, instruyendo a los empleados para que alerten a la alta dirección y exigiendo que se inicien negociaciones en un plazo de dos semanas para evitar posibles fugas de datos o pérdidas permanentes.

Vectores de explotación: CVE-2024-40711 y uso indebido de VPN

El reciente aumento de los ataques de Frag Ransomware está vinculado a una vulnerabilidad conocida, CVE-2024-40711, en el software Veeam Backup & Replication. Al explotar esta falla de seguridad, los cibercriminales obtienen acceso no autorizado y establecen cuentas de administrador local. Las aplicaciones VPN comprometidas también han jugado un papel fundamental en estas brechas, permitiendo a los atacantes eludir las medidas de autenticación. Estas tácticas se parecen a las utilizadas en campañas que involucran otras variantes de ransomware, como Akira y Fog , lo que lleva a los expertos a plantear la hipótesis de que el mismo grupo organiza múltiples tipos de ataques.

Las consecuencias de un ransomware y los riesgos de pagar rescates

Las víctimas de ransomware a menudo se enfrentan a la cruda realidad de que el descifrado es imposible sin la cooperación de los atacantes. Sin embargo, pagar el rescate conlleva riesgos importantes: no hay nada que pueda garantizar que se les proporcione la herramienta de descifrado, ya que los atacantes pueden desaparecer después del pago. Esto no solo perpetúa el ciclo de extorsión, sino que también envalentona a los cibercriminales para atacar a más víctimas. Por lo tanto, los profesionales de la ciberseguridad recomiendan encarecidamente no sucumbir a las demandas de rescate.

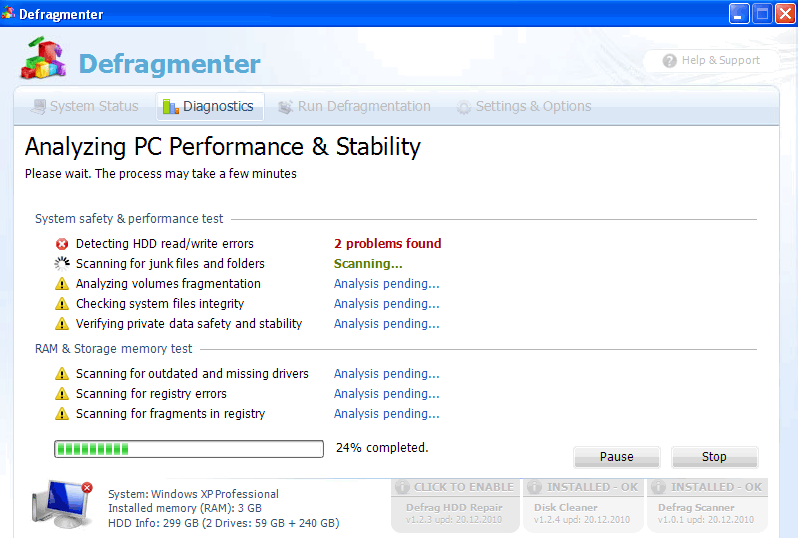

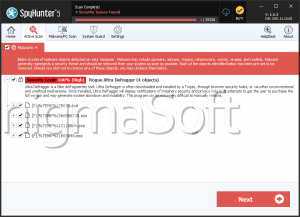

Eliminación del ransomware The Frag: pasos y realidades

Para evitar un mayor cifrado de datos, es fundamental eliminar el ransomware Frag de los sistemas infectados. Sin embargo, la eliminación por sí sola no restaura los archivos afectados. Por este motivo, las organizaciones deben priorizar un plan de respuesta a incidentes sólido que incluya copias de seguridad de datos y aislamiento de la red para contener las posibles amenazas y minimizar los daños.

Cómo se propaga el ransomware: vectores de ataque habituales

Las infecciones de ransomware suelen deberse a técnicas de phishing e ingeniería social. Los actores de amenazas disfrazan los archivos dañados como documentos o software legítimos, engañando a los destinatarios para que los descarguen y ejecuten. Estos archivos pueden ser desde archivos comprimidos (ZIP, RAR) y archivos ejecutables (.exe) hasta documentos de Office, PDF e incluso scripts de JavaScript. En algunos casos, simplemente abrir un archivo adjunto comprometido puede activar el ransomware.

Las descargas automáticas, que implican instalaciones ocultas iniciadas por sitios web engañosos, también contribuyen a la distribución de ransomware. Estos métodos enfatizan la importancia de mantenerse alerta y tener cuidado al navegar por la web o manipular archivos adjuntos en correos electrónicos.

Mejores prácticas de seguridad para fortalecer la defensa contra el ransomware

- Actualizaciones y parches periódicos: es fundamental mantener actualizados todos los sistemas y el software, incluidos los sistemas operativos, las aplicaciones y las soluciones de seguridad. La aplicación de parches a vulnerabilidades, como CVE-2024-40711, reduce el riesgo de que los atacantes las exploten.

- Autenticación multifactor (MFA) : la implementación de MFA en todas las cuentas de usuarios de PC proporciona una capa adicional de seguridad, lo que hace que sea más difícil para los atacantes obtener acceso no autorizado incluso si las credenciales de inicio de sesión están comprometidas.

- Copias de seguridad de datos : conservación periódica de copias de seguridad de datos críticos en un almacenamiento seguro y sin conexión. Asegúrese de que estas copias de seguridad se prueben periódicamente para confirmar su integridad y su preparación para la recuperación.

- Capacitación sobre filtrado y concientización de correo electrónico : utilice soluciones avanzadas de filtrado de correo electrónico para bloquear intentos de phishing y archivos adjuntos maliciosos. Además, se deben ofrecer programas de capacitación para educar al personal sobre cómo reconocer correos electrónicos sospechosos y evitar conductas riesgosas.

- Segmentación de la red : la segmentación de la red limita la propagación del ransomware en caso de que se produzca una infección. Este enfoque limita las amenazas a partes específicas del sistema, lo que hace que la contención y la erradicación sean más manejables.

- Soluciones de seguridad de endpoints : implemente herramientas integrales de protección de endpoints que puedan revelar y responder a posibles ataques de ransomware antes de que puedan causar daños significativos.

El ransomware Frag ejemplifica el panorama cambiante de las amenazas cibernéticas, en el que los atacantes se adaptan continuamente para eludir las defensas de seguridad. Comprender cómo operan estas amenazas y adoptar una estrategia de seguridad de múltiples capas es vital para mantener la resiliencia ante posibles incidentes de ransomware. Al implementar prácticas de seguridad estrictas, las organizaciones y las personas pueden fortalecer sus defensas, lo que reduce la probabilidad de convertirse en el próximo objetivo de este creciente conflicto cibernético.