Google Redirect Virus

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 80 % (Elevado) |

| Computadoras infectadas: | 146 |

| Visto por primera vez: | September 20, 2011 |

| Ultima vez visto: | May 26, 2022 |

| SO(s) afectados: | Windows |

El Google Redirect Virus existe desde hace bastante tiempo y es conocido por muchos alias, aunque el comportamiento principal permanece constante. Básicamente, el virus de redireccionamiento de Google juega una mala pasada en la mente de los usuarios de PC que desean búsquedas web de Google al redirigirlos aleatoriamente a páginas web maliciosas o motores de búsqueda.

El Google Redirect Virus existe desde hace bastante tiempo y es conocido por muchos alias, aunque el comportamiento principal permanece constante. Básicamente, el virus de redireccionamiento de Google juega una mala pasada en la mente de los usuarios de PC que desean búsquedas web de Google al redirigirlos aleatoriamente a páginas web maliciosas o motores de búsqueda.

Tabla de contenido

El Google Redirect Virus hace que las búsquedas en línea sean ineficaces y peligrosas

El Google Redirect Virus (GRV) ha frustrado a los usuarios de Internet durante varios años, pero parece que todavía no existe un método eficaz para evitar la infección. De hecho, incluso se ha convertido en uno de los problemas de ciberseguridad más graves de nuestro tiempo debido a la gran popularidad del motor de búsqueda de Google que permite a los atacantes llegar a un gran número de posibles víctimas. El malware afecta a los sistemas operativos Windows, MacOS y Linux, mientras que recientemente también han aparecido versiones de Google Redirect Virus para dispositivos móviles.

Una investigación profunda muestra que no existe solo una amenaza en particular llamada Google Redirect Virus, sino que el nombre abarca una serie de infecciones y problemas que afectan a los navegadores más populares con el resultado común de redirigir al usuario a páginas web maliciosas a través de resultados de búsqueda falsos. El malware GRV también se conoce como "Chrome Redirect Virus", "virus de Google", "Yahoo Redirect Virus" y "Bing Redirect Virus". También se han identificado versiones más nuevas, conocidas como "Happilli Redirect Virus" y "Nginx Redirect Virus".

El síntoma más obvio de una infección de tipo GRV es que todas las búsquedas de Google de un usuario son redirigidas a algunos dominios desconocidos o sospechosos, o a páginas de otros motores de búsqueda que podrían tener contenido malicioso. Los usuarios que tengan el GRV en sus computadoras experimentarán la redirección a sitios web no relacionados o desagradables cuando hagan clic en cualquiera de los resultados de su búsqueda de Google, independientemente del navegador que utilicen. Así, las principales funcionalidades del virus Google Redirect no han cambiado a lo largo de los años y a través de las diferentes versiones, así como las intenciones de sus autores cuyo principal objetivo es ganar dinero potenciando artificialmente las visitas a sus propias páginas web y las vistas. de los anuncios que se muestran en ellos.

Todas las ubicaciones a las que la amenaza redirige a sus víctimas son peligrosas, ya que obligan al usuario a comprar software malicioso o pueden contener scripts que instalan directamente malware o programas basura en el dispositivo del usuario. Una clara señal de que una PC ha sido infectada con el virus de redireccionamiento de Google es que el usuario es redirigido varias veces desde enlaces que ciertamente son legítimos, como ebay.com o Facebook. Los programas de redireccionamiento como el GRV también recopilan información sobre los hábitos de navegación de los usuarios y los términos de búsqueda comunes, además de insertar anuncios no deseados en los resultados de búsqueda.

El Google Redirect Virus interrumpe el rendimiento general de su PC

Google Redirect Virus no solo secuestrará su navegador, sino que también todo su sistema se verá gravemente afectado por lo que podría experimentar algunos de los siguientes síntomas:

- Solicitudes inesperadas de reactivación de conductores

- Las aplicaciones no se ejecutan correctamente

- Una página de inicio modificada de su navegador predeterminado

- Componentes de hardware o controladores que no funcionan correctamente

- El sistema se congela o se ralentiza

- Se están agregando nuevos íconos o faltan íconos en su escritorio

Otro posible efecto secundario es que el usuario sea asaltado con anuncios, ventanas emergentes o alertas de seguridad. La aparición repentina de escaneos antivirus no solicitados que se ejecutan de la nada y advierten al usuario de la detección de una amenaza de malware inexistente en su PC también está reservada para los sistemas infectados con un GRV. Este último truco es el comportamiento típico de un programa de seguridad fraudulento que intenta atraer al usuario para que compre algún software antivirus falso y, respectivamente, proporcione los datos de su tarjeta de crédito.

A primera vista, el virus de Google puede clasificarse como un secuestrador del navegador, ya que cambia la configuración del navegador infectado y provoca una navegación en Internet lenta e ineficaz. Sin embargo, investigaciones más recientes muestran que este malware puede causar daños más graves a las computadoras infectadas que solo los problemas de redireccionamiento y los anuncios molestos.

No es un virus, sino un rootkit

A pesar de su nombre, un GVR en realidad no es un virus, sino un troyano con capacidades de rootkit. El descubrimiento se realizó hace un tiempo después de que los investigadores detectaran un nuevo programa malicioso asociado con el virus de redireccionamiento de Google, conocido como Backdoor.Tidserv. Desde entonces, se cree que GRV es una versión del rootkit TDSS que se coloca en la parte superior de un controlador del sistema donde no se puede detectar ni eliminar. Por lo tanto, cualquier forma de Google Redirect Virus ejecuta comandos maliciosos y emplea sofisticadas técnicas de programación para ocultar sus archivos de los radares del software antivirus, lo que hace que la infección sea muy peligrosa, difícil de detectar y particularmente difícil de eliminar.

Como tipo de malware rootkit, GRV es capaz de obtener acceso privilegiado a la computadora infectada. Luego, ejecuta scripts de redireccionamiento a los resultados de una búsqueda regular de Google para que el usuario sea redirigido a sitios web de terceros al hacer clic en los resultados de la búsqueda. Un rasgo característico de los rootkits es que utilizan las capas inferiores del sistema operativo, como la redirección de la función API, lo que los hace realmente difíciles de detectar. Los rootkits también pueden hacer que el sistema infectado se oculte del usuario los archivos existentes y los procesos en ejecución mientras que al mismo tiempo muestra cosas que no existen. Otra capacidad es descargar amenazas adicionales, como troyanos, por ejemplo.

Los rootkits son extremadamente difíciles de eliminar y se integran en el corazón del sistema operativo. Google Redirect Virus altera el Master Boot Record (MBR) y crea su propia partición en él, por lo que es necesaria una técnica especial anti-rootkit para encontrar la ubicación y esto solo es posible cuando el sistema operativo no se está ejecutando. Además de eso, el malware modifica los archivos principales de Windows para recibir y ejecutar comandos de los atacantes y, al mismo tiempo, estos archivos no parecen afectados ya que siguen funcionando con normalidad. La eliminación completa del virus de redireccionamiento de Google generalmente no es posible sin una herramienta de eliminación profesional.

El Google Redirect Virus se infiltra en las PC a través de muchos canales diferentes

GRV puede venir incluido dentro de software gratuito legítimo, shareware, un códec necesario para ver una película o cualquier otra aplicación que un usuario instale deliberadamente sin saber que el paquete también incluye complementos peligrosos. Los complementos son otro medio posible de distribución del malware, sin embargo, la forma favorita de propagación de los rootkits es a través de caballos de Troya. Los troyanos suelen aterrizar en una PC cuando el usuario abre un archivo adjunto de correo electrónico malicioso o visita páginas de Internet comprometidas. Todos estos canales de distribución explotan el desconocimiento de los usuarios sobre la seguridad de Internet que consiste en instalar archivos y programas a ciegas sin conocer su origen.

Disfrutar de cualquiera de las siguientes actividades puede explicar cómo la PC de un usuario se ha infectado con el Google Redirect Virus:

- Hacer clic en enlaces sospechosos y visitar sitios web que no son de confianza en Internet

- Abrir archivos adjuntos de correo electrónico de remitentes desconocidos o hacer clic en enlaces incrustados en dichos correos electrónicos

- Descargar freeware, shareware o algún tipo de software pirateado o música y películas pirateadas de fuentes o redes dudosas

- Visitar sitios web que son conocidos por contener contenido peligroso y malicioso, como juegos de apuestas, juegos o páginas web para adultos.

- No instalar una aplicación anti-malware confiable en la computadora, o tener una con una licencia vencida y una base de definiciones obsoleta

Detalles técnicos del Google Redirect Virus

Dado que Google Redirect Virus es un rootkit, tiene la capacidad de permanecer oculto dentro del disco duro de la máquina infectada durante períodos de tiempo prolongados, desde donde monitorea el comportamiento en línea del usuario y los hábitos de navegación en Internet. Al mismo tiempo, el virus no da ningún signo reconocible de su presencia. Para identificar un GRV en una computadora, el usuario debe buscar los siguientes procesos que los investigadores creen que están asociados con el malware:

Xzagua.exe

Dmgsh.exe

Xwo.exe

C: \ WINDOWS \ Xzagua.exe

Xwk.exe

Los rastros maliciosos de GVR también se pueden encontrar en el registro como las siguientes claves de registro:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ UACd.sys

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ 4DW4R3

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ _VOIDd.sys

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ _VOID

Los DDL y otros archivos que se sabe que están relacionados con el malware son:

C: \ WINDOWS \ system32 \ UAC.dll

C: \ WINDOWS \ SYSTEM32 \ 4DW4R3c.dll

C: \ WINDOWS \ system32 \ _VOID.dll

C: \ Documentos y configuraciones \ Todos los usuarios \ Datos de la aplicación \ _VOIDmainqt.dll

C: \ WINDOWS \ SYSTEM32 \ 4DW4R3.dll

C: \ WINDOWS \ system32 \ uacinit.dll

C: \ Windows \ System32 \ wdmaud.sys

TDSSserv.sys

C: \ WINDOWS \ _VOID \

C: \ WINDOWS \ system32 \ uactmp.db

C: \ WINDOWS \ _VOID \ _VOIDd.sys

C: \ WINDOWS \ system32 \ UAC.db

C: \ WINDOWS \ system32 \ _VOID.dat

C: \ WINDOWS \ system32 \ drivers \ _VOID.sys

C: \ WINDOWS \ system32 \ drivers \ UAC.sys

C: \ WINDOWS \ SYSTEM32 \ DRIVERS \ 4DW4R3.sys

C: \ WINDOWS \ SYSTEM32 \ 4DW4R3sv.dat

C: \ WINDOWS \ SYSTEM32 \ DRIVERS \ 4DW4R3.sys

C: \ WINDOWS \ Temp \ _VOIDtmp

% Temp% \ UAC.tmp

C: \ WINDOWS \ system32 \ UAC.dat

% Temp% \ _ VOID.tmp

C: \ WINDOWS \ Temp \ UAC.tmp

A continuación, se muestra un resumen general de las acciones que realiza el Google Redirect Virus en una PC infectada:

Modifica el registro del sistema para que el ejecutable del malware se ejecute en cada arranque. El malware elige el nombre de ese archivo malicioso al azar, y es diferente cada vez, por lo que los investigadores de ciberseguridad no pueden reconocerlo.

Suelta un archivo .TMP en la carpeta temporal. Este archivo también recibe un nombre aleatorio y, posteriormente, instala otros componentes maliciosos.

El archivo .TMP se registra a sí mismo como un servicio legítimo para eludir el firewall y evitar los motores de escaneo AV. Lo consigue copiando un archivo .dll legítimo e infundiéndolo con su propio script, lo que obliga al archivo afectado a cargar el archivo .TMP malicioso.

Luego, el malware aprovecha las vulnerabilidades en la lista de DLL de Microsoft Windows agregando el archivo .dll 'modificado' y cargándolo en la memoria junto con los otros archivos legítimos.

Una vez cargado, el archivo .TMP malicioso crea otro archivo con un nombre aleatorio en la carpeta del "controlador" de la PC, generalmente un archivo con la extensión .sys. Este archivo aleatorio es el componente que oculta todos los archivos y códigos maliciosos del malware al usuario, así como a las herramientas de detección de malware.

Una vez que se implementa el archivo .sys aleatorio, coloca un archivo .dll en la carpeta del sistema y este archivo se inyecta en el ejecutable SVCHOST que, a su vez, descarga más componentes maliciosos de los servidores de los piratas informáticos. Son estos archivos de configuración los que ayudan a los atacantes a hacer lo siguiente:

- Evitar la ejecución de programas o aplicaciones, especialmente aquellos que amenazan los procesos del malware.

- Falsificar cuentas de correo electrónico y personas con spam en la lista de contactos de la víctima

- Mostrar o activar ventanas emergentes y anuncios

- Realizar transferencias HTTP (es decir, para enviar o recibir nuevas transmisiones)

- Ordenar ataques de DNS

- Descarga otros programas maliciosos como:

- Registrador de teclas troyano que puede robar datos vitales del caché o directamente de formularios basados en web

- Puerta trasera troyana que puede explotar las herramientas de asistencia remota para hacer uso en secreto de la PC infectada

- Secuestrador de troyanos que puede cambiar los archivos de host de la computadora y redirigir las búsquedas web a sitios web maliciosos o no deseados

- Cuentagotas troyano que puede colocar más componentes o programas maliciosos en la PC

Sitios web asociados con el Google Redirect Virus

Algunas de las páginas web sospechosas que Google Redirect Virus es conocido por vincular incluyen motores de búsqueda cuestionables (como search.babylon.com), sitios web para adultos (como livejasmin.com) y servicios de soporte publicitario (como adf.ly). La lista completa de sitios web asociados con el malware incluye:

Search.babylon.com, scour.com, blinkx.com, Worldslife.com, Blendersearch.com, Bodisparking.com, coolsearchserver.com, webplains.net, find-fast-answers.com, search-netsite.com, toseeka.com, AboutBlank, La.vuwl.com, 10-directory.com, 63.209.69.107, 67.29.139.153, 7search.com, adorika.com, adf.ly, admarketplace.com, alive-finder.com, alltheservices.com, articlemule.org, asklots.com, ave99.com, b00kmarks.com, background-sleuth.net, bargainmatch.com, beoo.com, bestdiscountinsurance.com, bestsearchpage.com, bestclicksnow.com, bestmarkstore.com, bestwebchoices.com, bestwebsearch.com, bidsystem.com, secure.bidvertiser.com, britewallet.com, budgetmatch.net, buzzclick.com, celebrity-gossip.net, cheapstuff.com, citysearch.com, clicksor.com (Clicksor), clkads.com, feed.clickbizz.com, comparedby.us, comparestores.net, couponmountain.com, digitaltrends.com, easilyfindlocal.com, everythinghere.com, evoplus.com, expandsearchanswers.com (expand search answers), fastfinder.com, feedsmixer.org (starFeedsMixer), find-quick-results.com, FilesCup.com (FilesCup), findexmark.com, find-answers-fast.com, Zinkwink.com, us-srch-system.com, finditreport.com, findology.com, finderquery.com, findstuff.com, flurrysearch.com, forless.com, gimmeanswers.org, glimpse.com, google-redirect.com, googlesearchserver.net, get-search-results.com, goingonearth.com, goodsearch.com, gomeo.co.uk, gossipcenter.com, gquestionnaire.com, greatsearchserver.com, greenluo.com, grooveswish.com, guide2faucets.com, happili.com, HelloLocal.com, hyperpromote.com, informationgetter.com, inruo.com, jerseyscatalog.com, juggle.com, k100searches.com, YouPorn, liutilities.com, livejasmin.com (creative.livejasmin.com popups), local-search-pages.com, localpages.com, localsearchbug.com, lowpriceshopper.com, manufacturersdirectory.com, multifind24.com, mybestclick.net, mycustomsearch.cn, mydealchoices.com, mydealmatch.com, mylocalhero.com, neatsales.com, neatsearchserver.com (neat search server ZeroAccess rootkit), netsearchfinder.com, netshoppers.com, nexplore.com, privacycheck.ru, Pulse360.com, qooqle.com, questyes.com, quick-search-results.com, quick-suggest.com, redirectsite.net, results5.google.com, safecompare.com, saveandcoupon.com, savecompare.com, savingwithads.com, scoursearch.net, search-redirector.com, searchforall.info, searching4all.com, search-results.com (int.search-results.com), searchbacon.com, searchdiscovered.com, searchqu.com, searchqualitysites.com, searchnext.com, searchspice.com, shopcompare.net, shopcompareus.com, shopfinded.com, shopica.com, shopica.com/search, shopzilla.com, socialsurvey2011.info, Social Search Redirect, Search-netsite.com, kitchenrenopages.com, kingtopsearch.net, kiseek.com, lawyerinsight.org, letsbuystuff.com, njksearc.net, qooqlle.com, Storeordersonline.com, somesearchsystem.com, startnow.com, startsearcher.com, supersearchserver.com, TabDiscover.com, tazinga.com (tazinga!), theifinder.com, Thewebtimes.com, Marveloussearchsystem.com, merchantsnearby.com, monstermarketplace.com, mooter.com, TheTop10.com, tubedownloader.com, theyellowpages.com, theyellowpagez.com, topdaodrugs.com, tubedownloader.com, Therelatedsearch.com, unblock-us.com, valueapproved.com, vshare.toolbarhome.com (vShare), vehiclefind24.com, whatcarefreefeelslike.com,weeklycontestwinner.org, weeklyusa-winner.com, webshoppinghelper.com, webresults6.org, yellowmoxie.com, search.yellowise.com, ylwbook.addresses.com, youfindmore.com y Zwankysearch.com.

No todo el malware anuncia su presencia, pero a menos que cambie su propio archivo de host, puede estar seguro de que tiene un secuestrador de navegador o el Google Redirect Virus cuando su búsqueda lo dirige forzosamente a sitios web no deseados. Los ciberdelincuentes crean malware para realizar múltiples tareas y lograr una o más cargas útiles. Los sitios web extranjeros pueden incluir enlaces que generen residuos de pago por clic (PPC) no ganados por los delincuentes o podrían ayudar a promover un programa de seguridad fraudulento.

Google Redirect Virus tiene características de rootkit, lo que significa que puede pasar desapercibido en muchas aplicaciones. Se puede decir que Google Redirect Virus es muy similar a los parásitos y aplicaciones de seguridad falsas conocidas como Alureon, Windows Needed Firewall e incluso Fast Windows Antivirus 2011.

Cuanto más tiempo tolere la presencia de un Google Redirect Virus en su computadora, mayor será el riesgo de daños graves a sus datos y sistema, ya que estos programas maliciosos utilizan muchos recursos y podrían provocar un bloqueo completo del sistema. Por lo tanto, no debe perder el tiempo, permitiendo que los piratas informáticos roben su información personal y destruyan su computadora. En su lugar, compre un programa anti-malware confiable que sea capaz de profundizar en la raíz de su sistema para encontrar y borrar todos los rastros del Google Redirect Virus.

Mientras tanto, se le recomienda que desconecte su dispositivo de Internet para evitar nuevas transmisiones de datos a un servidor remoto. También debe usar una PC libre de malware para cambiar sus inicios de sesión y credenciales de seguridad para todas sus cuentas en línea.

El malware aprovecha las vulnerabilidades que se encuentran en el software o hardware o se aprovecha del comportamiento humano y la ignorancia de la ejecución de prácticas de seguridad en Internet. Entonces, si usted o alguien que usa su PC se entregó a uno de los siguientes, podría explicar cómo su PC se infectó con Google Redirect Virus.

- Se arriesgó y decidió no instalar una herramienta anti-malware de buena reputación.

- Instaló una herramienta anti-malware pero se sintió cómodo y no la renovó.

- Se sintió atraído a hacer clic en un enlace dudoso de algún suicidio en línea o

engaño de celebridades. - Recibiste spam porque no verificaste la fuente de ese archivo adjunto de correo electrónico o enlace de

su familia o amigo, cuyas cuentas fueron secuestradas por un ciberdelincuente. - Te encanta la palabra música o películas gratis y pirateadas.

- Te encanta el software gratuito y el shareware y descargaste un códec infeccioso para ver una película o un video.

- Te encanta visitar sitios de pornografía, sitios de juegos o de warez y te infectaste.

Combatir el malware a corto y largo plazo es comprender su estructura y su intención maliciosa. A continuación se muestra un resumen general de lo que está reservado para las PC que albergan el Google Redirect Virus:

- El troyano obtiene una entrada engañosa al explotar las vulnerabilidades en el hardware, el software o el buen comportamiento humano y las prácticas débiles de seguridad en Internet.

- Modifica el registro del sistema y realiza una entrada para que su ejecutable con nombre aleatorio (hecho para mantener a la comunidad de seguridad de Internet adivinando) se ejecute en cada arranque.

- Coloca un archivo .TMP en su carpeta temporal y este archivo instala otros componentes maliciosos.

- El archivo .TMP (nombrado aleatoriamente) se registrará como un servicio legítimo (evitando así su firewall y eludiendo los esfuerzos de AVG) al copiar un archivo .dll legítimo e infundirlo con su secuencia de comandos venenosa para cargar su archivo .TMP malicioso.

- Luego aprovecha las vulnerabilidades en la lista de DLL de Microsoft Windows agregando el archivo .dll "modificado" y cargándolo en la memoria junto con los otros "legítimos".

- Una vez cargado, el archivo .TMP venenoso crea un archivo con un nombre aleatorio en la carpeta del 'controlador' (generalmente con la extensión .sys). Este archivo aleatorio es el componente que oculta todos sus archivos y programas maliciosos de miradas indiscretas (la suya y el radar AVG).

- Una vez que se implementa el archivo .sys aleatorio, coloca un archivo .dll en la carpeta de su 'sistema' y este archivo luego se inyecta en el ejecutable SVCHOST, que descarga más componentes maliciosos de Internet. Son estos archivos de configuración los que ayudan a un pirata informático a hacer lo siguiente:

una. Realizar transferencias HTTP (es decir, enviar o recibir nuevas transmisiones)

B. Mostrar o activar anuncios emergentes

C. Inhibir la ejecución de programas o aplicaciones, especialmente aquellos que amenazan con ataques maliciosos.

D. Establecer retardo de comando

mi. Ordenar ataques de DNS

F. Falsificar cuentas de correo electrónico y personas con spam en lista de contactos

gramo. Descarga otros programas maliciosos como:

i. Trojan keylogger = robar datos vitales de la caché o directamente de formularios basados en la web

ii. Trojan backdoor = explotar la herramienta de asistencia remota para hacer uso secreto de su PC

iii. Secuestrador de troyanos = cambie sus archivos de host y redirija las búsquedas web a sitios web maliciosos o no deseados

iv. Trojan dropper = suelta más componentes o programas maliciosos en su PC

Además de que el Google Redirect Virus secuestra su navegador, su sistema puede verse afectado y es posible que observe lo siguiente:

- Mal funcionamiento del teclado

- Windows solicitará inesperadamente la reactivación de los controladores

- El sistema funciona lento o se congela

- Las aplicaciones no se ejecutan correctamente

- Página de inicio cambiada o el navegador lo redirecciona a sitios web no deseados

- Iconos agregados o faltantes y hardware o controladores inoperables

Cuanto más tiempo permita que Google Redirect Virus se infecte, mayor será el riesgo o la amenaza para sus datos y su sistema, ya que estos programas maliciosos utilizan una gran cantidad de recursos y podrían causar un bloqueo del sistema.

Sin embargo, no se sorprenda si lo asaltan anuncios emergentes o alertas aterradoras y advertencias falsas, o si una interfaz elegante aparece de la nada y ejecuta un escaneo no autorizado. Este es el comportamiento típico de un programa de seguridad fraudulento, una estafa muy utilizada para asustar a los usuarios de PC para que entreguen a ciegas su tarjeta de crédito y su número de ruta bancaria para comprar un software inútil. Nunca confíe en ningún programa que se autocargue, ejecute un escaneo no autorizado o secuestre su navegador.

No pierda el tiempo y no permita que ningún hacker robe su información personal. Combata el fuego con fuego utilizando una herramienta anti-malware confiable que es capaz de excavar en la raíz de su sistema y encontrar todos los rastros del Google Redirect Virus.

Mientras tanto, desconecte su Internet para detener cualquier nueva transmisión de datos a algún servidor remoto. Obtenga una PC libre de malware y cambie sus inicios de sesión y credenciales de seguridad para sus cuentas en línea.

Alias

15 proveedores de seguridad marcaron este archivo como malicioso.

| Software antivirus | Detección |

|---|---|

| Panda | Trj/Genetic.gen |

| AVG | Generic29.AKVZ |

| Fortinet | W32/Kryptik.KO!tr |

| Ikarus | Win32.Malware |

| AhnLab-V3 | Trojan/Win32.Milicenso |

| Microsoft | Trojan:Win32/Vundo |

| AntiVir | TR/Crypt.ZPACK.Gen2 |

| Comodo | UnclassifiedMalware |

| Kaspersky | HEUR:Trojan.Win32.Generic |

| ClamAV | WIN.Trojan.Agent-83670 |

| Symantec | WS.Reputation.1 |

| K7AntiVirus | Trojan |

| McAfee | Artemis!A99D0C59FDB7 |

| CAT-QuickHeal | Trojan.Vundo.Gen |

| Panda | Generic Malware |

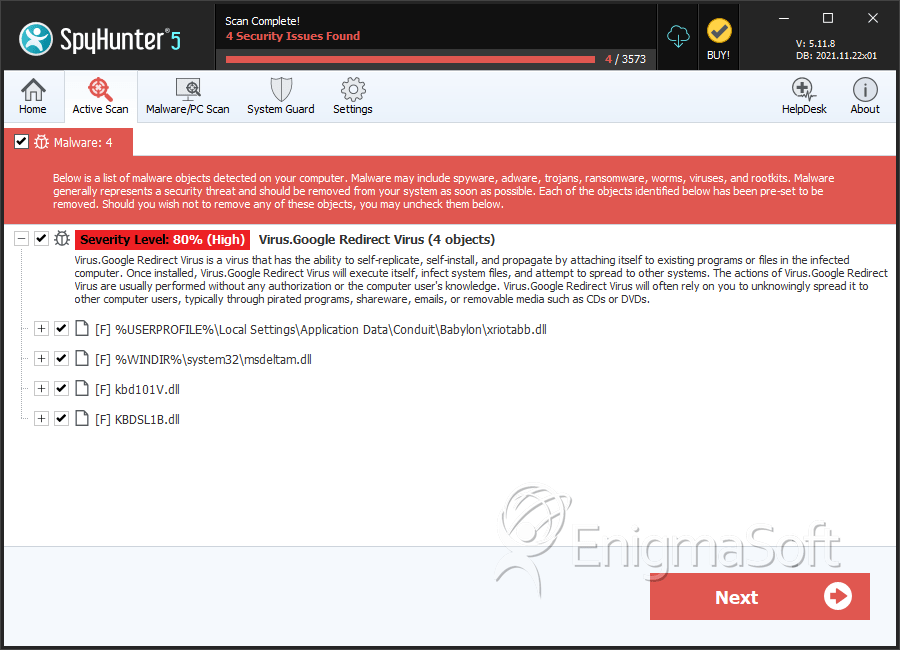

SpyHunter detecta y elimina Google Redirect Virus

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | xriotabb.dll | 2a69d434d9d6d6d120fc39a190ca00d3 | 102 |

| 2. | msdeltam.dll | 0517f1b0c76bd2a32f0cb681617bee80 | 17 |

| 3. | TDSSserv.sys | ||

| 4. | C:\WINDOWS\system32\uacinit.dll | ||

| 5. | C:\WINDOWS\SYSTEM32\4DW4R3.dll | ||

| 6. | C:\WINDOWS\SYSTEM32\DRIVERS\4DW4R3.sys | ||

| 7. | C:\WINDOWS\Xzagua.exe | ||

| 8. | Xwo.exe | ||

| 9. | C:\Windows\System32\wdmaud.sys | ||

| 10. | C:\WINDOWS\system32\UAC.dll | ||

| 11. | C:\WINDOWS\SYSTEM32\4DW4R3c.dll | ||

| 12. | C:\WINDOWS\system32\drivers\UAC.sys | ||

| 13. |

C:\Documents and Settings\ |

||

| 14. | Xwk.exe | ||

| 15. | dmgsh.exe | ||

| 16. | C:\WINDOWS\_VOID\_VOIDd.sys | ||

| 17. | C:\WINDOWS\system32\_VOID.dll | ||

| 18. | C:\WINDOWS\system32\drivers\_VOID.sys | ||

| 19. | Xzagua.exe | ||

| 20. | C:\WINDOWS\system32\UAC.dat | ||

| 21. | C:\WINDOWS\SYSTEM32\4DW4R3sv.dat | ||

| 22. | %Temp%\UAC.tmp | ||

| 23. | C:\WINDOWS\system32\UAC.db | ||

| 24. | C:\WINDOWS\system32\_VOID.dat | ||

| 25. | C:\WINDOWS\Temp\UAC.tmp | ||

| 26. | C:\WINDOWS\_VOID\ | ||

| 27. | C:\WINDOWS\system32\uactmp.db | ||

| 28. | C:\WINDOWS\Temp\_VOIDtmp | ||

| 29. | %Temp%\_VOID.tmp | ||

| 30. | kbd101V.dll | a99d0c59fdb79c60d748b35f3ec3e448 | 0 |

| 31. | KBDSL1B.dll | 6f1ad64ccb0b277c0668318e20ef27fc | 0 |