Matrix ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Clasificación: | 16,954 |

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 2,830 |

| Visto por primera vez: | December 2, 2016 |

| Ultima vez visto: | September 18, 2023 |

| SO(s) afectados: | Windows |

Los investigadores de seguridad de PC observaron Matrix Ransomware, un troyano de ransomware de cifrado, el 3 de abril de 2018. Es posible que las víctimas reciban Matrix Ransomware en sus máquinas mediante el uso de mensajes de correo electrónico no deseado, que contendrán archivos adjuntos dañados, que utilizan scripts de macros para descargar e instale Matrix Ransomware en la computadora de la víctima. Matrix Ransomware tiene dos versiones, ambas utilizadas para cifrar los archivos de la víctima, y luego las víctimas deben pagar un rescate para recibir una clave de descifrado. Este comportamiento se observa en la mayoría de los troyanos de ransomware de cifrado. Matrix Ransomware facilita el reconocimiento de los archivos que cifra porque Matrix Ransomware agregará la extensión de archivo '.matrix' a los nombres de los archivos.

Tabla de contenido

¿Cuáles son las consecuencias de un ataque de Matrix Ransomware?

Troyanos como Matrix Ransomware utilizan algoritmos de cifrado fuertes para hacer que los archivos sean inaccesibles. Matrix Ransomware apuntará al archivo generado por el usuario en su ataque, que puede incluir archivos con las siguientes extensiones:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi , .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx,. dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg , .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm,. pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb , .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Una vez que Matrix Ransomware haya terminado de cifrar los archivos, el sistema operativo Windows no reconocerá estos archivos y aparecerán como iconos en blanco y mostrarán mensajes de error cuando el usuario de PC intente abrirlos. Matrix Ransomware exigirá que la víctima se comunique con sus operadores por correo electrónico para pagar un rescate sustancial a cambio de la clave de descifrado. Diferentes variantes de Matrix Ransomware usan diferentes correos electrónicos de contacto, y las siguientes direcciones de correo electrónico se han asociado con Matrix Ransomware:

files4463@tuta.io

files4463@protonmail.ch

files4463@gmail.com

restorfile@tutanote.com

restorfile@protonmail.com

restorfile@qq.com

Matrix Ransomware entrega su nota de rescate en forma de un archivo HTA que muestra el siguiente mensaje en la computadora infectada:

'¿QUÉ PASÓ CON SUS ARCHIVOS?

Sus documentos, bases de datos, copias de seguridad, carpetas de red y otros archivos importantes están cifrados con cifrados RSA-2048 y AES-128. Puede encontrar más información sobre RSA y AES aquí:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (criptosistema)

h [tt] p: //en.wikipedia [.] org / wiki / Estándar de cifrado avanzado

¡Significa que ya no podrá acceder a ellos hasta que se descifren con su clave de descifrado personal! ¡Sin su clave personal y un software especial, la recuperación de datos es imposible! Si sigue nuestras instrucciones, le garantizamos que podrá descifrar todos sus archivos de forma rápida y segura.

Si desea restaurar sus archivos, escríbanos a los correos electrónicos: [CADENA DE CORREOS ELECTRÓNICOS] En la línea de asunto de su mensaje, escriba su identificación personal: [EDITADO]

Le recomendamos que envíe su mensaje EN CADA UNO DE NUESTROS 3 CORREOS ELECTRÓNICOS, debido al hecho de que es posible que el mensaje no llegue al destinatario previsto por una variedad de razones. Por favor, escríbanos en inglés o utilice un traductor profesional. Si desea restaurar sus archivos, debe pagar por el descifrado en Bitcoins. El precio depende de la rapidez con la que nos escriba.

Si prefiere la mensajería en vivo, puede enviarnos Bitmessages desde un navegador web a través de la página web h [tt] ps: // bitmsg [.] Me '.

Lidiando con Matrix Ransomware

Desafortunadamente, una vez que Matrix Ransomware cifra los archivos, ya no serán recuperables. Debido a esto, es necesario que los usuarios de computadoras tomen medidas para asegurarse de que han protegido sus datos de estas amenazas de manera preventiva. La mejor protección contra amenazas como Matrix Ransomware es tener copias de seguridad de archivos, lo que les dará a las víctimas la oportunidad de recuperar sus archivos.

Actualización 14 de noviembre de 2018 - Matrix-FASTA ransomware

Matrix-FASTA Ransomware es una variante de la familia Matrix, una familia de amenazas de ransomware que surgió en abril de 2018 y ha visto varias variantes desde su lanzamiento inicial. Matrix-FASTA Ransomware, al igual que otras variantes de Matrix, está diseñado para cifrar los archivos de las víctimas y luego exigir un pago de rescate de la víctima. Es crucial que los usuarios de computadoras tomen las medidas necesarias para proteger sus PC del Matrix-FASTA Ransomware y ataques similares.

Cómo funciona el troyano Matrix-FASTA Ransomware

El Matrix-FASTA Ransomware generalmente se entrega a la computadora de la víctima mediante el uso de archivos adjuntos de correo electrónico no deseado. Una vez que se haya instalado Matrix-FASTA Ransomware en la computadora de la víctima, Matrix-FASTA Ransomware cifrará los archivos generados por el usuario que encuentre en la computadora de la víctima, que pueden incluir archivos con las siguientes extensiones de archivo:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf , .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel,. prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf , .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx,. pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx , .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr, .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc,. qbp, .aif, .qba, .tlg, .qbx, .qby, .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd,. cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt , .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw,. clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

El ataque Matrix-FASTA Ransomware dañará los datos objetivo de una manera que no será recuperable sin la clave de descifrado, lo que significa que puede perderse permanentemente. Los delincuentes intentarán obligar a la víctima a pagar un rescate a cambio de los datos comprometidos por el ataque Matrix-FASTA Ransomware.

Cómo se entrega Matrix-FASTA Ransomware a sus víctimas

La variante Matrix-FASTA Ransomware se observó por primera vez el 14 de noviembre de 2018. Ha habido varias variantes en esta familia de ransomware que se lanzaron en 2018. Al igual que otras variantes de Matrix , la forma más común en la que Matrix-FASTA Ransomware se entrega a las computadoras de las víctimas a través de archivos adjuntos de correo electrónico no deseado, que utilizan scripts de macros incrustados para descargar e instalar Matrix-FASTA Ransomware en la computadora de la víctima. La nota de rescate de Matrix-FASTA Ransomware, que exige el pago de la víctima, le pide a la víctima que se comunique con los delincuentes a través de la dirección de correo electrónico 'fastbk@qq.com' para restaurar los datos afectados. Matrix-FASTA Ransomware marca los archivos cifrados por el ataque agregando la extensión de archivo '.FASTA' a cada archivo cifrado por el ataque. Matrix-FASTA Ransomware también cambiará el nombre de los archivos cifrados por el ataque reemplazando los nombres de los archivos con la dirección de correo electrónico de contacto de Matrix-FASTA Ransomware y una cadena de caracteres cifrados. Un rescate típico de Matrix-FASTA Ransomware está en el rango de 300 a 1,000 USD.

Protección de sus datos de amenazas como Matrix-FASTA Ransomware

La mejor protección contra amenazas como Matrix-FASTA Ransomware es tener copias de seguridad de archivos almacenadas en un lugar seguro. Los especialistas en seguridad aconsejan a los usuarios de computadoras que tengan copias de seguridad de sus datos almacenados en la nube o en un dispositivo de memoria externo. Además de las copias de seguridad de archivos, los usuarios de computadoras también deben usar un programa de seguridad para interceptar la infección Matrix-FASTA Ransomware o eliminarla una vez que se haya instalado.

Actualización 22 de octubre de 2018: Matrix-GMPF ransomware

Matrix-GMPF Ransomware se clasifica como una versión ligeramente modificada de Matrix Ransomware que se lanzó en abril de 2018. La nueva variante se informó el 22 de octubre de 2018 y se agregó a las bases de datos AV. La ciberamenaza lleva el nombre del marcador de archivo que se muestra a los usuarios comprometidos: '.GMPF'. Las versiones anteriores presentaban nombres similares e incluían Matrix-THDA Ransomware y Matrix-ITLOCK Ransomware . Matrix-GMPF Ransomware está diseñado para usar los cifrados AES y RSA y hacer que los datos de los dispositivos infectados sean ilegibles. Luego, a los usuarios se les muestra un archivo de texto llamado '# GMPF-README # .txt' y se les pide que envíen un correo electrónico a la cuenta de correo electrónico 'GetMyPass@qq.com'. La amenaza está programada para enviar la clave de descifrado a los programadores a través de la red TOR y evitar que terceros descubran una forma de descifrar los datos afectados. Puede reconocer los archivos cifrados mirando sus nombres. El troyano Matrix-GMPF Ransomware utiliza el modelo - [GetMyPass@qq.com] .. GMPF - para marcar los objetos cifrados. Por ejemplo, 'Hanuman.pptx' puede cambiarse de nombre a [GetMyPass@qq.com] .Z2VuZXJp-YwdGV89t.GMPF. ' Como se mencionó anteriormente, el mensaje de rescate se proporciona como '# GMPF-README # .txt', que puede cargar en el Bloc de notas de Microsoft y leer lo siguiente:

'¿QUÉ PASÓ CON SUS ARCHIVOS?

Sus documentos, bases de datos, copias de seguridad, carpetas de red y otros archivos importantes están cifrados con cifrados RSA-2048 y AES-128. Puede encontrar más información sobre RSA y AES aquí:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (criptosistema)

h [tt] p: //en.wikipedia [.] org / wiki / Estándar de cifrado avanzado

¡Significa que ya no podrá acceder a ellos hasta que se descifren con su clave de descifrado personal! ¡Sin su clave personal y un software especial, la recuperación de datos es imposible! Si sigue nuestras instrucciones, le garantizamos que podrá descifrar todos sus archivos de forma rápida y segura.

Si desea restaurar sus archivos, escríbanos a los correos electrónicos: getmypass@qq.com '

Los autores de amenazas cambian de cuenta de correo electrónico a menudo como una forma de mantener sus operaciones en ejecución y evitar generar alarmas con los proveedores de servicios de correo electrónico. Se recomienda iniciar copias de seguridad de datos para recuperarse de posibles ataques. Los nombres de detección para Matrix-GMPF Ransomware incluyen:

Generic.Ransom.Matrix.B38FC644

Ransom.Agent! 8.6B7 (NUBE)

Ransom.Matrix.S3765495

Ransom_MATRIX.THAOOBAH

Troj / Matrix-K

W32 / Agent! Tr

W32 / Generic.AC.41B59B! Tr

malware (puntuación de ia = 100)

Actualización 20 de diciembre de 2018: Matrix-PRCP ransomware

Los investigadores de seguridad identificaron una nueva variante de Matrix Ransomware en los últimos días antes de la Navidad de 2018 llamada Matrix-PRCP Ransomware. La nueva rama de Matrix aplica la extensión .PRCP a los archivos cifrados.

La nota de rescate está contenida en un archivo llamado "# README_PRCP # .rtf". El correo electrónico utilizado por los autores de la nueva variante que las víctimas pueden usar para comunicarse con ellos es radrigoman @ protonmail [.] Com. Parece que este correo electrónico también se utiliza en la forma en que el ransomware codifica archivos. Matrix-PRCP Ransomware cambia el nombre de todos los archivos que ha cifrado utilizando el siguiente patrón '[radrigoman@protonmail.com]. [Cadena de caracteres aleatorios] - [cadena de caracteres aleatorios] .PRCP.

Actualización 14 de enero de 2019 - Matrix-GRHAN ransomware

Matrix-GRHAN Ransomware es una actualización menor de la línea Matrix de troyanos de cifrado que comenzaron a aparecer en abril de 2018. Matrix-GRHAN Ransomware difiere muy ligeramente en comparación con iteraciones anteriores, y la única diferencia notable es que utiliza un nuevo patrón de cambio de nombre. La amenaza aplica un cifrado AES-256 modificado a imágenes, audio, video, texto y bases de datos. Los archivos procesados por Matrix-GRHAN Ransomware están representados por iconos blancos genéricos y nombres de funciones siguiendo el modelo '[greenelephan@qq.com] .. GRHAN.' Por ejemplo, 'Jotunheim.docx' puede cambiarse de nombre a '[greenelephan@qq.com] .VC6NJ9-XWI88P.GRHAN' y los usuarios no pueden recuperarse del ataque utilizando las instantáneas de Shadow Volume. Se sabe que la amenaza en cuestión utiliza el Servicio de volumen de sombra y elimina los puntos de restauración del sistema, así como las instantáneas de volumen de sombra creadas recientemente. Se informa que Matrix-GRHAN Ransomware suelta '! README_GRHAN! .Rtf' a los sistemas infectados y ofrece el siguiente mensaje:

'¿QUÉ PASÓ CON SUS ARCHIVOS?

Sus documentos, bases de datos, copias de seguridad, carpetas de red y otros archivos importantes están cifrados con cifrados RSA-2048 y AES-128. Puede encontrar más información sobre RSA y AES aquí:

h [tt] p: //en.wikipedia [.] org / wiki / RSA (criptosistema)

h [tt] p: //en.wikipedia [.] org / wiki / Estándar de cifrado avanzado

¡Significa que ya no podrá acceder a ellos hasta que se descifren con su clave de descifrado personal! ¡Sin su clave personal y un software especial, la recuperación de datos es imposible! Si sigue nuestras instrucciones, le garantizamos que podrá descifrar todos sus archivos de forma rápida y segura.

Si desea restaurar sus archivos, escríbanos a los correos electrónicos: greenelephan@qq.com '

El troyano Matrix-GRHAN Ransomware puede interferir con el trabajo de los administradores de bases de datos y algunos administradores de copias de seguridad. La ciberamenaza está diseñada para infiltrarse y ejecutarse en redes de empresas, granjas de servidores y redes de pequeñas empresas. Se recomienda asegurarse de que no haya puertos abiertos y servicios que estén conectados a Internet a través de conexiones inseguras. No se recomienda ponerse en contacto con los operadores de ransomware a través de 'greenelephan@qq.com' y otros canales que pueden estar asociados con Matrix-GRHAN Ransomware. Debe usar copias de seguridad limpias y ejecutar análisis completos del sistema si ha sido infectado con Matrix-GRHAN Ransomware. La eliminación de esta amenaza debe ser facilitada por expertos certificados y productos de seguridad confiables.

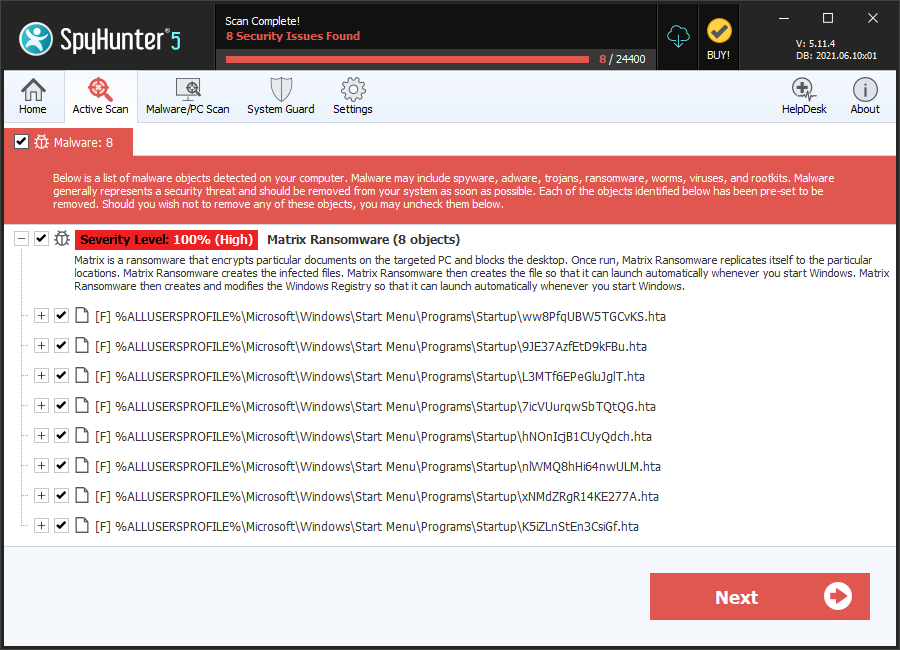

SpyHunter detecta y elimina Matrix ransomware

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | ww8PfqUBW5TGCvKS.hta | 357ebe43792548be1256e67a8813ff36 | 70 |

| 2. | 9JE37AzfEtD9kFBu.hta | b0bd20328f7f8821206c874dde831b79 | 54 |

| 3. | L3MTf6EPeGluJglT.hta | b0f28cf9f05c5e25c20f04013fb6a696 | 46 |

| 4. | 7icVUurqwSbTQtQG.hta | c01b3084158ead651be3d6b006c31ddb | 43 |

| 5. | hNOnIcjB1CUyQdch.hta | b9649f26c37cb853b6d299a28db545bb | 34 |

| 6. | nlWMQ8hHi64nwULM.hta | 31cbcf227f72ed21e6c4464f507de6df | 34 |

| 7. | xNMdZRgR14KE277A.hta | a927a6983d9836760c9d0d185152f480 | 28 |

| 8. | K5iZLnStEn3CsiGf.hta | dbfa225d7f12f37f0174d8932e1caba2 | 27 |

| 9. | N9j8i4izeKqJNWw0.hta | e7d1927faef12edf45a3638cf3f8b8b2 | 26 |

| 10. | Bwbs92eNScj8boVR.hta | c71f3eefb61b981954235bf0076d3f0b | 25 |

| 11. | MwcHhEltJeCQfIX3.hta | e84253cda0b507e1349de162a14e3f5e | 25 |

| 12. | BjtY2tiEvEPe3Ry2.hta | 1cf10df2bb9a5b11801fc4274a76a08a | 25 |

| 13. | MLJbvD3qyJb4zIH0.hta | e43fa0ca398b13ac402214e07b4c48e7 | 25 |

| 14. | CHnXlFujjUUky3bQ.hta | 65e45e01bb979e4a7d66fa6b4a43b182 | 20 |

| 15. | EiQFMggycluaM2KN.hta | 88cf3be3d48adc65412d9ccc8675c723 | 20 |

| 16. | xicv4xv3q21J45Wa.hta | c38d23e5779785cc13b1b92b1e4ab7c7 | 19 |

| 17. | bySuMRhTosRxNSVK.hta | 8c5b40e05cefde9fc15ff3e37f02c7b7 | 18 |

| 18. | 6GwJaYZhHMU12p5k.hta | f5ce39d833f444821c983e4729388c55 | 18 |

| 19. | uuHw7WEyukJ53uIF.hta | 9a3a780e1509f2f7ebd69bd4b5fd9e96 | 18 |

| 20. | xz8GmuIomid3j8xA.hta | 8a7aee85ee76f85128b6cec0b0a39658 | 17 |

| 21. | ebIxNHzdfyPxdNEi.hta | 2ba8f7c88debee948b54f4d278799c27 | 17 |

| 22. | 8J8Nq13d3SEnLFg5.hta | b0139d446e979eeac438789d89035013 | 17 |

| 23. | LARmeOIF7pqvE2Id.hta | 63a90494f3dbde0be1c6e966568e6bb9 | 17 |

| 24. | EPf93mYqDG8pOCfZ.hta | 5a6a4836670229fc3b83fa210c649d1b | 16 |

| 25. | ZDc4hrKMsjl8VvzD.hta | bac966c75a8034f4e4d9c3aef5227913 | 16 |

| 26. | 075f86e2db93138f3f3291bc8f362e5f54dfdeeb98b63026697b266fbebddb00 | 66c7ca7b642a531ea1f9bf611ef8f42b | 3 |

| 27. | bc39998bad128866015b7f0a2e160afba3629b3ef83fe84e664e9e117beeef75 | e4e2aa6df9a5ca1e7942472a13bcd79d | 2 |