Packrat

El grupo de hackers Packrat es una Amenaza Persistente Avanzada (APT) que ha llevado a cabo varias operaciones de largo alcance concentradas en América del Sur: Argentina, Brasil y Ecuador. La actividad del grupo Packrat alcanzó su punto máximo en 2015. El actor de amenazas Packrat tiende a llevar a cabo operaciones de phishing y robo de datos, junto con campañas de reconocimiento. Los investigadores de ciberseguridad han elegido este nombre para este grupo de piratería porque su herramienta preferida son los RAT (troyanos de acceso remoto). La mayoría de las RAT utilizadas por el grupo Packrat parecen ser lo que a menudo se denomina malware como producto básico. Esto significa que las herramientas de piratería que utiliza el grupo Packrat se compran o alquilan en su mayoría. El actor de Packrat parece especializarse en ingeniería social en lugar de crear malware desde cero.

Es probable que el grupo de piratería Packrat tenga mucha experiencia en el campo del delito cibernético. Sus campañas son complejas y bien ejecutadas. Se sabe que este actor de amenazas crea identidades falsas y empresas y organizaciones fraudulentas completas para hacer que sus trucos de ingeniería social sean lo más pulidos posible. Algunos expertos en malware creen que el grupo Packrat puede estar patrocinado por el gobierno. Esto se debe al hecho de que los objetivos del actor de amenazas Packrat suelen ser políticos de alto rango, periodistas de investigación, organizaciones de medios y otras grandes empresas de interés. Además, parecería que las campañas llevadas a cabo por el grupo de piratería Packrat son bastante costosas de mantener, probablemente en cientos de miles de dólares.

El grupo Packrat propagaría sus amenazas a través de operaciones de phishing. Estas campañas involucrarían las organizaciones e identidades falsas mencionadas anteriormente creadas por los atacantes. Algunos de los objetivos del grupo Packrat también serían phishing a través de mensajes de texto. Entre las amenazas más utilizadas por el actor amenazador Packrat se encuentran Alien Spy , Adzok, Cybergate y Xtreme RAT . Las campañas de phishing del grupo de piratas informáticos Packrat apuntarían a las credenciales de inicio de sesión para sitios web y servicios populares como Facebook, Twitter, Google y varias utilidades de mensajería instantánea. Para perfeccionar sus tácticas de ingeniería social, el actor de amenazas Packrat también creará páginas web falsas cuyo único propósito es la desinformación que alimenta sus elaboradas estafas.

Tabla de contenido

Cronología de eventos

2008-2013

Las herramientas y la infraestructura de comando y control que utiliza el grupo Packrat sugieren que ya estaban operando activamente en 2008. Durante los primeros cinco años de operación del grupo, los actores de amenazas utilizaron servicios de alojamiento ubicados en Brasil, y algunas de sus muestras de malware fueron subido a servicios de escaneo de virus en línea desde direcciones IP brasileñas. Muchos de los mensajes de muestra que el grupo Packrat usó para atraer a las víctimas en ese período estaban llenos de contenido de ingeniería social brasileña, lo que sugiere que los piratas informáticos se habían dirigido exclusivamente al país más grande de América del Sur.

2014-2015

Después de un período relativamente tranquilo, Packrat entró en aguas profundas cuando atacó al conocido periodista y presentador de noticias de televisión argentino Jorge Lanata y Alberto Nisman , un abogado argentino de alto perfil y fiscal federal. Nisman supuestamente tenía pruebas incriminatorias contra altos funcionarios del gobierno argentino, incluida la entonces actual presidenta argentina Cristina Elisabet Fernández de Kirchner .

El descubrimiento del malware utilizado por el grupo Packrat se produjo cuando Nisman fue encontrado muerto por una herida de bala en su departamento de Buenos Aires el 18 de enero de 2015. El laboratorio forense de la Policía Metropolitana de Buenos Aires examinó el teléfono Android de Nisman y encontró un archivo malicioso. llamado '' estrictamente secreto y confidencial.pdf.jar '', que se traduce como '' estrictamente secreto y confidencial '' en inglés.

Posteriormente, se cargó un archivo idéntico a una base de datos de virus en línea de Argentina, lo que reveló que se trataba de AlienSpy, un conjunto de herramientas de acceso remoto de malware como servicio que brinda a los atacantes la capacidad de registrar las actividades de sus víctimas, acceder a su cámara web, correo electrónico y más. El archivo se creó para Windows, lo que significa que los atacantes podrían haber fracasado en sus intentos de piratear a Nisman, quien lo abrió en su teléfono Android.

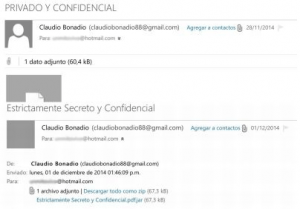

Después de que se hizo público el hallazgo de malware, otros se adelantaron y dijeron que también habían sido atacados. Máximo Kirchner, hijo de la entonces actual presidenta de Argentina Cristina Elisabet Fernández de Kirchner y del expresidente argentino Néstor Kirchner , afirmó que fue atacado por el mismo malware y proporcionó capturas de pantalla de un correo electrónico que recibió de alguien que se hacía pasar por el juez argentino Claudio Bonadio con una dirección claudiobonadio88@gmail.com .

[id de título="archivo adjunto_501190" alinear="alinearcentro" ancho="300"]  Correo recibido por Máximo Kirchner. Fuente: ambito.com[/caption]

Correo recibido por Máximo Kirchner. Fuente: ambito.com[/caption]

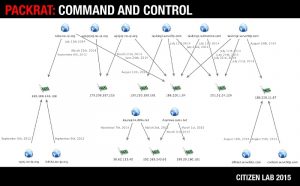

Un análisis inicial realizado por Morgan Marquis-Boire de Citizen Lab reveló que el malware utilizado contra Kircher, Lanata y Nisman estaba vinculado a un servidor de comando y control (C2) llamado deyrep24.ddns.net. Se descubrió que el mismo dominio deyrep24.ddns.net C2 estaba siendo utilizado por otras tres muestras de malware tras una inspección adicional. Una de las muestras era un documento malicioso llamado '' 3 MAR PROYECTO GRIPEN.docx.jar '' y supuestamente contenía una comunicación entre el embajador de Ecuador en Suecia y el presidente ecuatoriano Rafael Correa sobre el tema de la adquisición de aviones de combate.

Los investigadores de Citizen Lab realizaron más investigaciones después de recibir numerosos informes de ataques de phishing contra periodistas y figuras públicas en Ecuador en 2015. Muchos de los correos electrónicos y SMS maliciosos que examinaron no tenían un tema político, sino que solo recolectaban credenciales para diferentes proveedores de correo electrónico y redes sociales. medios de comunicación. Investigaciones posteriores revelaron que la campaña en Ecuador incluía contenido explícitamente político, relacionado con una amplia variedad de temas y figuras políticas en el país, así como la creación de muchos perfiles y organizaciones falsos.

Los investigadores descubrieron una vasta red de interconexión entre malware y sitios de phishing, utilizada en la extensa campaña ecuatoriana. El malware que distribuían era en su mayoría Java RAT, como AlienSpy y Adzok. Muchos de los sitios web compartían información de registro, mientras que las muestras de malware normalmente se comunicaban con daynews.sytes.net, un dominio que también está vinculado a los casos argentinos. La investigación también reveló sitios falsos en Venezuela e infraestructura en Brasil.

[identificación del título = "archivo adjunto_501254" alinear = "alinear centro" ancho = "300"]  Infraestructura C2 de Packrat. Fuente: Citizenlab.ca[/caption]

Infraestructura C2 de Packrat. Fuente: Citizenlab.ca[/caption]

El grupo de hackers Packrat tiene una infraestructura bien desarrollada que se ha mantenido relativamente segura durante varios años. Las campañas a gran escala, costosas y bien pulidas llevadas a cabo por el grupo de piratería Packrat apuntan a un actor patrocinado por el estado que está bien financiado y mantenido.

Packrat capturas de pantalla

URL

Packrat puede llamar a las siguientes URL:

| conhost.servehttp.com |

| daynews.sytes.net |

| deyrep24.ddns.net |

| dllhost.servehttp.com |

| lolinha.no-ip.org |

| ruley.no-ip.org |

| taskmgr.redirectme.com |

| taskmgr.serveftp.com |

| taskmgr.servehttp.com |

| wjwj.no-ip.org |

| wjwjwj.no-ip.org |

| wjwjwjwj.no-ip.org |