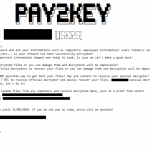

Pay2Key ransomware

Pay2Key Ransomware es una amenaza de bloqueo de criptografía personalizada que se ha implementado en ataques dirigidos exclusivamente a empresas de Israel. Según los investigadores de infosec, la amenaza fue construida desde cero por los piratas informáticos por completo, y muestra una atención considerable a los detalles en comparación con el comportamiento típico de ransomware.

Lo más probable es que Pay2Key Ransomware se entregue a través de una conexión de Protocolo de escritorio remoto (RDP) con medidas de seguridad débiles. Los ataques casi siempre ocurren después de la medianoche, cuando supuestamente hay menos personal en las oficinas, por lo que tomará más tiempo para reaccionar si se detecta el ataque de malware. Después de comprometer la computadora inicial, Pay2Key Ransomware comienza a extenderse lateralmente a través de la red interna de la víctima usando psexec.exe. Con una cantidad potencialmente considerable de máquinas infectadas, el tráfico generado por ellas sería demasiado difícil de enmascarar si cada una se comunicara con la infraestructura de Comando y Control (C&C, C2) individualmente. En cambio, los ataques configuraron la primera computadora infectada como un punto de pivote / proxy, aunque probablemente un programa llamado ConnectPC.exe. Luego actúa como intermediario entre los otros sistemas comprometidos y los servidores C&C.

El ransomware Pay2Key aún se está desarrollando

Los archivos principales de la amenaza son un ejecutable que lleva el ransomware llamado Cobalt.Client.exe y un archivo de configuración que contiene los parámetros específicos para el 'Servidor' y el 'Puerto'. Los atacantes también abandonan la aplicación ConnectPC utilizada para crear el servidor Pivot / Proxy. Después de la configuración inicial, Pay2Key esperará a que los atacantes envíen comandos adicionales. La funcionalidad de la amenaza es extremadamente flexible, ya que recibir un mensaje puede determinar la lista exacta de tipos de archivos que se cifrarán, el nombre del archivo que contiene la nota de rescate, el contenido de la nota de rescate en sí e incluso la extensión adjunta al archivos encriptados. En la mayoría de los casos, la extensión era '.pay2key' mientras que el nombre del archivo de rescate se modificó para incluir el nombre de la organización infectada con la plantilla [ORGANIZATION] _MESSAGE.TXT. La nota de rescate puede contener un arte ASCII especialmente creado del nombre de las víctimas. La suma demandada por los hackers varía entre 7 y 9 bitcoins, lo que, al tipo de cambio actual, equivale a un rango entre $ 170.000 y $ 220.000.

Para su proceso de encriptación, Pay2Key usa una combinación de AES y RSA. Si no hay conexión a Internet o los servidores de C&C están inactivos, no se iniciará el cifrado de los archivos ya que la amenaza debe recibir una clave pública RSA en tiempo de ejecución de los servidores.

Después de analizar solo un par de versiones de Pay2Key, se hace evidente que los piratas informáticos le están agregando más funciones de forma activa. Por ejemplo, las versiones más nuevas están equipadas con un mecanismo de limpieza que hace que la amenaza elimine sus propios archivos y luego reinicie la computadora comprometida.

Los piratas informáticos detrás de Pay2Key parecen estar enfocados en objetivos israelíes por ahora, pero la sofisticación de sus herramientas de malware y la cadena de ataque de las campañas muestra que tienen la capacidad de expandir sus operaciones a nivel global rápidamente.