Puerta trasera Xctdoor

Se descubrió que el servidor de actualización de un proveedor surcoreano de ERP (Enterprise Resource Planning) estaba comprometido y distribuía una puerta trasera basada en Go llamada Xctdoor. Los investigadores descubrieron este ataque en mayo de 2024 y, aunque no identificaron un actor o grupo de amenaza específico, notaron similitudes con las tácticas utilizadas por Andariel , un subgrupo vinculado al notorio Grupo Lazarus .

Estas tácticas se hacen eco de incidentes pasados que involucraron al adversario norcoreano, que anteriormente aprovechó la solución ERP para difundir malware como HotCroissant (también conocido como Rifdoor ) en 2017. Esto se logró implantando código malicioso en un mecanismo de actualización de software.

Tabla de contenido

La puerta trasera Xctdoor proporciona a los atacantes numerosas capacidades dañinas

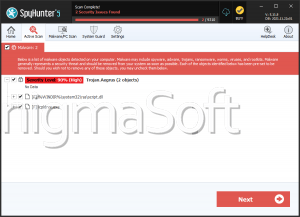

Durante el análisis del ataque, se determinó que el ejecutable fue alterado para ejecutar un archivo DLL desde una ruta específica usando el proceso regsvr32.exe en lugar de iniciar un descargador. Este archivo DLL, conocido como Xctdoor, posee capacidades para capturar información del sistema, como pulsaciones de teclas, capturas de pantalla y contenidos del portapapeles, y ejecutar comandos emitidos por el atacante.

Xctdoor se comunica con un servidor de comando y control (C2) a través de HTTP, con cifrado de paquetes utilizando los algoritmos Mersenne Twister (MT19937) y Base64. El ataque también involucra otra variante de malware llamada XcLoader, diseñada para inyectar Xctdoor en procesos legítimos como 'explorer.exe'. Hallazgos recientes indican casos en los que servidores web inadecuadamente protegidos se han visto comprometidos para instalar XcLoader desde al menos marzo de 2024.

El mismo proceso del que abusan otras amenazas de malware

El proceso regsvr32.exe ha sido explotado en otras campañas vinculadas a Corea del Norte, en particular por el grupo Kimsuky APT. Han utilizado una puerta trasera no revelada llamada HappyDoor, operativa desde al menos julio de 2021.

Estas secuencias de ataque suelen comenzar con correos electrónicos de phishing que distribuyen un archivo comprimido. Dentro de este archivo, se encuentra un JavaScript o cuentagotas ofuscado que, al ejecutarse, inicia HappyDoor junto con un archivo señuelo. HappyDoor, implementado como un archivo DLL a través de regsvr32.exe, establece comunicación con un servidor remoto a través de HTTP. Sus funcionalidades incluyen robo de datos, capacidades de carga/descarga de archivos y la capacidad de actualizarse automáticamente y finalizar procesos.

Las infecciones de puerta trasera pueden tener graves consecuencias para las víctimas

Las víctimas de infecciones de malware de puerta trasera pueden afrontar graves consecuencias debido a la naturaleza sigilosa y persistente de estas amenazas. A continuación se muestran algunos impactos potenciales:

- Robo de datos : las puertas traseras a menudo permiten a los atacantes recopilar información privada, como credenciales de inicio de sesión, datos financieros, propiedad intelectual y archivos personales. Estos datos recopilados pueden explotarse para obtener ganancias financieras o utilizarse en futuros ataques.

- Vigilancia y monitoreo : las puertas traseras pueden permitir a los atacantes monitorear y vigilar las actividades de la víctima, incluidas pulsaciones de teclas, capturas de pantalla, transmisiones de cámaras web y entradas de micrófono. Esta invasión de la privacidad puede conducir al espionaje personal o corporativo.

- Acceso no autorizado : los atacantes pueden obtener acceso no autorizado durante un tiempo prolongado a los sistemas comprometidos. Este acceso se puede utilizar para manipular o sabotear sistemas, interrumpir operaciones o incluso implementar malware adicional.

- Compromiso del sistema : las puertas traseras a menudo debilitan la postura de seguridad general del sistema, haciéndolo vulnerable a una mayor explotación. Esto puede poner en peligro otros sistemas o recursos conectados dentro de la red.

- Pérdida financiera : las empresas pueden sufrir pérdidas financieras debido al robo de fondos, pérdida de oportunidades comerciales, responsabilidades legales y costos asociados con los esfuerzos de remediación y recuperación.

- Daño a la reputación : para las organizaciones, una infección de puerta trasera puede provocar daños a la reputación, pérdida de confianza del cliente y disminución del valor de la marca. Esto puede tener consecuencias a largo plazo en las relaciones y operaciones comerciales.

- Interrupción operativa : las puertas traseras pueden interrumpir las operaciones normales provocando fallas del sistema, ralentizaciones o condiciones de denegación de servicio. Esto puede provocar tiempo de inactividad, pérdida de productividad e impactos financieros debido a la interrupción de los servicios.

- Cuestiones regulatorias y de cumplimiento : las organizaciones pueden enfrentar multas regulatorias y consecuencias legales si los sistemas comprometidos manejan datos confidenciales sujetos a leyes de privacidad o regulaciones de la industria.

- Dificultad de detección y eliminación : las puertas traseras están diseñadas para evadir la detección mediante medidas de seguridad como software antimalware y firewalls. Detectarlos y eliminarlos por completo puede ser un desafío y requiere conocimientos y herramientas especializados.

- Vulnerabilidad a largo plazo : incluso después de la reparación inicial, los sistemas comprometidos pueden seguir siendo vulnerables a ataques futuros o intentos persistentes de reactivación de puerta trasera por parte de atacantes determinados.

En general, las consecuencias de las infecciones de malware de puerta trasera pueden ser graves y multifacéticas y afectar tanto a personas como a organizaciones en términos de daños financieros, operativos y de reputación, además de comprometer su privacidad y seguridad.