Ransomware QRYPT

QRYPT es una amenaza de ransomware diseñado para cifrar los archivos de las víctimas, haciéndolos inalcanzables hasta que se pague el rescate. Esta variante de ransomware es conocida por sus técnicas avanzadas de cifrado y métodos de propagación sigilosos. De hecho, este software dañino se crea específicamente para cifrar archivos y luego modificar sus nombres agregando una extensión única: '.qrypt'. Además, también entrega una nota de rescate titulada "Léame Cómo recuperar.txt". Para ilustrar cómo QRYPT lleva a cabo su proceso de cambio de nombre de archivos, modifica archivos, como '1.jpg' en '1.jpg.qrypt' y '2.png' en '2.png.qrypt'. Este patrón continúa para cada archivo afectado.

Tabla de contenido

El ransomware QRYPT bloquea datos en dispositivos infectados

La nota de rescate del QRYPT Ransomware dice que los datos de la víctima han sido cifrados y sólo pueden descifrarse con la ayuda de los atacantes. Para restaurar archivos, se le indica a la víctima que obtenga una herramienta de descifrado de los atacantes. La nota también advierte que ignorarla resultará en que los atacantes publiquen los datos de la víctima en la Dark Web.

Además, la nota de rescate explica que para contactar a los atacantes, la víctima debe descargar el navegador TOR y acceder a su sitio web utilizando el ID y la contraseña proporcionados. La nota advierte contra la modificación o recuperación de archivos de forma independiente, ya que esto podría hacerlos irrecuperables.

¿Cómo proceder tras un ataque de ransomware?

En el panorama digital actual, es crucial que las víctimas de ataques de ransomware comprendan las nefastas consecuencias de sucumbir a las demandas de los actores de amenazas. Si bien puede parecer que pagar el rescate es la solución más sencilla, hay que saber que no hay nada que pueda garantizar que los atacantes realmente proporcionen una herramienta de descifrado. Además, este curso de acción puede conducir a una pérdida monetaria y de datos significativa, exacerbando la ya angustiosa situación.

Es útil reconocer que descifrar los archivos cifrados por ransomware es una tarea sumamente compleja, que rara vez se puede lograr sin la participación directa de los propios atacantes. Esto significa que las víctimas son esencialmente impotentes en su intento de recuperar el acceso a sus valiosos datos, y pagar el rescate se convierte en una propuesta aún más riesgosa.

Dadas estas asombrosas probabilidades, es imperativo que las víctimas centren sus esfuerzos en eliminar el ransomware de sus sistemas comprometidos. Al hacerlo, no sólo pueden evitar futuras encriptaciones, sino también proteger otras computadoras conectadas a su red local para que no sean víctimas de ataques similares.

En última instancia, la decisión de no pagar el rescate prioriza la seguridad y la integridad a largo plazo por encima de la conveniencia a corto plazo. Las víctimas deben permanecer alerta, buscar asistencia profesional y explorar vías alternativas para la recuperación de datos. Si se mantienen informados y toman medidas proactivas, las personas y las organizaciones pueden fortalecer su resiliencia contra la amenaza siempre inminente de los ataques de ransomware.

Proteger sus dispositivos de amenazas de ransomware

Para defender los dispositivos y los datos de los ataques de ransomware, los usuarios deben adoptar una estrategia de seguridad integral:

- Copias de seguridad periódicas : proteja sus datos realizando copias de seguridad periódicas en un disco duro autónomo o en un almacenamiento en la nube. Asegúrese de mantener sus copias de seguridad actualizadas.

- Copias de seguridad sin conexión : para proteger sus datos incluso si su sistema se infecta con ransomware, es fundamental mantener al menos una copia de seguridad sin conexión.

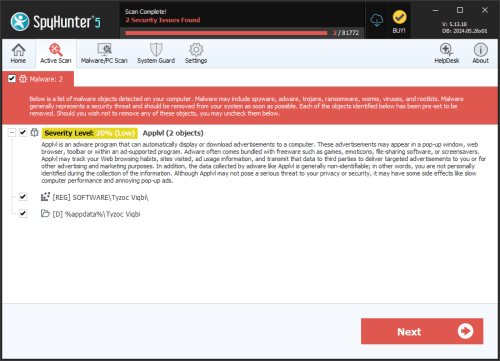

- Utilice software de seguridad : proteja sus dispositivos instalando software antivirus y antimalware de buena reputación. Mantenga estas herramientas actualizadas y ejecute análisis regulares del sistema.

- Firewalls : habilite y configure un firewall para evitar el acceso no autorizado a su red y dispositivos.

- Mantenga el software actualizado : parchee las vulnerabilidades que el ransomware puede explotar actualizando periódicamente su sistema operativo. Asegúrese de que todas las aplicaciones, incluidos los navegadores web y los complementos, también se mantengan actualizadas con los últimos parches de seguridad.

- Implemente seguridad del correo electrónico : reduzca el riesgo de ransomware mediante el uso de filtros de spam sólidos que puedan detectar y bloquear correos electrónicos de phishing. Tenga cuidado al manipular archivos adjuntos y enlaces de correo electrónico, especialmente si provienen de fuentes desconocidas o sospechosas.

- Practique la navegación segura : visite únicamente sitios web dedicados y no haga clic en anuncios emergentes ni descargue archivos de sitios que no sean de confianza. Utilice bloqueadores de anuncios para minimizar el riesgo de anuncios maliciosos que pueden provocar infecciones de ransomware.

- Limite los privilegios del usuario : respete el principio de privilegios mínimos asignando a los usuarios los permisos mínimos necesarios para sus tareas. Evite el uso de cuentas con privilegios administrativos para las actividades cotidianas. Habilite el Control de cuentas de usuario (UAC) para evitar cambios no autorizados en su sistema.

- Edúquese a usted mismo y a su equipo : aumente la conciencia sobre los riesgos de ransomware y la importancia de las mejores prácticas de ciberseguridad entre usted y su equipo. Elaborar y comunicar un plan de respuesta a incidentes en caso de un ataque de ransomware.

- Deshabilite el Protocolo de escritorio remoto (RDP) : si no es necesario, deshabilite RDP. Si es necesario, asegúrelo con contraseñas seguras, autenticación de dos factores y limite las direcciones IP que pueden acceder a él.

- Supervise la actividad de la red y del sistema : supervise periódicamente los registros y alertas del sistema para detectar cualquier actividad sospechosa que pueda indicar un ataque de ransomware. Implementar sistemas de detección y prevención de invasiones para identificar y detener amenazas potenciales.

Al implementar estas medidas, es probable que los usuarios disminuyan significativamente el riesgo de ser víctimas de infecciones de ransomware y garanticen la seguridad de sus dispositivos y datos.

La nota de rescate completa generada por QRYPT Ransomware es:

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'