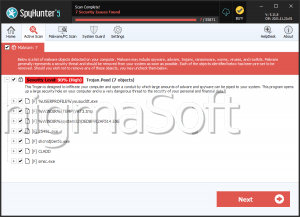

Ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Popularity Rank: | 11,716 |

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 20,017 |

| Visto por primera vez: | March 28, 2021 |

| Ultima vez visto: | November 17, 2025 |

| SO(s) afectados: | Windows |

Masscan Ransomware es un software dañino diseñado para cifrar y bloquear archivos en un sistema infectado y luego exigir un rescate por las claves necesarias para desbloquearlos. El ransomware se descubrió por primera vez en 2018 y desde entonces se ha relacionado con varias campañas de ciberdelincuencia. Se ha convertido en una de las formas más comunes de ciberdelincuencia debido al dinero fácil que puede generar para sus manipuladores. El Masscan Ransomware tiene tres variantes conocidas, denominadas " F ", " G " y " R ".

El Masscan Ransomware generalmente se propaga a través de correos electrónicos de phishing, descargas de sitios web corruptos y redes no seguras. Una vez que se haya instalado correctamente en una computadora o red, Masscan Ransomware aplicará un método de cifrado extremadamente poderoso a los datos que elija cifrar y agregará .masscan-F-[victim_ID], .masscan-G-[victim_ID], .masscan-R-[victim_ID] extensiones de archivo para ellos.

El Masscan Ransomware normalmente presenta la nota de rescate a sus víctimas en un archivo de texto llamado INFORMACIÓN DE RECUPERACIÓN !!!.txt. Incluye instrucciones sobre cómo pagar el rescate y varias otras recomendaciones. Para evitar que las víctimas intenten recuperar sus datos sin pagar el rescate, Masscan Ransomware eliminará las instantáneas de volumen y también intentará cifrar las unidades flash adjuntas y la red del sistema.

Las víctimas de este ransomware pueden usar varios métodos para deshacerse de él.

Una de las formas más eficaces de eliminar el ransomware es mediante el uso de herramientas antimalware. Sin embargo, las víctimas de ransomware deben recordar que no deben pagar el rescate exigido porque, en lugar de resolver el problema, puede empeorar las cosas.

La siguiente nota de rescate es la que las víctimas de Masscan Ransomware verán en sus escritorios:

pequeñas preguntas frecuentes:

.1.

P: ¿Qué pasa?

R: Sus archivos han sido encriptados y ahora tienen la extensión “.masscan”.

La estructura del archivo no se dañó, hicimos todo lo posible para que esto no sucediera.

.2.

P: ¿Cómo recuperar archivos?

R: Si desea descifrar sus archivos, deberá pagar en bitcoins.

.3.

P: ¿Qué pasa con las garantías?

R: Es solo un negocio.

Absolutamente no nos preocupamos por usted y sus ofertas, excepto obtener beneficios.

Si no hacemos nuestro trabajo y responsabilidades, nadie cooperará con nosotros. No es de nuestro interés.

Para comprobar la capacidad de devolver archivos,

puede enviarnos 2 archivos con extensión .masscan

(jpg, xls, doc, etc… ¡no es una base de datos!) y tamaño pequeño (máximo 1 mb).

Los descifraremos y se los devolveremos. Esta es nuestra garantía.

.4.

P: ¿Cómo procederá el proceso de descifrado después del pago?

R: Después del pago, le enviaremos nuestro programa decodificador e instrucciones de uso detalladas.

Con este programa podrás descifrar todos tus archivos cifrados.

.5.

P: ¿Si no quiero pagarle a gente mala como tú?

R: Si no coopera con nuestro servicio, para nosotros no importa.

Pero perderá su tiempo y sus datos, porque solo nosotros tenemos la clave privada.

En la práctica, el tiempo es mucho más valioso que el dinero.

.6.

P: ¿Qué sucede si dejo de descifrar?

R: Si abandona el descifrado,

no hay recompensa por nuestro trabajo y venderemos todos sus datos en la web oscura o en su país a cambio de una compensación,

incluyendo datos financieros y datos de usuario.

.7.

P: ¿Cómo contactar con usted?

R: Puedes escribirnos a nuestro buzón: masscan@tutanota.com

Si no se recibe respuesta dentro de las 12 horas, comuníquese con: masscan@onionmail.com (correo electrónico de respaldo)

:::TENER CUIDADO:::

1.Si intentará utilizar cualquier software de terceros para restaurar sus datos o soluciones antivirus.

¡haga una copia de seguridad de todos los archivos cifrados!

2. ¡Cualquier cambio en los archivos cifrados puede provocar la corrupción de la clave privada, lo que resulta en la pérdida de todos los datos!

3. Si elimina cualquier archivo cifrado de la computadora actual, es posible que no pueda descifrarlo.

4. ¡Su clave solo se conserva durante siete días más allá de los cuales nunca se descifrará!

In the letter include your personal ID! Send me this ID in your first email to me!'

Tabla de contenido

Reporte de análisis

Información general

| Family Name: | Masscan Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

79f604e426d78256d936490e8fc009fe

SHA1:

cb9b807697b1944bc02086997627a901290e4d66

SHA256:

A0BFDC5A45B67D99C8EF90B71EA9D28E266F9F1F102EC20B9079CA5DA6750156

Tamaño del archivo:

280.06 KB, 280064 bytes

|

|

MD5:

401c35b4c2107264ffdb4f81c5d142bd

SHA1:

6ce669520de238729c3abd32754754c3ec1b1b1b

SHA256:

4824DF774B1DB8668978B41659906D7ABE495FF855BD2337D4961A6E33D5A813

Tamaño del archivo:

1.79 MB, 1789952 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has been packed

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

Show More

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nombre | Valor |

|---|---|

| Company Name | TODO: <公司名> |

| File Version |

|

| Legal Copyright | TODO: (C) <公司名>。 保留所有权利。 |

| Product Name | TODO: <产品名> |

| Product Version |

|

File Traits

- Default Version Info

- HighEntropy

- packed

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 1,266 |

|---|---|

| Potentially Malicious Blocks: | 189 |

| Whitelisted Blocks: | 771 |

| Unknown Blocks: | 306 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Bitcoinminer.FD

- FlyStudio.CA

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Anti Debug |

|

| User Data Access |

|