Security Essentials 2010

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 60 |

| Visto por primera vez: | February 18, 2010 |

| Ultima vez visto: | March 9, 2023 |

| SO(s) afectados: | Windows |

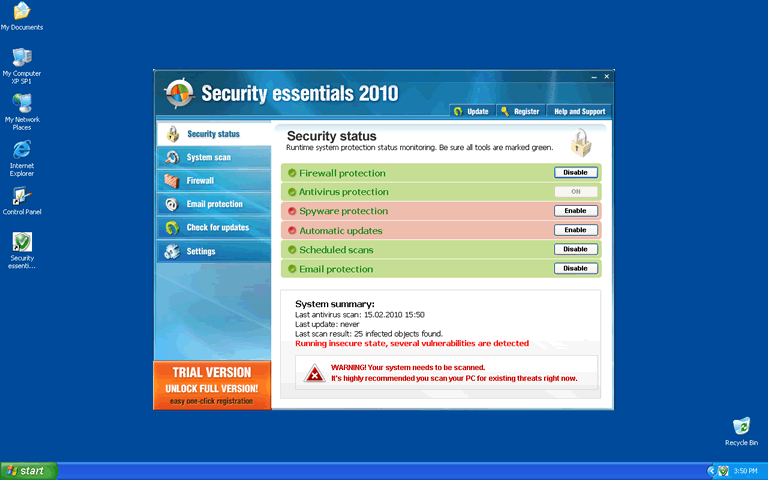

El Security Essentials 2010 es un programa fraude contra software espía precursor de programas falsos como el XP Internet Security 2010, el Internet Security 2010, el Vista de Internet Security 2010, el Antivir 2010 y el Vista Guardian 2010.

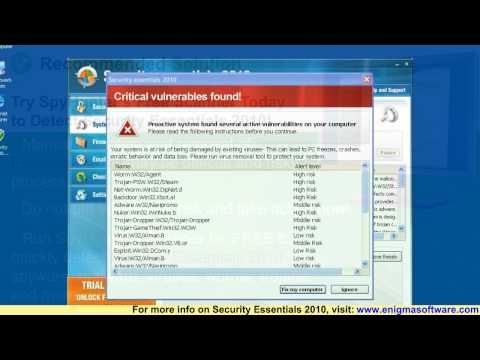

El Security Essentials 2010 se instala en un equipo gracias a un troyano de descarga que se encuentra mayormente en falsas descargas de codecs de video. Una vez que el troyano infiltra el equipo, el Security Essentials 2010 está programado para ejecutarse al inicio de Windows, realizando un falso análisis del ordenador e informa sobre amenazas imaginaria para asustar al usuario a comprar la versión completa del Security Essentials 2010. El falso programa de seguridad Security Essentials 2010 no está avalado ni afiliado con el programa Internet Security Essentials 2010 de Webroot.

Los ciber criminales e inventores de programas fraude dan a sus programas nombres similares a los de los programas de seguridad legítimos para ganar la confianza del usuario. Los inventores de programas fraude, incluso utilizan imágenes y logotipos bien conocidos para que la interfaz de sus programas y alertas tenga un aspecto más profesional.

Tabla de contenido

Alias

15 proveedores de seguridad marcaron este archivo como malicioso.

| Software antivirus | Detección |

|---|---|

| Symantec | Trojan.FakeAV!gen24 |

| Panda | Suspicious file |

| Ikarus | Trojan.Renos |

| BitDefender | Trojan.Renos.Gen.1 |

| Symantec | CoreGuardAntivirus2009 |

| Sophos | Mal/Bredo-F |

| F-Secure | Trojan:W32/Fakexpa.BE |

| Kaspersky | Trojan-Downloader.Win32.FraudLoad.wyhz |

| Sunbelt | Trojan.Win32.Generic!BT |

| Panda | Adware/SecurityEssentials2010 |

| McAfee-GW-Edition | Heuristic.LooksLike.Trojan.FraudPack.I |

| McAfee | FakeAlert-MA |

| eSafe | Win32.FakeAlert.Ma |

| DrWeb | Trojan.Fakealert.12853 |

| AVG | SHeur2.CMHO |

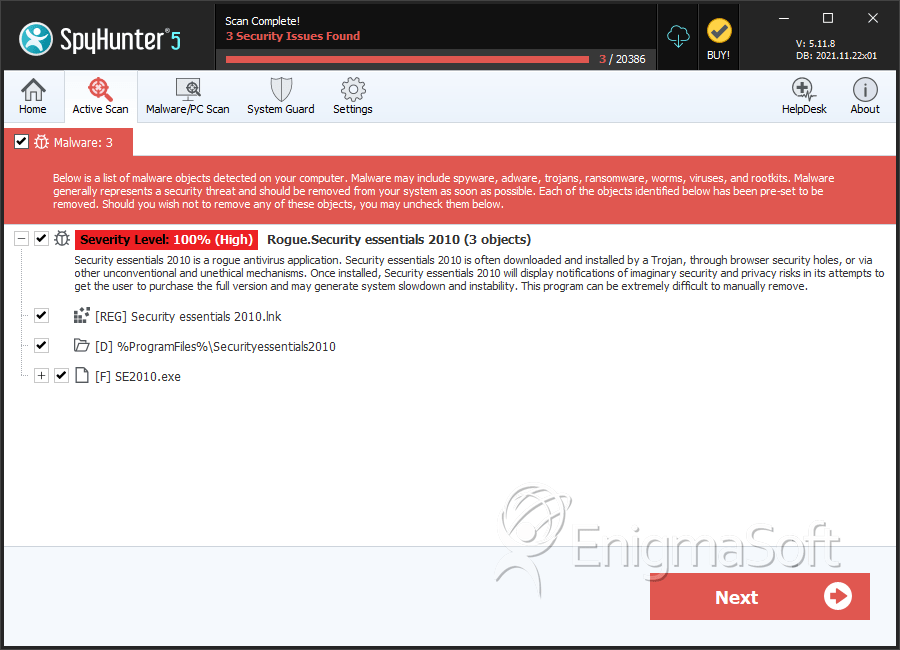

SpyHunter detecta y elimina Security Essentials 2010

Video Security Essentials 2010

Consejo: encienda el sonido y mire el video en modo de pantalla completa .

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | SE2010.exe | 5cb463586c30033bf89618f9c13be2e3 | 38 |

| 2. | SE2010.exe | b29cb77382dedb6b81854ed0f63e63e0 | 4 |

| 3. | SE2010.exe | 0f2e7c457ab4481c81544aaba8bcb212 | 0 |

| 4. | SE2010.exe | 8b6c61381388171658c0f2a5606f608b | 0 |

| 5. | SE2010.exe | e751e0120b1ef07f48e5552baaf6327d | 0 |

| 6. | SE2010.exe | bcffb70ca16ce7a17875d5daa4ba167f | 0 |

| 7. | SE2010.exe | 40c2459be511830d02c25da9ffc421a6 | 0 |

| 8. | SE2010.exe | 211b273cb032fa4654ccd86bac1a1fbf | 0 |

| 9. | SE2010.exe | 128431880239236564f932118f9ae3c7 | 0 |

| 10. | SE2010.exe | 98e738f6c4804accad556ede71196a1d | 0 |

| 11. | SE2010.exe | 8b9ee828183f776745f88ea9304fb1db | 0 |

| 12. | SE2010.exe | c390ad4dfa72d240ff150b731abc6dbb | 0 |

| 13. | SE2010.exe | b356b2cdd65cb6aa5fcadecf4d9499ae | 0 |

| 14. | SE2010.exe | 008927b901ca73202dd67707d9295f5e | 0 |

| 15. | SE2010.exe | 428e36c3c913da61290af3de382da346 | 0 |

| 16. | SE2010.exe | 4b446f7387efcbc6c2f6fa6bd2e548fd | 0 |

| 17. | SE2010.exe | b3dffa607d61f5c8fdceb8c444619008 | 0 |

| 18. | SE2010.exe | 3332f7820d7e185598106dc52941c902 | 0 |

| 19. | SE2010.exe | 88a7280d82682f5437007dc93fec7d38 | 0 |

| 20. | SE2010.exe | 0eda8b7d6d5b25b7023b2c04530555d0 | 0 |

| 21. | SE2010.exe | a2ff3479794dfc0ab0687f8ffb93d574 | 0 |

| 22. | SE2010.exe | ba907662a0187a074202f0d5f43eccbb | 0 |

| 23. | SE2010.exe | 816e01c35c8c7ae4c272f88e3a1e0262 | 0 |

| 24. | SE2010.exe | 1d0d2b02e037948c1a9c6b15e3b5e3f2 | 0 |

| 25. | SE2010.exe | 9936618c92561007f28084e4822c913e | 0 |

| 26. | SE2010.exe | c4ebd2b2a1612c7270aaec02bb44a263 | 0 |

| 27. | SE2010.exe | b45eb51f42ff8f5d0a398dba6669fbb5 | 0 |

Detalles del Registro

directorios

Security Essentials 2010 puede crear el siguiente directorio o directorios:

| %ProgramFiles%\Securityessentials2010 |

URL

Security Essentials 2010 puede llamar a las siguientes URL:

| Buy-security-essentials.com |

| buy-security-essentials.com |

| essentials-free.org |

| essentials-pro.com |

| essentialsfree.info |

| essentialsfree.net |

| essentialsfree.org |

| essentialssite.com |

| securityessentials-2010.com |

| securityessentials2010.com |