Spook Ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 2 |

| Visto por primera vez: | October 13, 2021 |

| SO(s) afectados: | Windows |

Spook Ransomware es una amenaza que parece implementarse principalmente contra objetivos corporativos. Sin embargo, eso de ninguna manera significa que los sistemas individuales no puedan verse afectados. Si Spook Ransomware logra infiltrarse en el dispositivocon éxito, iniciará un proceso de cifrado con un algoritmo criptográfico imposible de descifrar. Ya no se podrá acceder a todos los archivos afectados.

Exactamente como la mayoría de ransomware, Spook también marca cada archivo que bloquea modificando el nombre original de ese archivo. En este caso, en lugar de usar una palabra específica, la amenaza agrega una cadena de caracteres: '.PUUEQS8AEJ' como una nueva extensión de archivo. Al bloquear todos los tipos de archivos específicos, el malware procede a entregar dos notas de rescate con instrucciones para sus víctimas. A los usuarios se les mostrarán mensajes idénticos en una ventana emergente y dentro de un archivo de texto llamado 'RESTORE_FILES_INFO.txt'

Tabla de contenido

Las demandas de Spook Ransomware

La larga nota de rescate establece que, además de bloquear los archivos almacenados en los dispositivos comprometidos, los atacantes también han podido robar grandes cantidades de información confidencial. La nota menciona datos de facturación, informes financieros, detalles del cliente y más. Los ciberdelincuentes amenazan con divulgar la información y causar graves repercusiones a las empresas afectadas si no se cumplen sus demandas.

La nota también menciona que las víctimas pueden probar la capacidad de los piratas informáticos para restaurar los archivos cifrados. Pueden hacerlo visitando un sitio web dedicado alojado en la red TOR. Allí, las víctimas pueden cargar hasta 3 archivos para descifrarlos de forma gratuita. El sitio también es la única forma de contactar a los atacantes.

El texto completo de la nota es:

¡¡¡ SU EMPRESA FUE HACKEADA Y COMPROMETIDA !!!

¡Todos sus archivos importantes han sido encriptados!

Nuestros algoritmos de cifrado son muy sólidos y sus archivos están muy bien protegidos.

la única forma de recuperar sus archivos es cooperar con nosotros y obtener el programa de descifrado.No intente recuperar sus archivos sin un programa de descifrado, puede dañarlos y luego será imposible recuperarlos.

Para nosotros esto es solo un negocio y para demostrarle nuestra seriedad, descifraremos tres archivos de forma gratuita.

Simplemente abra nuestro sitio web, cargue los archivos cifrados y obtenga los archivos descifrados de forma gratuita.! ADVERTENCIA !

¡Toda su red estaba COMPROMETIDA!Hemos DESCARGADO sus Datos SENSIBLES PRIVADOS, incluida su información de facturación, casos de Insuranse, informes financieros,

Auditoría comercial, cuentas bancarias! También contamos con correspondencia corporativa, información sobre sus clientes.

Tenemos aún más información sobre sus socios e incluso sobre su personal.Además, debe saber que nuestros analistas expertos han robado sus datos confidenciales y, si decide no cooperar con nosotros,

se está exponiendo a enormes sanciones con demandas y con el gobierno si ambos no llegamos a un acuerdo.

Lo hemos visto antes en casos con costos multimillonarios en multas y juicios,

sin mencionar la reputación de la empresa y la pérdida de la confianza de los clientes y los medios de comunicación que piden respuestas sin parar.

Ven a chatear con nosotros y te sorprenderá lo rápido que ambos podemos llegar a un acuerdo sin hacer público este incidente.SI ES EMPLEADOR DE UNA EMPRESA, ENTONCES DEBE SABER QUE DIVULGAR INFORMACIÓN SENSIBLE SOBRE SU EMPRESA QUE SE COMPROMETE ES UNA VIOLACIÓN DE LA CONFIDENCIALIDAD.

LA REPUTACIÓN DE SU EMPRESA SUFRIRÁ Y SE TOMARÁN SANCIONES EN SU CONTRA.SUGERIMOS ENCARECIDAMENTE QUE NO SE CONTACTE CON LAS AUTORIDADES CON RESPECTO A ESTE INCIDENTE, PORQUE SI LO HACE, ENTONCES LAS AUTORIDADES HACERÁN ESTE PÚBLICO, QUE VIENE CON UN COSTO PARA SU EMPRESA.

EL PROCESO DE RECUPERACIÓN DE SUS ARCHIVOS SERÁ MÁS RÁPIDO SI VIENE Y HABLA CON NOSOTROS ANTES. SI ELIGE COOPERAR, VERÁ QUE SOMOS PROFESIONALES QUE DAN UN BUEN APOYO.Instrucciones para contactarnos:

Tienes forma:

¡Usando un navegador TOR!

Descargue e instale el navegador TOR desde este sitio: hxxps: //torproject.org/

Abre el navegador Tor. Copie el enlace: hxxp: //spookuhvfyxzph54ikjfwf2mwmxt572krpom7reyayrmxbkizbvkpaid.onion/chat.php? Track = PUUEQS8AEJ y péguelo en el navegador Tor.

Inicie un chat y siga las instrucciones adicionales.Identificador de clave: -

El número de archivos que se procesaron es: '

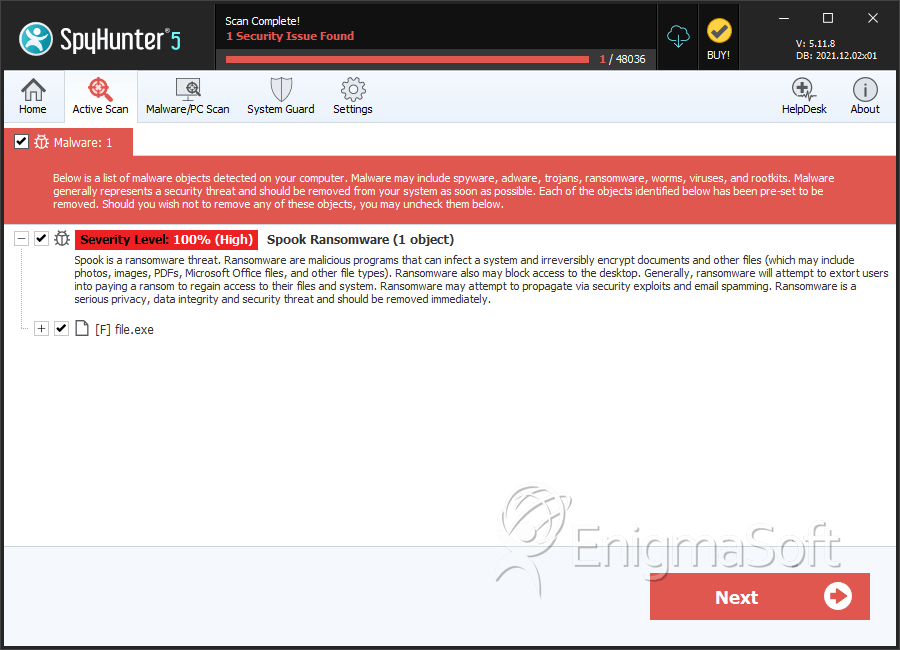

SpyHunter detecta y elimina Spook Ransomware

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 537a415bcc0f3396f5f37cb3c1831f87 | 1 |

| 2. | file.exe | 1c7b91546706f854891076c3c3c964c0 | 1 |