Atechny

Los investigadores descubrieron la presencia de la aplicación fraudulenta Atechny durante un examen de programas potencialmente dañinos y no confiables. Al examinar el software, los expertos descubrieron que Atechny funciona orquestando campañas publicitarias intrusivas. Es esencial reconocer que el adware de esta naturaleza puede poseer capacidades perjudiciales adicionales más allá de su aparente objetivo publicitario. Además, los investigadores confirmaron que Atechny está afiliado a la familia de adware Pirrit .

El software publicitario como Atechny a menudo posee capacidades invasivas y no deseadas

Tras su instalación, las aplicaciones de adware suelen inundar a los usuarios con una avalancha de anuncios, como cupones, pancartas, encuestas, ventanas emergentes y otras formas. Estos anuncios frecuentemente oscurecen el contenido subyacente de los sitios web visitados, creando una experiencia de navegación disruptiva. Es importante destacar que estos anuncios a menudo resultan difíciles de cerrar sin verse obligados a hacer clic en ellos, e interactuar con ellos puede llevar a la apertura de páginas web no confiables o a la ejecución de scripts que resultan en la descarga o instalación de aplicaciones no deseadas.

Además, las posibles consecuencias se extienden más allá de las interacciones publicitarias iniciales. Hacer clic en estos anuncios puede desencadenar inadvertidamente la instalación de aplicaciones adicionales no deseadas, exponiendo a los usuarios a una cascada de software no deseado. Las personas que voluntaria o inadvertidamente hacen clic en dichos anuncios pueden ser dirigidas a páginas fraudulentas diseñadas para engañarlos para que descarguen e instalen aplicaciones cuestionables. Esto subraya la naturaleza engañosa de las tácticas de adware, que explotan las interacciones de los usuarios con fines potencialmente inseguros.

Además, algunos programas publicitarios instalados están diseñados para recopilar información sobre los hábitos de navegación de los usuarios de forma subrepticia. Esto puede abarcar datos confidenciales como direcciones IP, consultas de búsqueda, direcciones de sitios web visitados, geolocalizaciones y más. Los datos recopilados a menudo se comparten con terceros, entre los que pueden incluirse ciberdelincuentes, que los explotan con fines de generación de ingresos. El uso indebido de esta información representa una amenaza significativa para la privacidad y seguridad del usuario.

Tenga cuidado al instalar aplicaciones de fuentes no verificadas o desconocidas

El adware y los programas potencialmente no deseados (PUP) emplean con frecuencia métodos cuestionables y engañosos para su distribución. A continuación se muestran algunas tácticas comunes que utilizan:

- Paquete de software :

- El adware y los programas basura suelen incluirse junto con software legítimo durante el proceso de instalación. Los usuarios pueden, sin saberlo, aceptar instalar programas adicionales realizando rápidamente la configuración sin revisar cuidadosamente cada componente.

- Plataformas Freeware y Shareware :

- Los programas basura se distribuyen habitualmente a través de plataformas de software gratuito y shareware. Los usuarios que descargan e instalan software gratuito de estas fuentes pueden permitir sin querer que se instalen programas basura junto con la aplicación deseada.

- Actualizaciones de software falsas :

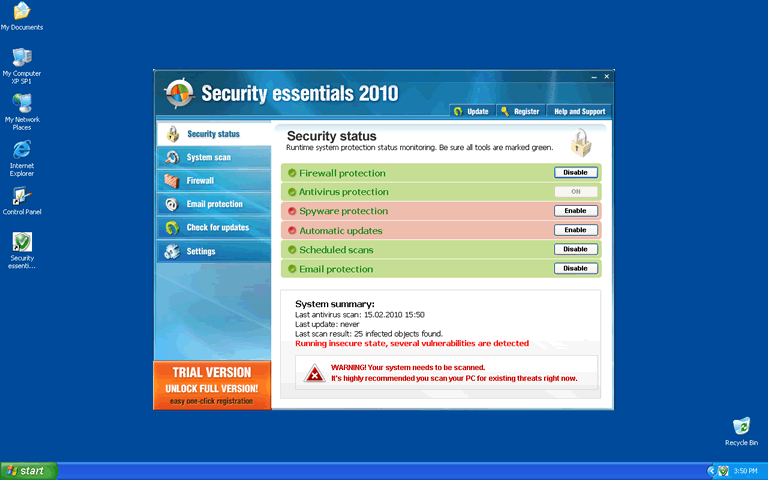

- El adware y los programas basura pueden disfrazarse de actualizaciones de software o parches de seguridad. Los usuarios que caen en estas actualizaciones falsas terminan instalando sin saberlo programas no deseados en sus dispositivos.

- Anuncios engañosos y ventanas emergentes :

- Los anuncios engañosos y las ventanas emergentes suelen llevar a los usuarios a descargar e instalar programas publicitarios o programas basura. Estos anuncios pueden parecer legítimos u ofrecer ofertas atractivas para engañar a los usuarios para que interactúen con ellos.

- Extensiones del navegador :

- Algunos programas publicitarios y programas basura se disfrazan de extensiones de navegador aparentemente inofensivas. Los usuarios pueden instalar estas extensiones sin darse cuenta, pensando que proporcionan funciones útiles, pero a menudo vienen con funcionalidades no deseadas.

- Tácticas de ingeniería social :

- Los distribuidores de adware y PUP suelen utilizar tácticas de ingeniería social para manipular a los usuarios para que instalen su software. Esto puede implicar alertas, advertencias o avisos falsos del sistema que crean una sensación de urgencia.

Para protegerse contra estos métodos de distribución cuestionables, los usuarios deben tener cuidado al descargar software, especialmente de fuentes no oficiales. Es esencial leer atentamente las indicaciones de instalación, evitar hacer clic en anuncios o ventanas emergentes sospechosos y actualizar periódicamente el software de seguridad para detectar y eliminar amenazas potenciales. Además, estar al tanto de las tácticas comunes utilizadas por el software publicitario y los programas basura contribuye a una experiencia en línea más segura.