Cerber 6 ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Clasificación: | 9,198 |

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 71,874 |

| Visto por primera vez: | March 4, 2016 |

| Ultima vez visto: | September 11, 2023 |

| SO(s) afectados: | Windows |

La familia de ransomware Cerber es conocida por su sofisticación y su desarrollo de tecnología de amenazas de vanguardia. Los investigadores de seguridad de PC han notado una nueva variante en esta familia, Cerber 6 Ransomware, que apareció por primera vez en abril de 2017. Cerber 6 Ransomware se está distribuyendo en una amplia variedad de formas y parece incluir nuevos métodos de cifrado y estrategias de ataque.

Tabla de contenido

La amenaza que presenta un ataque de ransomware Cerber 6

Los miembros de la familia Cerber han estado cerca de la cima de las listas de amenazas de ransomware más difundidas. De hecho, las amenazas en esta familia representaron más del 85% de las infecciones de ransomware en el primer trimestre de 2017. Cerber 6 Ransomware y sus variantes anteriores han sido responsables de generar millones de dólares para sus creadores en todo el mundo. Una de las razones por las que Cerber 6 Ransomware ha sido especialmente eficaz para generar ingresos es que se está distribuyendo como RaaS (Ransomware as a Service) actualmente, donde los estafadores pagan por los derechos para distribuir Cerber 6 Ransomware, compartiendo las ganancias. con los creadores de Cerber Ransomware.

Las nuevas funciones de Cerber 6 Ransomware

Cerber 6 Ransomware presenta nuevos métodos de entrega y un método de cifrado recientemente actualizado. Cerber 6 Ransomware también incluye nuevos mecanismos de defensa y ofuscación, que incluyen técnicas que permiten que Cerber 6 Ransomware eluda muchos programas de seguridad o detecte cuándo se está ejecutando en un entorno de espacio aislado o sistema virtual (ambos pueden ser utilizados por la seguridad de la PC). investigadores para estudiar estas amenazas). Está claro que las amenazas en la familia Cerber se están actualizando constantemente y, desde su aparición en 2016, con nuevas versiones en esta familia que agregan nuevas características, manteniéndose por delante de los investigadores de malware y software de seguridad.

El Cerber 6 Ransomware se está entregando a las víctimas que utilizan mensajes de correo electrónico no deseado actualmente. Cerber 6 Ransomware se envía en correos electrónicos que utilizan ingeniería social para engañar a los usuarios de computadoras para que abran un archivo adjunto ZIP, que a su vez contiene un archivo JS o JavaScript. Este archivo JavaScript dañado descarga e instala Cerber 6 Ransomware en la computadora de la víctima. Cerber 6 Ransomware usa un retardo de tiempo que le permite evitar ciertos entornos sandbox. Hay varias características en Cerber 6 Ransomware que han llamado la atención de los investigadores de malware. Cerber 6 Ransomware terminará los procesos de archivos que podrían interferir con su rutina de cifrado. Cerber 6 Ransomware utilizará extensiones de archivo para evitar ciertos archivos durante el cifrado. Cerber 6 Ransomware puede interferir con el Firewall de Windows, bloqueando ciertos firewalls e interfiriendo con el software de seguridad y las restricciones. La detección y eliminación de una infección de Cerber 6 Ransomware será más difícil debido a esta interferencia. Cerber 6 Ransomware también puede autodestruirse si la computadora tiene características de un entorno virtualizado.

Un aspecto del Cerber 6 Ransomware que lo diferencia de otros troyanos ransomware es que ha evitado el uso de los algoritmos de cifrado RSA y RC4 en sus ataques, que son los más utilizados en estos ataques. El ataque Cerber 6 Ransomware favorece a la Interfaz de programación de aplicaciones criptográficas para llevar a cabo su ataque de cifrado.

Protección de su computadora contra Cerber 6 Ransomware y troyanos similares

A pesar de que Cerber 6 Ransomware incluye nuevas características avanzadas, la forma de proteger su computadora del Cerber 6 Ransomware sigue siendo la misma que con las innumerables otras variantes de ransomware que lo han precedido. Tener copias de seguridad de sus archivos en un dispositivo de memoria externo sigue siendo (y seguirá siendo) la mejor protección contra ransomware como Cerber 6 Ransomware. Esto se debe a que tener la capacidad de restaurar los archivos afectados a partir de una copia de seguridad deshace el ataque Cerber 6 Ransomware por completo, ya que los estafadores pierden todo el poder que tienen sobre la víctima.

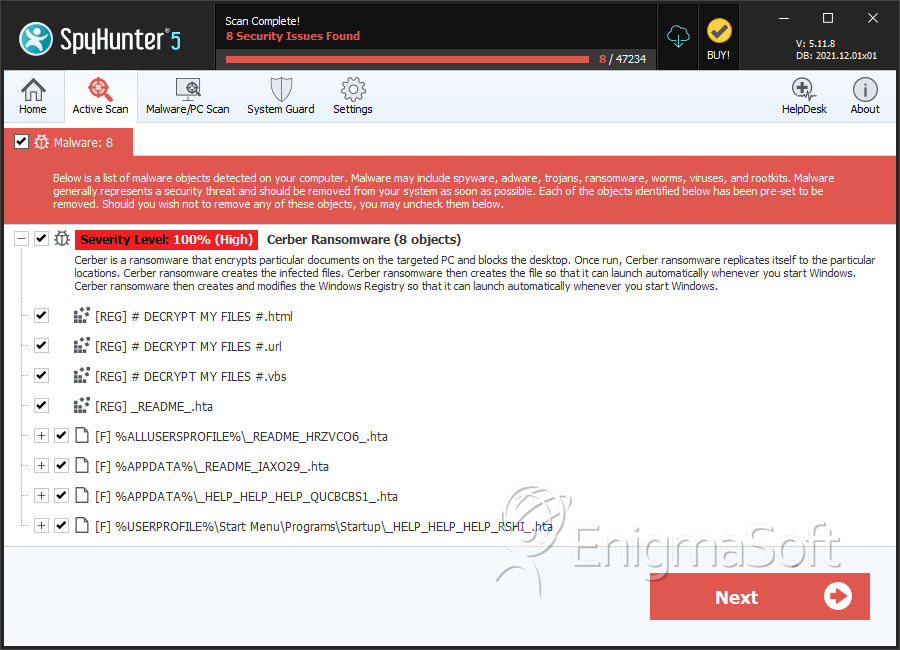

SpyHunter detecta y elimina Cerber 6 ransomware

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | Readme.hta | e125ef487472bfdd17d7e3e7e237d0d9 | 167 |

| 2. | Readme.hta | 8f85ab4bb455ce6d413eff9e9d47a506 | 54 |

| 3. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 4. | README.hta | c4fff6005b70cccd895082e6c79595b3 | 36 |

| 5. | README.hta | e189ce9640edc95a1ba19d0d4d85691b | 24 |

| 6. | README.hta | 107ab5eae352dab9defab24d3ba77b4a | 18 |

| 7. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 8. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 9. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 10. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 11. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 12. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 13. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 14. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 15. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 16. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 17. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 18. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 19. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 20. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 21. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 22. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 23. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 24. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 25. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 26. | file.exe | 212fa73fd6ed39b4720bcfd8d97426d5 | 0 |