Correo electrónico fraudulento que indica que la cuenta debe actualizarse

El panorama digital está plagado de estrategias engañosas diseñadas para convencer a los usuarios de que revelen información confidencial. Los cibercriminales utilizan el correo electrónico como una de sus principales herramientas para atraer a víctimas desprevenidas hacia trampas fraudulentas. La estafa por correo electrónico "La cuenta debe actualizarse" es un excelente ejemplo de esta estrategia, que utiliza la urgencia y el miedo para manipular a los destinatarios y hacer que comprometan sus credenciales. Comprender las tácticas detrás de estos intentos de phishing es esencial para mantenerse protegido en un mundo cada vez más interconectado.

Tabla de contenido

Se espera una actualización para analizar en profundidad las tácticas engañosas utilizadas por la cuenta

Esta campaña de correo electrónico fraudulenta está estructurada para crear una falsa sensación de urgencia. Los mensajes fraudulentos afirman que la cuenta de correo electrónico del destinatario requiere una actualización urgente y advierten que, si no completa esta actualización en un plazo de 24 horas, se restringirá el acceso, lo que les impedirá enviar mensajes. Al infundir pánico, los estafadores aumentan la probabilidad de que los destinatarios actúen impulsivamente sin cuestionar la legitimidad de la solicitud.

Para que el engaño sea más convincente, el correo electrónico suele imitar una comunicación oficial de proveedores de servicios de confianza. Sin embargo, estos mensajes no tienen ninguna afiliación genuina con ninguna empresa legítima. Su único propósito es manipular a los destinatarios para que abran un archivo adjunto fraudulento y proporcionen sin saberlo sus credenciales de inicio de sesión de correo electrónico.

El archivo adjunto engañoso: una amenaza oculta

El correo electrónico contiene un archivo adjunto en formato HTML, que suele tener el nombre "Update file.html", aunque el nombre del archivo puede variar. Este archivo se hace pasar por una página de inicio de sesión oficial y engaña a los usuarios para que introduzcan sus direcciones de correo electrónico y contraseñas. Sin embargo, en lugar de procesar una actualización real, esta página está programada para capturar y transmitir las credenciales introducidas a los ciberdelincuentes.

Una vez que los estafadores obtienen acceso a una cuenta de correo electrónico, pueden utilizarla como puerta de entrada para otros ataques. Muchos servicios en línea están vinculados a una única dirección de correo electrónico, lo que significa que los atacantes pueden intentar restablecer las contraseñas de plataformas bancarias, cuentas de redes sociales, servicios de almacenamiento en la nube y más. Esto abre la puerta al fraude financiero, el robo de datos y el abuso de identidad.

Las consecuencias de caer en la táctica

El daño potencial de una cuenta de correo electrónico comprometida se extiende más allá del acceso no autorizado. Una vez que los atacantes obtienen el control, pueden hacer un uso indebido de la cuenta de varias maneras:

- Robo de identidad: los ciberdelincuentes pueden hacerse pasar por víctimas y utilizar su correo electrónico comprometido para enviar solicitudes de dinero, difundir tácticas o distribuir archivos adjuntos cargados de malware.

Cómo los correos electrónicos de phishing contribuyen a las ciberamenazas más grandes

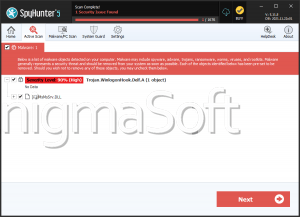

La estafa "La cuenta debe actualizarse" forma parte de un panorama más amplio de phishing, en el que los estafadores perfeccionan continuamente sus tácticas para eludir las medidas de seguridad y engañar incluso a los usuarios expertos en tecnología. Estas estafas suelen servir como precursoras de amenazas cibernéticas más dañinas, entre ellas:

- Ataques de ransomware: los ciberdelincuentes pueden utilizar correos electrónicos comprometidos para distribuir ransomware, cifrando los archivos de las víctimas y exigiendo el pago de claves de descifrado.

- Compromiso de correo electrónico empresarial (BEC): los estafadores pueden hacerse pasar por ejecutivos o empleados para engañar a las empresas para que transfieran grandes sumas de dinero.

- Distribución de malware: los archivos adjuntos o enlaces fraudulentos en correos electrónicos de phishing pueden provocar infecciones de malware, lo que podría permitir a los atacantes monitorear pulsaciones de teclas, robar información o tomar el control remoto de un dispositivo.

La importancia de la vigilancia ante correos electrónicos sospechosos

Los mensajes de spam y phishing siguen siendo herramientas de ciberdelincuencia muy extendidas y eficaces gracias a su capacidad para aprovechar errores humanos. A medida que las tácticas se vuelven cada vez más sofisticadas, es fundamental mantener una actitud prudente al tratar con mensajes no solicitados.

Si un correo electrónico exige una acción urgente, solicita credenciales de inicio de sesión o contiene archivos adjuntos inesperados, es esencial verificar su autenticidad antes de responder. Las organizaciones y los proveedores de servicios nunca solicitan confirmaciones o actualizaciones de contraseñas a través de correos electrónicos no solicitados. Reconocer esta regla fundamental puede ayudar a los usuarios a evitar ser víctimas de esquemas de phishing y proteger su seguridad en línea.

Mantenerse escéptico, utilizar la autenticación multifactor (MFA) y mantenerse informado sobre las estafas emergentes son prácticas esenciales para defenderse de las amenazas cibernéticas en evolución.