Extensión CrashFix para Chrome

Investigadores de ciberseguridad han descubierto una campaña activa, denominada KongTuke, que utiliza una extensión maliciosa de Google Chrome que se hace pasar por un bloqueador de anuncios. Esta extensión está diseñada para bloquear deliberadamente el navegador y manipular a las víctimas para que ejecuten comandos controlados por el atacante mediante ingeniería social similar a ClickFix. Esta última evolución de la técnica, denominada CrashFix, distribuye un troyano de acceso remoto no documentado previamente, conocido como ModeloRAT.

KongTuke, también identificado como 404 TDS, Chaya_002, LandUpdate808 y TAG-124, funciona como un sistema de distribución de tráfico (TDS). Perfila los entornos de las víctimas y redirige los objetivos seleccionados a la infraestructura de entrega de carga maliciosa. El acceso a los hosts infectados se vende o transfiere a otros actores de amenazas, incluidos los operadores de ransomware, para permitir ataques secundarios.

Entre los grupos de amenazas que se han observado anteriormente aprovechando la infraestructura TAG-124 se incluyen el ransomware Rhysida, el ransomware Interlock y TA866 (Asylum Ambuscade). Esta actividad también se ha vinculado a SocGholish y D3F@ck Loader, según un informe de abril de 2025.

Tabla de contenido

De Chrome Web Store a Compromiso

En la cadena de infección documentada, las víctimas buscaron en línea un bloqueador de anuncios y encontraron un anuncio malicioso que las redirigió a una extensión del navegador alojada directamente en la Chrome Web Store oficial.

La extensión, llamada «NexShield – Advanced Web Guardian» (ID: cpcdkmjddocikjdkbbeiaafnpdbdafmi), se presentaba como un «escudo de privacidad definitivo» que afirmaba bloquear anuncios, rastreadores, malware y contenido web intrusivo. Antes de su eliminación, acumulaba al menos 5000 descargas.

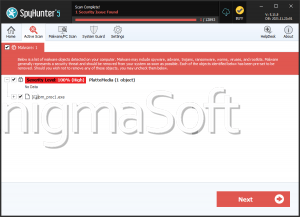

Técnicamente, la extensión era un clon casi idéntico de una extensión legítima de bloqueo de anuncios. Sin embargo, bajo la interfaz familiar, estaba diseñada para mostrar una advertencia de seguridad falsa que indicaba que el navegador se había detenido de forma anormal e incitaba a los usuarios a iniciar un análisis falso supuestamente vinculado a Microsoft Edge.

Diseñar un colapso para generar confianza

Si el usuario hacía clic para ejecutar el análisis, la extensión mostraba instrucciones para abrir el cuadro de diálogo Ejecutar de Windows y ejecutar un comando ya copiado al portapapeles. En ese momento, la extensión lanzaba intencionalmente una rutina de denegación de servicio que creaba infinitas conexiones de puerto en tiempo de ejecución mediante un bucle infinito, repitiendo el mismo paso hasta mil millones de veces.

Este agotamiento de recursos provocó un consumo extremo de memoria, lo que hizo que el navegador fuera lento, dejara de responder y, finalmente, provocara un bloqueo. La inestabilidad deliberada no fue un efecto secundario, sino el detonante de la ingeniería social.

Una vez instalada, la extensión transmitía un identificador único a un servidor controlado por el atacante en nexsnield[.]com, lo que permitía rastrear a las víctimas. La actividad maliciosa se retrasó 60 minutos tras la instalación, tras lo cual se reinició cada 10 minutos.

Antes de iniciar la rutina de denegación de servicio (DoS), la extensión almacenaba una marca de tiempo en el almacenamiento local. Cuando el usuario forzaba el cierre y reiniciaba el navegador, un controlador de inicio verificaba este valor. Si estaba presente, aparecía la ventana emergente CrashFix y luego eliminaba la marca de tiempo, creando la ilusión de que la advertencia era consecuencia del fallo y no su causa.

La rutina DoS solo se ejecutó cuando se cumplieron tres condiciones: el UUID de la víctima existía, el servidor de comando y control respondió correctamente y la ventana emergente se había abierto y cerrado al menos una vez. Esta lógica sugiere firmemente que los operadores querían confirmar la interacción del usuario antes de activar completamente el bucle de carga útil.

El resultado fue un ciclo autosostenido. Cada reinicio forzado tras un bloqueo volvía a activar la falsa advertencia. Si la extensión seguía instalada, el bloqueo se reanudaba después de diez minutos.

Ofuscación, antianálisis y vivir de la tierra

La ventana emergente falsa implementó varias medidas anti-análisis, deshabilitando los menús contextuales del botón derecho y bloqueando los atajos de teclado que normalmente se usan para acceder a las herramientas de desarrollo.

El comando CrashFix abusó de la utilidad legítima de Windows finger.exe para recuperar y ejecutar una carga útil secundaria de 199.217.98[.]108. El uso de la utilidad Finger por parte de KongTuke se había documentado previamente en diciembre de 2025.

La carga útil descargada fue un comando de PowerShell que obtuvo un script adicional, que ocultó su contenido a través de múltiples capas de codificación Base64 y operaciones XOR, haciendo eco de técnicas asociadas durante mucho tiempo con las campañas de SocGholish.

Una vez descifrado, el script analizó los procesos activos en busca de más de 50 herramientas de análisis conocidas e indicadores de máquinas virtuales, y se detuvo inmediatamente si se encontraba alguno. También evaluó si el sistema estaba unido a un dominio o formaba parte de un grupo de trabajo independiente, y luego envió una solicitud HTTP POST al mismo servidor con:

- Una lista de productos antivirus instalados

- Una bandera de clasificación de host: 'ABCD111' para sistemas independientes y 'BCDA222' para máquinas unidas a un dominio

ModeloRAT: Adaptado a entornos corporativos

Si el sistema infectado se identificaba como unido a un dominio, la cadena de infección culminaba con la implementación de ModeloRAT, un troyano de acceso remoto de Windows basado en Python. El malware se comunica mediante canales cifrados RC4 con servidores de comando y control en 170.168.103[.]208 o 158.247.252[.]178.

ModeloRAT establece persistencia a través del Registro de Windows y admite la ejecución de binarios, DLL, scripts de Python y comandos de PowerShell. También incluye controles de ciclo de vida integrados, lo que permite a los operadores actualizar el implante de forma remota o finalizarlo mediante comandos específicos.

La RAT implementa una estrategia de señalización de múltiples niveles diseñada para evadir la detección del comportamiento:

- En condiciones normales, emite una señal cada 300 segundos.

- Cuando el servidor lo cambia al modo activo, sondea agresivamente a un intervalo configurable, cuyo valor predeterminado es 150 milisegundos.

- Después de seis fallos de comunicación consecutivos, retrocede a intervalos de 900 segundos.

- Después de un solo fallo, intenta reconectarse después de 150 segundos antes de volver a la sincronización estándar.

Esta lógica adaptativa permite que ModeloRAT se integre al tráfico de la red y al mismo tiempo admita una interacción rápida con el operador cuando sea necesario.

Una estrategia de infección de doble vía

Si bien la implementación de ModeloRAT en sistemas unidos a dominios indica claramente un enfoque en entornos corporativos y una mayor penetración en la red, las máquinas independientes se enrutaron mediante una secuencia multietapa diferente. En esos casos, el servidor de comando y control respondió con el mensaje "¡PRUEBA DE CARGA!", lo que sugiere que esta ruta de infección paralela podría estar aún en desarrollo.

El panorama más amplio: ingeniería social por diseño

La campaña CrashFix de KongTuke ilustra cómo los actores de amenazas modernos están perfeccionando la ingeniería social hasta convertirla en un bucle de control completamente diseñado. Al suplantar la identidad de un proyecto confiable de código abierto, desestabilizar intencionalmente el navegador y presentar una solución falsificada, los atacantes transformaron la frustración del usuario en cumplimiento.

La operación demuestra cómo las extensiones del navegador, los mercados confiables y las herramientas agrícolas pueden fusionarse en una cadena de infección resistente, que persiste no solo mediante el sigilo, sino manipulando repetidamente a la víctima para que active el ataque por sí misma.