EVALUACIÓN Campaña ClickFix

Analistas de ciberseguridad han descubierto una oleada de actividad maliciosa que se basa en gran medida en el método de ingeniería social ClickFix, ampliamente extendido. Esta campaña, denominada EVALUSION, utiliza dicha técnica para distribuir Amatera Stealer y NetSupport RAT, lo que permite el robo masivo de datos y el acceso remoto a los sistemas infectados.

Tabla de contenido

De ACR a Amatera: La evolución de un ladrón

Los primeros indicios de Amatera surgieron en junio de 2025, cuando los investigadores la evaluaron como sucesora directa del anterior ACR (AcridRain) Stealer, que operaba bajo un modelo de suscripción de malware como servicio. Tras el cese de las ventas de ACR a mediados de julio de 2024, Amatera apareció con su propia estructura de precios escalonada, que oscilaba entre los 199 dólares mensuales y los 1499 dólares anuales, lo que la hizo accesible a diversos actores maliciosos.

Capacidades diseñadas para el robo integral

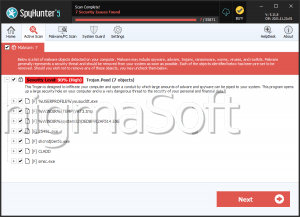

Amatera ofrece amplias funciones de recopilación de datos diseñadas para comprometer diversos tipos de información de usuario. Sus objetivos abarcan monederos de criptomonedas, navegadores, clientes de mensajería, utilidades FTP y programas de correo electrónico. Para evitar ser detectada, emplea tácticas de evasión avanzadas, como las llamadas al sistema WoW64, que le permiten eludir la monitorización habitual en modo usuario utilizada por entornos aislados, motores antivirus y soluciones EDR.

Los principales objetivos de datos incluyen:

- Monederos y extensiones de criptomonedas

- navegadores web

- Plataformas de mensajería populares

- clientes FTP

- aplicaciones de correo electrónico

ClickFix en acción: El proceso de infección

Como se observa en muchos casos de ClickFix, las víctimas son engañadas para que ejecuten un comando en el cuadro de diálogo Ejecutar de Windows, simulando completar un desafío reCAPTCHA falso en sitios web de phishing fraudulentos. Este comando desencadena una reacción en cadena que involucra a mshta.exe, el cual ejecuta un script de PowerShell. El script descarga un binario .NET alojado en MediaFire, preparando el terreno para la implementación del malware.

PureCrypter y MSBuild: Una cadena de entrega sigilosa

El componente descargado es una DLL de Amatera Stealer oculta mediante PureCrypter, un cargador versátil basado en C# que también se vende como producto MaaS por el desarrollador PureCoder. Una vez activada, la DLL se inyecta en MSBuild.exe, lo que permite al programa malicioso comenzar a recopilar datos. A continuación, se conecta a un servidor externo y ejecuta un comando de PowerShell para descargar e iniciar el RAT NetSupport.

La lógica de ejecución sigue los siguientes pasos:

- Comprueba si el sistema pertenece a un dominio

- Busca archivos potencialmente valiosos, como datos de monederos de criptomonedas.

- Se procederá con la implementación de NetSupport RAT solo si se cumple alguna de estas condiciones.

Focalización selectiva para un impacto máximo

Uno de los aspectos más inusuales de la rutina de PowerShell de Amatera es su lógica condicional. El atacante evalúa si el endpoint infectado forma parte de un dominio corporativo o contiene datos de alto valor. Si no se cumple ninguno de estos criterios, el RAT NetSupport se deshabilita intencionalmente, lo que sugiere que los operadores buscan ahorrar recursos y centrarse en los sistemas que ofrecen mayor rentabilidad.

Este enfoque selectivo, combinado con la manipulación de ClickFix y un ecosistema de malware sofisticado, pone de relieve la creciente sofisticación de las operaciones modernas de ciberdelincuencia.