Evelyn ladrona

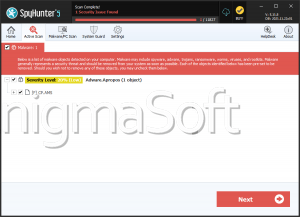

Evelyn es un sofisticado malware que roba información, diseñado para recopilar datos confidenciales de forma discreta, evitando activamente el análisis y la detección de seguridad. Su función principal es extraer información valiosa de los sistemas infectados y exfiltrarla a la infraestructura de comando y control (C2) de un atacante mediante FTP.

El ladrón es capaz de recopilar una amplia gama de datos, incluyendo credenciales de navegador guardadas, contenido del portapapeles, contraseñas de Wi-Fi, información de la billetera de criptomonedas e inteligencia detallada del sistema. Una vez completada la agregación, todo el material robado se comprime en un archivo ZIP y se transmite al servidor FTP del atacante.

Tabla de contenido

Configuración silenciosa y abuso de las capacidades de Windows

Al ejecutarse, Evelyn carga dinámicamente los componentes de Windows necesarios para su funcionamiento, incluyendo funciones de inyección de procesos, acceso a archivos y registro, comunicación de red y supervisión del portapapeles. Estas capacidades permiten que el malware se integre profundamente en el sistema y respalde sus objetivos de robo de datos.

Para mantenerse en secreto, Evelyn está diseñado para evadir tanto el análisis manual como el automatizado. Antes de activarse por completo, evalúa su entorno para determinar si está siendo examinado.

Análisis integrado y evasión de sandbox

Evelyn emplea múltiples técnicas de antianálisis para detectar máquinas virtuales, depuradores y herramientas de seguridad o investigación. Solo después de confirmar que el sistema parece ser un entorno de usuario genuino, procede.

En esa etapa, el malware crea sus propios directorios dentro de la carpeta AppData del usuario, que utiliza para almacenar la información recopilada y los archivos de respaldo.

Orientación agresiva del navegador y manipulación de procesos

El malware comienza recopilando los datos del navegador presentes en el sistema y luego cierra forzosamente los navegadores activos. Esto evita conflictos de datos y prepara el entorno para la siguiente fase: la inyección.

Evelyn requiere un archivo auxiliar específico para robar los datos de inicio de sesión del navegador. Primero, comprueba si este archivo ya existe en el directorio temporal del sistema. De no ser así, intenta descargarlo de su servidor FTP. Como último recurso, busca en el directorio desde el que se ejecuta el malware.

Una vez obtenido el archivo, Evelyn inicia el navegador objetivo de forma muy controlada e inyecta en él el componente malicioso de forma encubierta. Esto permite al ladrón eludir las protecciones integradas del navegador. Para evitar alertar al usuario o al software de seguridad, el navegador se inicia con numerosos parámetros ocultos que suprimen ventanas, deshabilitan funciones de seguridad y extensiones, impiden la creación de registros y ocultan cualquier signo visible de apertura del navegador. Estas medidas permiten la extracción silenciosa de datos del navegador.

Ampliación de la recolección de datos

Además de los navegadores, Evelyn realiza capturas de pantalla del escritorio y recopila información exhaustiva del sistema, como el nombre de usuario actual, el nombre del equipo, la versión del sistema operativo, las aplicaciones instaladas, los procesos en ejecución y la configuración de VPN. El malware también ataca activamente las billeteras de criptomonedas, monitorea el portapapeles y recupera las credenciales de Wi-Fi guardadas.

Toda la información recopilada se consolida, se comprime en un archivo ZIP y se filtra al servidor C2 del atacante a través de FTP.

Vector de infección: una extensión troyanizada para desarrolladores

Evelyn se distribuye mediante una extensión maliciosa de Visual Studio Code que se hace pasar por un complemento legítimo. Al instalarse, esta extensión descarga un archivo malicioso camuflado en una biblioteca de vínculos dinámicos (DLL) de Lightshot. La aplicación Lightshot original carga esta DLL falsa, ejecutando sin saberlo el código del atacante.

Una vez activa, la DLL maliciosa ejecuta un comando oculto de PowerShell para descargar una carga útil adicional. Este componente secundario se encarga de inyectar y activar el ladrón de información Evelyn.

Evaluación del impacto y los riesgos de seguridad

Evelyn representa una amenaza de alto riesgo debido a su sigilo, su amplio alcance de recopilación de datos y sus sólidas técnicas de evasión. Su enfoque en los datos del navegador, la inteligencia del sistema y las criptomonedas hace que las infecciones sean particularmente peligrosas. Su vulnerabilidad puede resultar en pérdidas financieras, robo de cuentas y robo de identidad, lo que subraya la importancia de una protección sólida de endpoints, prácticas cautelosas en la instalación de extensiones y la monitorización continua de comportamientos anómalos del sistema.