forceCopy Stealer

Se ha descubierto que el grupo de piratas informáticos Kimsuky, vinculado a Corea del Norte, utiliza ataques de phishing para distribuir un malware de robo de información recientemente identificado, llamado forceCopy. Estos ataques comienzan con correos electrónicos de phishing que contienen un archivo de acceso directo de Windows (LNK) camuflado, diseñado para que parezca un documento de Microsoft Office o PDF. Los destinatarios desprevenidos que abren el archivo sin saberlo desencadenan una reacción en cadena que ejecuta comandos maliciosos.

Tabla de contenido

Explotación de herramientas legítimas para distribuir cargas útiles amenazantes

Una vez que el usuario interactúa con el archivo adjunto dañino, el proceso de infección comienza ejecutando PowerShell o 'mshta.exe', una utilidad legítima de Windows que se utiliza para ejecutar archivos de aplicaciones HTML (HTA). Esta técnica permite a los atacantes obtener e implementar cargas útiles de malware adicionales desde una fuente externa sin levantar sospechas.

Implementación de troyanos y herramientas de escritorio remoto

Los ataques finalmente resultan en la implementación de amenazas conocidas, incluido el troyano PEBBLEDASH y una versión modificada de RDP Wrapper, una herramienta de código abierto utilizada para el acceso remoto a escritorios. Junto con esto, se introduce malware proxy para garantizar una conexión continua entre el dispositivo comprometido y la red externa de los atacantes a través del Protocolo de escritorio remoto (RDP).

Keylogger y forceCopy: cómo atacar las credenciales almacenadas

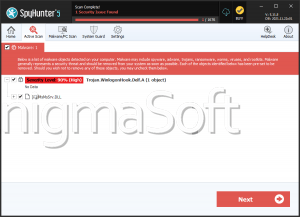

También se ha visto a Kimsuky usando un keylogger basado en PowerShell para capturar las pulsaciones de teclas, lo que mejora aún más su capacidad para robar información confidencial. Además, el malware forceCopy, descubierto recientemente, está diseñado específicamente para extraer archivos almacenados en directorios de navegadores web. Esto sugiere un intento de eludir las restricciones de seguridad y acceder directamente a los archivos de configuración del navegador donde a menudo se almacenan las credenciales de inicio de sesión.

Un cambio estratégico: uso de RDP para el control del host

La dependencia del grupo de RDP Wrapper y malware proxy pone de relieve un cambio táctico en sus operaciones. Anteriormente, Kimsuky utilizaba principalmente puertas traseras personalizadas para controlar los sistemas infectados. Ahora, al aprovechar herramientas ampliamente disponibles, pretenden mantener la persistencia y reducir las posibilidades de detección.

APT43: una amenaza de ciberespionaje de larga data

Se cree que Kimsuky, también conocido por alias como APT43, Black Banshee y Emerald Sleet, opera bajo la supervisión de la Oficina General de Reconocimiento (RGB) de Corea del Norte, el principal servicio de inteligencia exterior del país. Activo desde al menos 2012, el grupo tiene un largo historial de ejecución de sofisticados ataques de ingeniería social para eludir las defensas de seguridad del correo electrónico.

Expansión de operaciones con campañas de phishing con base en Rusia

Los últimos hallazgos indican que Kimsuky ha estado utilizando correos electrónicos de phishing enviados desde servicios de correo electrónico rusos para llevar a cabo campañas de robo de credenciales. Esta adaptación, observada en diciembre de 2024, refleja la evolución de las tácticas del grupo a medida que continúa perfeccionando sus técnicas de ingeniería social para atacar a personas y organizaciones de alto valor.