Generic Dropper.hs

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Popularity Rank: | 13,210 |

| Nivel de amenaza: | 60 % (Medio) |

| Computadoras infectadas: | 730 |

| Visto por primera vez: | July 24, 2009 |

| Ultima vez visto: | April 29, 2026 |

| SO(s) afectados: | Windows |

El Generic Dropper.hs es un troyano que puede propagarse a través de correos electrónicos no solicitados, de redes de intercambio de archivos y de sitios web maliciosos. Cuando el Generic Dropper.hs está dentro de un sistema informático, creará archivos maliciosos y manipulará el registro. Generic Dropper.hs también se comunicará con un servidor remoto y soltará amenazas peligrosas en el sistema infectado.

Tabla de contenido

Alias

15 proveedores de seguridad marcaron este archivo como malicioso.

| Antivirus Vendor | Detección |

|---|---|

| Panda | Trj/OCJ.A |

| AVG | VB.CNEG |

| AhnLab-V3 | Worm/Win32.WBNA |

| K7AntiVirus | EmailWorm |

| AVG | Worm/Autoit.AGDJ |

| Ikarus | Backdoor.Win32.Shark |

| AhnLab-V3 | Dropper/Malware.750883 |

| Microsoft | Worm:Win32/Vobfus.G |

| AntiVir | TR/Crypt.CFI.Gen |

| Sophos | Mal/AutoBind-A |

| BitDefender | Gen:Trojan.Heur.AutoIT.2 |

| Kaspersky | Backdoor.Win32.Poison.afro |

| eSafe | Win32.TRCrypt.Cfi |

| Avast | Win32:VB-NNN [Trj] |

| F-Prot | W32/Backdoor2.GYEG |

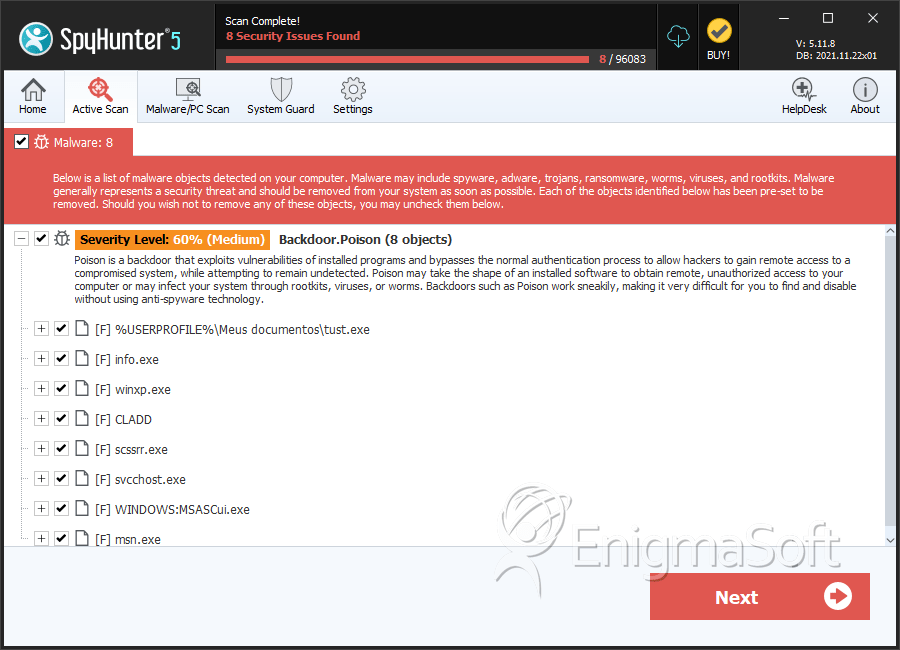

SpyHunter detecta y elimina Generic Dropper.hs

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | tust.exe | 392846a79a4b7138a20f0169f20b3d39 | 1 |

| 2. | info.exe | ad5ffec67fd5d4bbcff4b619abb9fc1e | 0 |

| 3. | winxp.exe | 7c7bf1ffe029b769ab86ce6c5e19c583 | 0 |

| 4. | CLADD | 26e9efbb4e6b1b207b5928c26fe98913 | 0 |

| 5. | scssrr.exe | d50cf38ba3c70928de699079f16ffc15 | 0 |

| 6. | svcchost.exe | f5a42ba1753b21be6b88b7714a2df6cd | 0 |

| 7. | WINDOWS:MSASCui.exe | bffee56be3e67c8a86d62878a805955f | 0 |

| 8. | msn.exe | 3849fb71cb0cbc77a6d6d12fa1bff8b1 | 0 |

Reporte de análisis

Información general

| Family Name: | Backdoor.Poison |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

5f1efd3aebead612dc47d2475fc247c6

SHA1:

049a56340061a68c2203c6bcdb27eb6111b1fc1e

SHA256:

85E617A9A0749F29FD34A92FED51F960AF95BC40F2B334AABBD3CC18B7455389

Tamaño del archivo:

17.41 KB, 17408 bytes

|

|

MD5:

4cb58f0597ee299c8a4534ec16316f17

SHA1:

0384393ffea7b251c800c211353fae05c1125a49

SHA256:

ADBB078620A3CBD6C22AC266C3B6E4E2ACFB21CA5A8BEF43B383BAC801A10338

Tamaño del archivo:

17.41 KB, 17408 bytes

|

|

MD5:

3c3a2e542435b2e9593bdcc9b40f9253

SHA1:

302ad1d90ee1a8dce5e5e7e0e2add781bff09d83

SHA256:

A8FE37145DFEEF98C83A921A41DCCC908601DCC821B60D9AD8590F52A97DAE63

Tamaño del archivo:

17.41 KB, 17408 bytes

|

|

MD5:

a2f9307f55281dce75c0dd8b5cb1df9a

SHA1:

f2c4a95dde951651601e85d3d4662332e5ef67e4

SHA256:

AD69B4D31A6687FD3DA01D129377FC5559AA7035746F0C4E4E3D9B841E74C270

Tamaño del archivo:

17.41 KB, 17408 bytes

|

|

MD5:

f9ecb4cb4dac6cc85f63099798d7f4ca

SHA1:

4d402e23232f08264eed3b1de48e5a4411210a1b

SHA256:

767F704AB002710DF1D77B3A4819BCB82D16D2D44DB0AF056D94E76B44AFD2B8

Tamaño del archivo:

17.41 KB, 17408 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have exports table

- File doesn't have resources

- File doesn't have security information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

Show More

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Traits

- No Version Info

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 20 |

|---|---|

| Potentially Malicious Blocks: | 1 |

| Whitelisted Blocks: | 19 |

| Unknown Blocks: | 0 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Ardamax.K

- MSIL.Krypt.YBAB