HackTool.DreamPackPL.a

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Popularity Rank: | 7,315 |

| Nivel de amenaza: | 10 % (Normal) |

| Computadoras infectadas: | 4,938 |

| Visto por primera vez: | July 24, 2009 |

| Ultima vez visto: | December 27, 2025 |

| SO(s) afectados: | Windows |

El HackTool.DreamPackPL.a es un troyano diseñado para infiltrarse en sistemas informáticos remotos. El HackTool.DreamPackPL.a puede penetrar en el equipo de un usuario incauto y convertirlo en un zombi sin su permiso. Al entrar en un sistema, el HackTool.DreamPackPL.a se conecta con un servidor remoto a través de Internet y descargar otros archivos malignos en el ordenador infectado. El HackTool.DreamPackPL.a es una amenaza para su información privada y debe ser eliminado lo más pronto posible.

Tabla de contenido

Alias

15 proveedores de seguridad marcaron este archivo como malicioso.

| Antivirus Vendor | Detección |

|---|---|

| TrendMicro | PAK_Generic.001 |

| Symantec | Hacktool |

| Panda | Application/DreamPackPL |

| NOD32 | Win32/HackTool.DreamPackPL.A |

| McAfee-GW-Edition | Riskware.DreamPackPL.A.13 |

| McAfee | potentially unwanted program Generic PUP |

| Ikarus | not-a-virus.HackTool.DreamPackPL |

| Fortinet | HackerTool/DreamPackPL |

| F-Secure | HackTool.Win32.DreamPackPL.a |

| eTrust-Vet | Win32/Malum.CVLW |

| eSafe | Win32.Banker |

| Comodo | Application.Win32.HackTool.DreamPackPL.A |

| ClamAV | HackTool.DreamPackPL.A |

| CAT-QuickHeal | HackTool.DreamPackPL.a (Not a Virus) |

| BitDefender | Trojan.Hacktool.Dreampackpl.A |

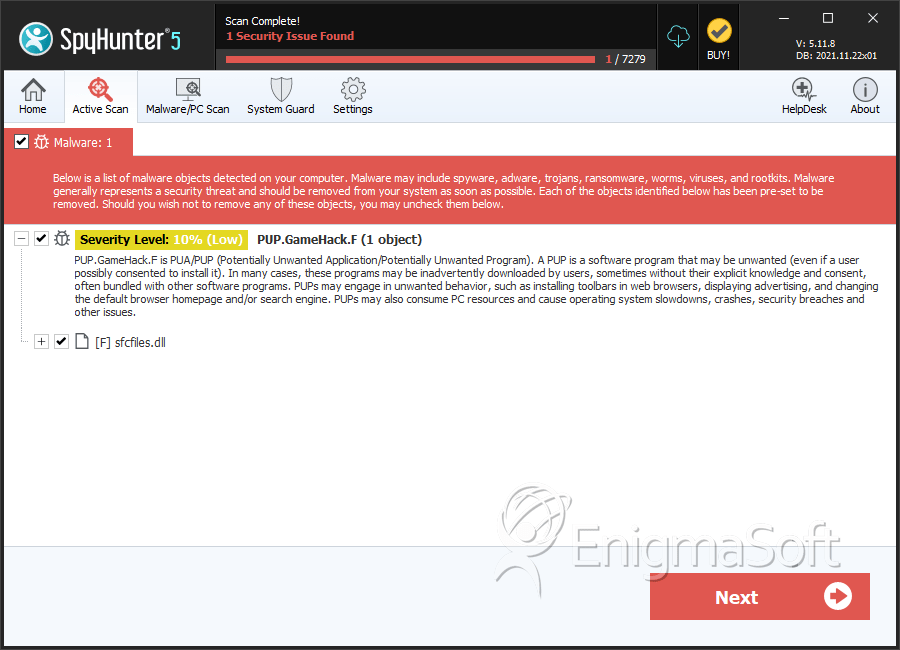

SpyHunter detecta y elimina HackTool.DreamPackPL.a

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | sfcfiles.dll | c9695b1e3a910e31a49beeddd23b78d9 | 0 |

Reporte de análisis

Información general

| Family Name: | PUP.GameHack.F |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

3a62ea172db67637b0b2153848ea78dc

SHA1:

a14cbb9a1c1bce0dd6d4a0299af1ab60f3a70abf

SHA256:

03B3634A0AA0D7B739E73EB754FC0A3CC7EDD2923EDD56E75DFEE029EA41212D

Tamaño del archivo:

834.05 KB, 834048 bytes

|

|

MD5:

22c5721fb414dbc654862f958e167e7e

SHA1:

c2d98fc817601c331de6d93333d922b5468aa353

SHA256:

2120681465B968827D71EA56F7C67AAFA648546817590AB786C0D1CE24F801F1

Tamaño del archivo:

975.03 KB, 975033 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

- File is not packed

Show More

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nombre | Valor |

|---|---|

| Company Name | 3DMGAME |

| File Description | FLiNG@3DMGAME Presents - Resident Evil 5 Gold Edition v1.0-Update 1 Plus 16 Trainer |

| File Version |

|

| Internal Name |

|

| Legal Copyright | 风灵月影 (FLiNG@3DMGAME) Copyright (C) 2015 |

| Original Filename |

|

| Product Name |

|

| Product Version |

|

File Traits

- HighEntropy

- VirtualQueryEx

- WriteProcessMemory

- x86

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\documents\flingtrainer\trainerbgm.mid | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\documents\flingtrainer\trainersettings.ini | Generic Read,Write Data,Write Attributes,Write extended,Append data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Other Suspicious |

|