Variante de malware HOOK para Android

Investigadores de ciberseguridad han identificado una nueva variante del troyano bancario para Android, conocido como HOOK, que ahora presenta superposiciones similares a las de un ransomware diseñadas para extorsionar a las víctimas. Esto supone una evolución significativa en sus capacidades, superando al malware bancario tradicional.

Tabla de contenido

Extorsión superpuesta al estilo ransomware

Una de las novedades más llamativas de la última variante es su capacidad para desplegar una superposición de ransomware a pantalla completa. Esta superposición muestra un mensaje de "ADVERTENCIA" amenazante, acompañado de la dirección de la billetera y el importe del rescate obtenidos dinámicamente desde el servidor de comando y control (C2).

La pantalla de extorsión se activa de forma remota cuando el servidor C2 envía el comando 'ransome' y se puede descartar cuando el atacante emite la instrucción 'delete_ransome'.

Raíces del troyano bancario ERMAC

HOOK se considera una derivación directa del troyano bancario ERMAC, cuyo código fuente se filtró previamente en línea. Al igual que ERMAC, HOOK se basa en gran medida en los servicios de accesibilidad de Android y en pantallas superpuestas fraudulentas para robar credenciales, automatizar el fraude financiero y tomar el control de los dispositivos infectados.

Funciones avanzadas de espionaje y explotación

Además del robo de credenciales, HOOK cuenta con diversas funciones intrusivas. Puede:

- Envía mensajes SMS a números controlados por atacantes.

- Transmita una transmisión en vivo de la pantalla de la víctima.

- Captura imágenes utilizando la cámara frontal.

- Robar cookies y frases de recuperación vinculadas a billeteras de criptomonedas.

Estas funciones resaltan la convergencia de HOOK con las capacidades del software espía, brindando a los atacantes amplias opciones de vigilancia y robo.

Ampliación de comandos remotos

La última versión de HOOK admite 107 comandos remotos y 38 nuevas funciones. Estas mejoran su capacidad para engañar a los usuarios y recopilar datos confidenciales.

Algunos de los nuevos comandos más notables incluyen:

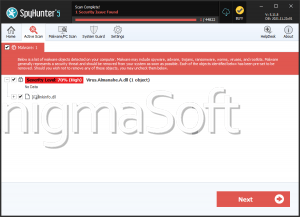

- ransome: muestra una superposición de estilo ransomware en el dispositivo

- delete_ransome – Elimina la superposición de ransomware

- tookfc – Muestra una pantalla de escaneo NFC falsa para capturar datos de la tarjeta

- unlock_pin – Presenta una pantalla de desbloqueo falsa para robar PIN o patrones del dispositivo

- tookcard – Imita a Google Pay para robar datos de tarjetas de crédito

- start_record_gesture: utiliza una superposición transparente para grabar los gestos del usuario

Canales de distribución a gran escala

Los investigadores han rastreado la distribución de HOOK a sitios web de phishing y repositorios fraudulentos de GitHub que albergan archivos APK maliciosos. El uso de GitHub para la distribución de malware no es nuevo; familias como ERMAC y Brokewell también se han propagado a través de la plataforma, lo que demuestra su creciente popularidad entre los actores de amenazas.

Desdibujando la línea entre las categorías de malware

La rápida evolución de HOOK refleja una tendencia preocupante en las amenazas móviles: la convergencia de troyanos bancarios, spyware y ransomware. Al expandir constantemente sus funciones y propagarse mediante campañas a gran escala, HOOK representa un riesgo creciente para instituciones financieras, empresas y usuarios habituales de Android.