Ransomware Hype

El ransomware Hype es un ejemplo típico de malware moderno de cifrado de archivos: codifica los datos de las víctimas, deja una nota de rescate y añade una extensión e identificadores distintivos a los archivos cifrados. Proteger los dispositivos contra amenazas como Hype es fundamental, ya que, una vez completado el cifrado, los archivos suelen ser irrecuperables sin la clave privada del atacante, y pagar a los atacantes no ofrece garantía de recuperación, además de incentivar la comisión de nuevos delitos.

Tabla de contenido

Lo que hace la publicidad exagerada: Resumen del comportamiento

El análisis muestra que Hype ataca los archivos de los usuarios y los renombra para incluir los datos de contacto de los atacantes y un ID único de la víctima, y luego añade una nueva extensión. En las muestras analizadas, los archivos se renombran siguiendo un patrón similar al siguiente:

'nombreoriginal.EXT' → 'nombreoriginal.EXT.EMAIL=[ranshype@gmail.com

]ID=[000C91DC347DF549].bombo

Se publica una nota de rescate con un nombre similar a "hype Ransmoware.txt". Esta afirma que el sistema está "desprotegido", ofrece "solucionar" la situación e indica a las víctimas que envíen un archivo de prueba para comprobar su descifrado. La nota proporciona dos direcciones de correo electrónico: "ranshype@gmail.com".

y 'ranshype@tuta.io' y un nombre de usuario de Telegram (@hype20233) como medio de contacto.

Cómo funciona el ataque: descripción técnica

Hype sigue el ciclo de vida habitual del ransomware. Tras su ejecución inicial (a menudo mediante un archivo adjunto malicioso, un descargador, un exploit o software pirateado), escanea el almacenamiento accesible en busca de los tipos de archivos objetivo, los cifra con una clave simétrica y, por lo general, cifra o protege esa clave mediante un segundo mecanismo controlado por el atacante. Los archivos cifrados se renombran para indicar la propiedad y dirigir a las víctimas a la nota de rescate. Dado que el descifrado requiere la clave del atacante o una copia de seguridad previamente preparada, las víctimas sin copias de seguridad fiables tienen pocas opciones de recuperación.

Impacto y recuperación

Ransomware como Hype causa pérdida de datos, interrupciones operativas y posibles pérdidas comerciales posteriores o exposición regulatoria. La recuperación sin copias de seguridad es improbable: la mayoría de los archivos cifrados no se pueden restaurar sin la herramienta de descifrado del atacante. Se recomienda encarecidamente a las víctimas no asumir que el pago garantiza la recuperación de los archivos; los atacantes podrían no proporcionar un descifrado funcional, exigir un pago adicional o reutilizar los datos robados. La vía de recuperación correcta suele implicar: aislar los sistemas infectados, borrar y restaurar desde copias de seguridad fiables, y reforzar la infraestructura para evitar reinfecciones.

Mejores prácticas de seguridad para reducir el riesgo

Copias de seguridad periódicas y restauraciones probadas : conserve al menos dos copias de los datos críticos: una local para una recuperación rápida y otra externa o en un servicio en la nube. Asegúrese de que las copias de seguridad estén aisladas para que el ransomware no pueda acceder a ellas. Pruebe las restauraciones con frecuencia.

Gestión de parches e inventario : mantenga un inventario de activos y software actualizado y aplique parches de seguridad rápidamente a los sistemas operativos, aplicaciones y dispositivos de red.

Principio de mínimo privilegio y segmentación de red : limitar los permisos de los usuarios de modo que solo aquellos que necesitan acceso lo tengan; segmentar las redes de modo que un punto final infectado no pueda acceder libremente a las copias de seguridad, servidores u otros segmentos.

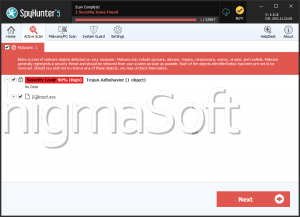

Detección y respuesta de endpoints (EDR) + antimalware : implemente EDR/antivirus moderno con detección de comportamiento capaz de bloquear o alertar sobre actividad de cifrado sospechosa; ajuste las alertas para reducir el ruido y garantizar una revisión humana oportuna.

Seguridad de correo electrónico y web : utilice filtrado de correo electrónico avanzado, bloquee archivos adjuntos sospechosos y documentos habilitados para macros e implemente filtrado web para evitar que los usuarios accedan a sitios maliciosos conocidos.

Autenticación multifactor (MFA) : requiere MFA para acceso remoto, cuentas administrativas y servicios en la nube para reducir el riesgo de apropiación de cuentas.

Evitar el pago y seguir adelante

Pagar un rescate es una opción de alto riesgo y, a menudo, ineficaz; no garantiza la recuperación del archivo y sirve para financiar más operaciones delictivas. En su lugar, concentre sus recursos en la contención, la recuperación desde copias de seguridad seguras y la mejora de su seguridad para que un ataque similar no vuelva a tener éxito. Si carece de capacidad interna, contrate empresas de respuesta a incidentes y forenses de renombre para que le ayuden; una actuación rápida y experta reduce los daños y aumenta las posibilidades de una recuperación completa.