Ransomware KillBack

El ransomware se ha convertido en una de las formas más disruptivas de ciberdelincuencia, capaz de paralizar operaciones y causar pérdidas irreparables de datos. El ransomware KillBack, descubierto recientemente, es un claro ejemplo de cómo los ciberdelincuentes explotan las vulnerabilidades para extorsionar a las víctimas. Comprender su comportamiento y las medidas necesarias para defenderse es crucial tanto para particulares como para organizaciones.

Tabla de contenido

¿Qué hace que el ransomware KillBack sea peligroso?

KillBack es una sofisticada variante de ransomware diseñada para cifrar los datos del usuario y presionar a las víctimas para que paguen un rescate. Una vez ejecutado, escanea el sistema en busca de archivos y los cifra, añadiendo un ID único de víctima y la extensión ".killback". Por ejemplo:

- 1.png se convierte en 1.png.{C5933A6B-53E5-1DE0-31E9-880B5ACAC94E}.killback

- 2.pdf se convierte en 2.pdf.{C5933A6B-53E5-1DE0-31E9-880B5ACAC94E}.killback

Tras el cifrado, el ransomware genera una nota de rescate titulada README.TXT. Los atacantes afirman que los archivos se cifraron debido a una seguridad deficiente y piden a la víctima que se ponga en contacto con ellos en un plazo de 24 horas a través de "killback@mailum.com".

La nota exige el pago en Bitcoin y amenaza con aumentar los costos si las víctimas intentan recuperar archivos a través de terceros, renombran los archivos cifrados o utilizan herramientas de descifrado no oficiales.

Impacto en las víctimas

KillBack deja a los usuarios con muy pocas opciones de recuperación. Dado que las herramientas de descifrado generalmente no están disponibles sin la cooperación de los atacantes, muchas víctimas se enfrentan a la pérdida permanente de datos a menos que cuenten con copias de seguridad seguras.

La persistencia del malware es otro riesgo grave. Si no se elimina, KillBack podría seguir cifrando archivos y propagarse entre dispositivos en red. No se recomienda pagar el rescate, ya que no hay garantía de que los delincuentes proporcionen un descifrador funcional.

Cómo se propaga KillBack

Los ciberdelincuentes implementan KillBack mediante diversos vectores de infección comunes. Estos incluyen:

Correos electrónicos de phishing : mensajes que contienen archivos adjuntos o enlaces maliciosos.

Software pirateado o crackeado : los instaladores, parches o generadores de claves falsos a menudo contienen malware oculto.

Vulnerabilidades explotadas : las aplicaciones y sistemas obsoletos proporcionan puntos de entrada fáciles.

Anuncios maliciosos y alertas falsas : hacer clic en anuncios engañosos puede activar descargas ocultas.

Sitios web comprometidos y descargadores de terceros : plataformas no confiables que alojan ejecutables infectados.

Medios extraíbles y redes P2P : unidades USB o sitios de intercambio de archivos que distribuyen archivos cargados de malware.

Los archivos que a menudo sirven como portadores incluyen programas ejecutables, documentos de Office o PDF, archivos comprimidos y scripts maliciosos.

Fortaleciendo su defensa contra el ransomware

La mejor manera de mitigar los riesgos de ransomware como KillBack es adoptar una estrategia de seguridad por capas. A continuación, se presentan las prácticas clave que los usuarios deben seguir:

- Medidas de seguridad proactivas

- Mantenga los sistemas operativos, aplicaciones y herramientas de seguridad actualizados en todo momento.

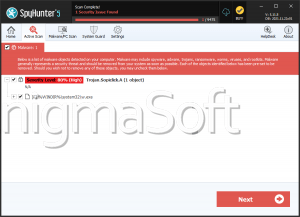

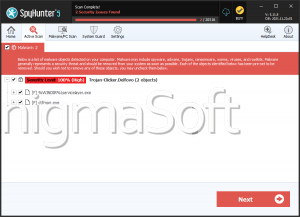

- Utilice un software antimalware confiable con protección en tiempo real.

- Configure firewalls y sistemas de prevención de intrusiones para detectar actividad sospechosa.

- Comportamiento seguro en línea

- Trate con sospecha todos los correos electrónicos inesperados, especialmente aquellos que contienen archivos adjuntos o enlaces.

- Descargue software sólo de proveedores oficiales y evite el contenido pirateado.

- Tenga cuidado con los dispositivos extraíbles y desactive las funciones de ejecución automática para evitar infecciones ocultas.

- Realice copias de seguridad periódicas de los datos importantes en un almacenamiento fuera de línea o en la nube.

Reflexiones finales

El ransomware KillBack pone de manifiesto la creciente sofisticación de los ciberataques modernos. Al aprovechar errores comunes de los usuarios y vulnerabilidades del sistema, los atacantes pueden causar daños significativos en poco tiempo. Si bien la recuperación sin las herramientas de los atacantes suele ser imposible, la defensa más eficaz reside en la prevención. Los usuarios que combinan prácticas de seguridad sólidas con copias de seguridad periódicas pueden reducir considerablemente el riesgo de ser víctimas de amenazas como KillBack.