Ransomware de laboratorio

A medida que los entornos digitales se expanden e interconectan, el malware se ha convertido en una fuerza persistente y altamente disruptiva. Las campañas modernas de ransomware están diseñadas no solo para bloquear datos, sino también para robarlos, presionar a las víctimas y monetizar las filtraciones a través de múltiples vías. En este contexto, proteger dispositivos y redes es esencial para mantener la continuidad operativa, salvaguardar la información confidencial y prevenir incidentes costosos. Un ejemplo reciente que subraya estos riesgos es Lab Ransomware, una sofisticada amenaza vinculada a la familia de ransomware Makop.

Tabla de contenido

Ransomware de laboratorio: una nueva cara en una vieja familia

El ransomware Lab fue identificado por investigadores de ciberseguridad durante investigaciones sobre malware emergente. Está asociado con la familia de ransomware Makop, conocida por combinar un cifrado robusto con tácticas agresivas de extorsión. Una vez que Lab logra comprometer un sistema, escanea en busca de archivos valiosos y los cifra, inaccesibles documentos, imágenes, bases de datos y otros recursos críticos.

El malware altera los nombres de archivo añadiendo un ID único de la víctima, una dirección de correo electrónico controlada por el atacante y la extensión ".lab". Por ejemplo, un archivo originalmente llamado 1.png puede transformarse en algo similar a 1.png.[2AF20FA3].[gimkoumo@outlook.com

].lab. Este esquema de cambio de nombre marca a la víctima y proporciona un canal de comunicación para las negociaciones del rescate.

¿Qué sucede después de la infección?

Una vez completado el cifrado, Lab Ransomware cambia el fondo de pantalla del escritorio y publica una nota de rescate titulada "+README-WARNING+.txt". El mensaje informa a la víctima que los archivos no solo han sido cifrados, sino también robados. Según los atacantes, para recuperar los datos se requiere un pago, y la suma exigida aumenta si el contacto se demora más de 24 horas. Las víctimas también se ven amenazadas con la pérdida permanente de la capacidad de descifrado y la exposición pública de la información extraída si se niegan a cumplir.

Este enfoque dual, que combina el cifrado de datos con el robo de datos, refleja una tendencia más amplia hacia operaciones de ransomware de "doble extorsión". El objetivo es acorralar a las víctimas eliminando opciones técnicas y de reputación, lo que hace que la respuesta a incidentes sea más compleja y la recuperación más urgente.

La realidad del descifrado y las demandas de rescate

En la mayoría de los incidentes de ransomware, el descifrado sin la ayuda de los atacantes no es posible a menos que el malware contenga fallas criptográficas graves. Aun así, estas debilidades son poco comunes. A pesar de ello, pagar un rescate no ofrece una garantía fiable de recuperación de datos. Muchas víctimas afirman no haber recibido ninguna herramienta de descifrado funcional tras el pago o haber recibido nuevas solicitudes.

Por estas razones, los profesionales de seguridad desaconsejan constantemente cumplir con las exigencias de rescate. El pago financia ecosistemas criminales, incentiva nuevos ataques y, a menudo, no restaura el acceso a datos críticos. Desde una perspectiva defensiva, la vía de recuperación más fiable reside en la prevención y la preparación, en lugar de la negociación.

Eliminación, recuperación y la importancia de las copias de seguridad

Eliminar el ransomware Lab de un sistema infectado puede prevenir un mayor cifrado, pero no puede revertir el daño ya causado. Los archivos cifrados permanecen inutilizables a menos que se restauren desde una copia de seguridad limpia. Por lo tanto, las estrategias de copia de seguridad fiables son fundamentales para la resiliencia frente al ransomware. Es necesario mantener copias de datos importantes en varias ubicaciones aisladas, como repositorios seguros en la nube y almacenamiento externo desconectado, para que una sola vulnerabilidad no anule todas las opciones de recuperación.

Cómo el ransomware de laboratorio llega a sus víctimas

El ransomware Lab, al igual que muchas variantes modernas, se distribuye principalmente mediante phishing e ingeniería social. Las cargas útiles maliciosas suelen estar incrustadas en archivos aparentemente legítimos, como archivos comprimidos, ejecutables, documentos de Office, PDF y scripts. Abrir un archivo de este tipo puede ser suficiente para desencadenar la cadena de infección. Los atacantes también utilizan sitios web comprometidos, anuncios engañosos e instaladores troyanizados para distribuir el malware de forma silenciosa.

Los canales de propagación más comunes incluyen descargas no autorizadas, correos electrónicos spam con archivos adjuntos o enlaces engañosos, portales de descarga poco fiables, contenido pirateado, actualizaciones de software falsas y herramientas ilícitas de "crack". Algunas variantes pueden propagarse lateralmente a través de redes locales o dispositivos de almacenamiento extraíbles, lo que les permite expandirse rápidamente una vez establecidas.

Fortaleciendo las defensas: Mejores prácticas de seguridad

Desarrollar resiliencia contra amenazas como Lab Ransomware requiere un enfoque de seguridad por capas que combine tecnología, políticas y conocimiento del usuario. Si bien ningún control por sí solo puede brindar protección total, las siguientes prácticas reducen significativamente la exposición y mejoran las perspectivas de recuperación:

- Mantenga copias de seguridad resistentes y una higiene del sistema óptima. Realice copias de seguridad periódicas de los datos importantes y almacene copias sin conexión o en entornos separados. Mantenga los sistemas operativos, las aplicaciones y el firmware actualizados para corregir las vulnerabilidades conocidas.

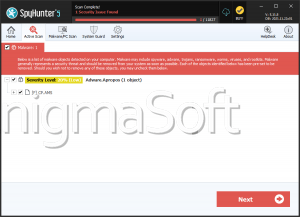

- Implemente soluciones de seguridad integrales. Protección de endpoints, firewalls y herramientas de detección de intrusiones de confianza ayudan a identificar comportamientos maliciosos, bloquear amenazas conocidas y limitar el movimiento no autorizado en las redes.

- Tenga cuidado con el contenido digital. Los archivos adjuntos, enlaces y descargas de correo electrónico deben tratarse con escepticismo, especialmente si no se solicitan. Deshabilitar las macros por defecto y restringir la ejecución de scripts puede reducir los vectores de infección comunes.

- Limitar los privilegios y educar a los usuarios. Imponer el acceso con privilegios mínimos, una autenticación robusta y una formación continua en seguridad reduce la probabilidad de éxito de la ingeniería social.

- Segmente las redes y monitoréelas continuamente. Separar los sistemas críticos y revisar activamente los registros y alertas puede contener brotes y proporcionar alertas tempranas ante intentos de intrusión.

Cuando se aplican de manera consistente, estas medidas crean capas superpuestas de defensa que hacen que la infiltración de ransomware sea más difícil y menos dañina.

Conclusión

El ransomware de laboratorio ejemplifica la generación actual de ciberamenazas: técnicamente capaces, psicológicamente manipuladoras y con motivaciones económicas. Su combinación de cifrado, robo de datos y creciente presión ilustra por qué las medidas reactivas por sí solas son insuficientes. Las prácticas de seguridad proactivas, las copias de seguridad fiables y los usuarios informados siguen siendo los contrapesos más eficaces contra las operaciones de ransomware. Al invertir en prevención y preparación, tanto las organizaciones como las personas pueden reducir significativamente el impacto de los ataques y evitar verse obligadas a tomar decisiones costosas e inciertas.