Legorum.exe

Las amenazas digitales evolucionan constantemente y los usuarios deben estar alerta ante ataques sofisticados que comprometen los datos personales y la integridad del sistema. Una de esas amenazas, conocida como Legorum.exe, funciona como un malware de carga que sirve como puerta de entrada para infecciones aún más peligrosas. Su presencia en un sistema indica una importante brecha de seguridad y expone a las víctimas a troyanos, ransomware y otros programas dañinos. Comprender sus métodos y su posible impacto es crucial para mantener la ciberseguridad.

Tabla de contenido

Legorum.exe: Un infiltrado silencioso pero malvado

Legorum.exe no es solo un programa dañino, sino un mecanismo de distribución de amenazas cibernéticas más avanzadas. Como cargador, su propósito principal es instalar archivos no seguros adicionales, abriendo la puerta a una mayor vulnerabilidad del sistema. Los usuarios a menudo introducen este malware sin saberlo en sus dispositivos a través de correos electrónicos de phishing, paquetes de software y descargas no verificadas, lo que lo convierte en un riesgo grave para cualquiera que interactúe con contenido cuestionable en línea.

Una vez instalado, este cargador funciona silenciosamente en segundo plano y se conecta a servidores remotos controlados por cibercriminales. Estos servidores emiten comandos que indican a Legorum.exe que descargue, instale y ejecute archivos dañinos sin que la víctima lo sepa. Debido a su naturaleza sigilosa, es posible que los usuarios no se den cuenta de que su dispositivo está comprometido hasta que comiencen a manifestarse problemas graves (como ralentizaciones del sistema, robo de datos o incluso ataques de ransomware).

Los peligros ocultos de Legorum.exe

Uno de los aspectos más preocupantes de Legorum.exe es su capacidad para facilitar múltiples formas de ciberdelito. Al implementar troyanos y programas espía, permite a los piratas informáticos robar datos confidenciales, incluidos detalles financieros y credenciales de inicio de sesión. Esta información suele venderse en mercados clandestinos o utilizarse para transacciones no autorizadas y fraude de identidad.

Este malware también posee capacidades de ejecución remota, lo que significa que los atacantes pueden enviar comandos al sistema infectado desde lejos. A través de este método, los cibercriminales pueden desencadenar infecciones adicionales, manipular la configuración del sistema o filtrar información robada a servidores externos. Este nivel de control pone a los usuarios afectados en riesgo de vigilancia constante y acceso no autorizado a sus archivos personales.

Los mecanismos de persistencia de Legorum.exe

A diferencia de algunas amenazas que simplemente infectan un sistema y dejan un impacto notable, Legorum.exe está diseñado para permanecer oculto y ser difícil de eliminar. Para lograrlo, modifica las configuraciones del sistema, lo que garantiza que se inicie automáticamente al iniciarse. Este mecanismo de persistencia significa que incluso si los usuarios intentan reiniciar sus dispositivos, el malware continúa funcionando sin ser detectado.

Además, Legorum.exe emplea técnicas de evasión para eludir el software de seguridad, lo que dificulta especialmente su detección y eliminación. Puede camuflar sus procesos bajo nombres legítimos del sistema, inyectar su código en aplicaciones de confianza o incluso desactivar determinadas funciones del antivirus para prolongar su vida útil en el sistema.

Detecciones de falsos positivos: ¿cuándo ocurren?

Si bien los programas de seguridad son fundamentales para identificar y neutralizar amenazas como Legorum.exe, en ocasiones pueden marcar archivos legítimos como amenazas, una situación conocida como detección de falsos positivos. Esto ocurre cuando un programa antimalware clasifica por error un programa benigno como dañino debido a similitudes en el comportamiento o la estructura del código. Algunas herramientas de software se basan en el análisis heurístico, que examina cómo se comporta un programa en lugar de su firma exacta. Si una aplicación legítima comparte características con amenazas conocidas, puede ser etiquetada incorrectamente como insegura.

Los falsos positivos son más comunes cuando los programas de seguridad detectan aplicaciones nuevas o modificadas que aún no han sido catalogadas en sus bases de datos. Además, los archivos comprimidos o encriptados a veces pueden ser identificados erróneamente como amenazas potenciales, especialmente si su estructura interna se asemeja a la de un software amenazante. Si bien los falsos positivos pueden ser inconvenientes, resaltan la importancia de actualizar regularmente el software de seguridad para mejorar la precisión de la detección.

Por qué detectar Legorum.exe significa que es necesario actuar de inmediato

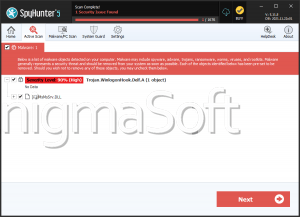

A diferencia de las detecciones de falsos positivos inofensivos, una infección legítima de Legorum.exe es un problema grave. Si el software de seguridad identifica este cargador en un sistema, significa que el dispositivo ya está comprometido. En esta etapa, es probable que el malware haya descargado y ejecutado amenazas adicionales, por lo que es fundamental que los usuarios respondan rápidamente. Permitir que la infección persista aumenta el riesgo de violaciones de datos, pérdidas financieras y mayor inestabilidad del sistema.

Dada su naturaleza sigilosa y su capacidad para intensificar los ciberataques, Legorum.exe representa un importante problema de seguridad. Reconocer su presencia y comprender los riesgos que plantea son pasos esenciales para proteger los entornos digitales personales y profesionales.