Puerta trasera LOTUSLITE

Investigadores de seguridad han descubierto una sofisticada campaña de malware dirigida al gobierno y a instituciones políticas de EE. UU., utilizando temas políticos de actualidad para atraer a sus víctimas. Los actores de amenazas incorporaron un archivo ZIP titulado "EE. UU. ahora decide qué sigue para Venezuela.zip" en mensajes de phishing dirigidos a destinatarios preocupados por los recientes acontecimientos entre EE. UU. y Venezuela. Al abrirse, este archivo genera una puerta trasera conocida como LOTUSLITE mediante la carga lateral de DLL, un método que aprovecha aplicaciones legítimas para ocultar cargas maliciosas y evadir la detección. Aún no se sabe con certeza si alguna de las víctimas previstas logró ser comprometida.

La campaña se ha atribuido con cierta certeza al grupo chino de ciberespionaje Mustang Panda, vinculado al Estado. Esta atribución se basa en la superposición de enfoques tácticos y la infraestructura previamente vinculada a este grupo, conocido por sus ataques con fines políticos y por preferir la carga lateral en lugar del acceso inicial basado en exploits.

Tabla de contenido

Mecanismo de Entrega y Ejecución

El ZIP malicioso contiene un ejecutable señuelo y una biblioteca de enlaces dinámicos que se ejecuta mediante la carga lateral de DLL, un flujo de ejecución fiable en el que un proceso benigno carga inadvertidamente una biblioteca maliciosa. Mustang Panda ha empleado esta técnica sistemáticamente en operaciones anteriores, incluyendo la introducción de puertas traseras como TONESHELL.

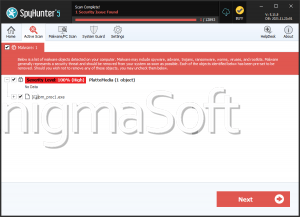

Una vez ejecutada, la DLL implantada (denominada kugou.dll) actúa como una puerta trasera de C++ personalizada, diseñada para tareas de espionaje. LOTUSLITE establece conexión con su servidor de Comando y Control (C2) codificado mediante la API WinHTTP de Windows, lo que permite comandos remotos y la extracción de datos.

Capacidades de puerta trasera

LOTUSLITE admite un conjunto de operaciones básicas que facilitan el control y el reconocimiento remotos. Estas incluyen:

- Ejecución remota de comandos mediante la creación y el control de un shell CMD

- Interacciones del sistema de archivos, como enumeración de directorios, creación de archivos y adición de datos

- Gestión del estado de la baliza, que controla la comunicación con C2

Aquí está el conjunto completo de comandos compatible con LOTUSLITE:

- 0x0A: Iniciar shell CMD remoto

- 0x0B: Terminar el shell remoto

- 0x01: Enviar comandos a través del shell

- 0x06: Restablecer el estado de la baliza

- 0x03: Enumerar archivos

- 0x0D: Crear archivo vacío

- 0x0E: Anexar datos al archivo

- 0x0F: Recuperar el estado de la baliza

LOTUSLITE también garantiza la persistencia modificando la configuración del Registro de Windows para que se ejecute automáticamente en cada inicio de sesión del usuario.

Rasgos de comportamiento y enfoque operativo

Los analistas de seguridad observaron que LOTUSLITE presenta similitudes de comportamiento con herramientas anteriores implementadas por Mustang Panda, como Claimloader, en particular al integrar cadenas de mensajes provocativos que apoyan las estrategias de ingeniería social. Claimloader es, en sí mismo, un cargador de DLL utilizado para implementar otras cargas útiles de Mustang Panda, como PUBLOAD, en campañas anteriores.

Esta operación subraya una tendencia más amplia en el phishing selectivo: en lugar de recurrir a exploits complejos de día cero, los grupos de amenazas persistentes avanzadas suelen acceder mediante señuelos socialmente relevantes combinados con métodos de ejecución probados, como la carga lateral de DLL. Si bien LOTUSLITE carece de funciones de evasión muy avanzadas, sus sencillas capacidades de Comando y Control y su fiable flujo de ejecución lo convierten en una herramienta práctica para el espionaje a largo plazo.

La campaña demuestra que incluso técnicas simples y familiares pueden seguir siendo efectivas cuando se combinan con una segmentación inteligente y señuelos contextualmente relevantes, especialmente contra redes institucionales de alto valor.