Estafa por correo electrónico de autenticación fallida del servidor de correo

Los estafadores en línea encuentran constantemente nuevas formas de manipular a los usuarios para que proporcionen información confidencial. Una de estas campañas, actualmente en circulación, es la estafa de correo electrónico de autenticación fallida del servidor de correo. A primera vista, los mensajes parecen legítimos, pero en realidad son intentos maliciosos de atraer a destinatarios desprevenidos a trampas de phishing.

Tabla de contenido

Una falsa alarma disfrazada de alerta de servicio

Los correos electrónicos fraudulentos se distribuyen bajo asuntos como "Importante: Alerta de configuración del servidor de correo" (aunque la redacción puede variar). Afirman que se ha producido un error de autenticación y advierten al destinatario de que su servicio de correo electrónico podría verse interrumpido. Estas alertas son falsas; no existe ningún problema real con el servidor de correo.

Para aumentar la urgencia, los mensajes incluyen un botón "Actualizar correo web", supuestamente diseñado para solucionar el problema. En realidad, al hacer clic en él, las víctimas son redirigidas a una página de phishing diseñada para simular una pantalla de inicio de sesión de correo electrónico legítima. Al introducir las credenciales aquí, la cuenta de correo electrónico del usuario queda directamente en manos de los ciberdelincuentes.

Es importante tener en cuenta que estos mensajes fraudulentos no están asociados con ninguna empresa, organización o proveedor de servicios legítimos.

Qué buscan realmente los estafadores

Las cuentas de correo electrónico son activos valiosos para los ciberdelincuentes. Una vez accedidas, pueden ser explotadas para:

- Robar comunicaciones confidenciales, detalles de identidad e información financiera.

- Obtenga acceso a cuentas vinculadas como redes sociales, plataformas de comercio electrónico, servicios de entretenimiento, banca en línea y billeteras digitales.

Las cuentas comprometidas pueden ser utilizadas como arma. Los atacantes podrían suplantar la identidad de la víctima para solicitar dinero a sus contactos, promover esquemas fraudulentos o distribuir malware mediante archivos adjuntos y enlaces maliciosos. Las cuentas relacionadas con finanzas corren un riesgo especial, ya que podrían ser utilizadas de forma abusiva para realizar transacciones y compras fraudulentas.

El correo spam como vehículo de distribución de malware

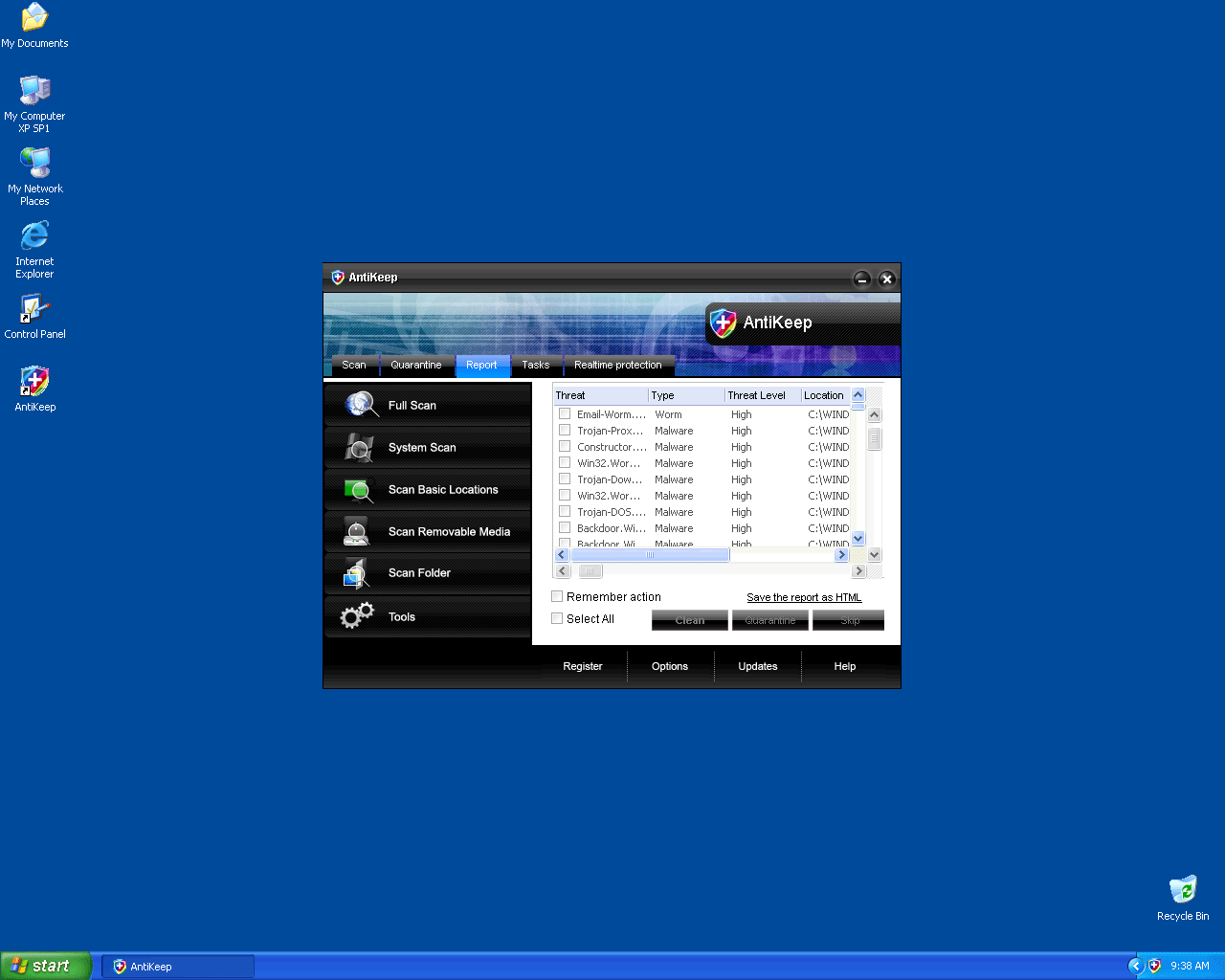

Esta estafa destaca solo una rama de un ecosistema mucho más amplio de amenazas basadas en spam. Además del phishing, los correos electrónicos spam también pueden contener o distribuir malware. Los actores de amenazas suelen adjuntar o enlazar a archivos maliciosos, que pueden presentarse en formatos como:

- Documentos (Microsoft Office, OneNote, PDF)

- Archivos (ZIP, RAR)

- Ejecutables (EXE, RUN)

- Scripts (JavaScript, etc.)

En algunos casos, simplemente abrir un archivo puede iniciar una infección. En otros, se requiere la interacción del usuario, por ejemplo, al habilitar macros en documentos de Office o hacer clic en elementos incrustados en archivos de OneNote.

Pasos a seguir si usted ha sido víctima

Si envió por error sus datos de inicio de sesión a través de una página de phishing, es fundamental actuar sin demora.

- Cambie las contraseñas de la cuenta comprometida y de todas las demás que utilicen las mismas credenciales o similares.

- Comuníquese con los canales de soporte oficiales de los proveedores de servicios afectados para proteger sus cuentas.

- Habilite la autenticación multifactor (MFA) siempre que sea posible para fortalecer la protección.

Reflexiones finales

La estafa de correo electrónico de autenticación fallida del servidor de correo está diseñada para explotar el miedo y la urgencia, engañando a los destinatarios para que cedan el acceso a sus cuentas más confidenciales. Caer en esta trampa puede provocar robo de identidad, graves intrusiones a la privacidad y pérdidas financieras significativas.

Mantenerse alerta, evitar enlaces y archivos adjuntos no solicitados y proteger las cuentas con credenciales sólidas y únicas son pasos esenciales para protegerse contra estas amenazas persistentes en línea.