Ransomware NeZha

El ransomware sigue siendo una de las amenazas más disruptivas que enfrentan tanto personas como organizaciones. Una sola intrusión exitosa puede paralizar operaciones, corromper o exfiltrar datos confidenciales y desencadenar costosas tareas de recuperación. Construir defensas sólidas y estratificadas antes de un incidente es la única forma fiable de minimizar el impacto cuando los atacantes intentan su suerte, no si lo hacen.

Tabla de contenido

Descripción general de amenazas

Los investigadores han identificado una cepa sofisticada denominada ransomware NeZha. Al igual que otras familias de esta categoría, el objetivo principal de NeZha es simple: cifrar la mayor cantidad posible de archivos y luego exigir el pago de una clave de descifrado. Sus operadores se posicionan como la única vía de recuperación y aumentan la presión con límites de tiempo y amenazas de fuga de datos.

Comportamiento en el sistema y cambios de archivos

Una vez que NeZha se afianza, comienza a cifrar datos de usuarios y empresas en ubicaciones comunes. Durante el cifrado, también renombra los elementos añadiendo un identificador específico de la víctima y la extensión ".NeZha". En algunos casos, los nombres de archivo adquieren un identificador similar a un GUID; por ejemplo, se ha visto que un archivo benigno como "1.png" se transforma en un nombre similar a "1.png.{A15EF2AD-5BC3-D5DC-D6C1-539CA114597E}.NeZha". Tras completar su ataque, NeZha publica una nota de rescate titulada "README.TXT" en los directorios afectados.

Nota de rescate y tácticas de presión

La nota afirma que las bases de datos, documentos, fotos y otros archivos están cifrados y que comprar una clave de descifrado a los atacantes es la única solución. Para ganar credibilidad, los delincuentes suelen ofrecer descifrar un archivo no crítico de forma gratuita. Advierten contra la modificación de archivos bloqueados, el uso de descifradores de terceros o la búsqueda de ayuda externa, alegando que esto aumentará las pérdidas. Se establece un plazo de 24 horas para el contacto inicial; si no se cumple, los operadores amenazan con filtrar o vender datos confidenciales de la empresa que afirman haber exfiltrado, un ejemplo de "doble extorsión".

La realidad de la recuperación y el dilema de los pagos

Técnicamente, la mayoría del ransomware moderno no se puede descifrar sin las claves privadas de los atacantes, a menos que el malware presente fallas graves, lo cual es poco común. Sin embargo, pagar es arriesgado y no se recomienda: muchas víctimas nunca reciben descifradores funcionales, incluso después de transferir fondos, y el pago sustenta la actividad delictiva. La opción más segura es confiar en copias de seguridad limpias y sin conexión, y en la respuesta formal a incidentes.

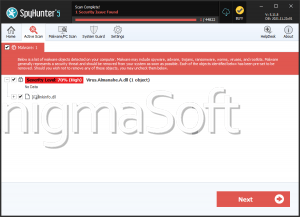

Contención y eliminación

Eliminar NeZha detiene el cifrado, pero no desbloquea los archivos ya afectados. Las prioridades deben ser aislar los sistemas infectados de la red, preservar las pruebas para el análisis forense, erradicar el malware con herramientas fiables o una reconstrucción limpia, y luego restaurar desde copias de seguridad fiables. Si sospecha de una exfiltración de datos, active su plan de respuesta a filtraciones y considere las obligaciones legales, regulatorias y de notificación a clientes.

Cómo se propaga típicamente NeZha

NeZha sigue el mismo esquema de muchas campañas de ransomware, aprovechando métodos de distribución tanto controlados por el usuario como por el atacante. Los atacantes pueden camuflar las cargas útiles como contenido legítimo o introducirlas en paquetes de software, y luego activar la ejecución al abrir un archivo o ejecutar un script. Algunas variantes también pueden propagarse lateralmente en redes locales o copiarse en medios extraíbles.

Vectores de entrega comunes

- Phishing e ingeniería social que conducen a la apertura de archivos adjuntos con trampas (Office/OneNote/PDF), scripts (JavaScript), archivos (ZIP/RAR) o ejecutables (.exe/.run).

- Instaladores, cargadores y puertas traseras troyanizados que introducen ransomware como segunda etapa.

- Descargas automáticas o engañosas desde sitios comprometidos o maliciosos.

- Fuentes de descarga no confiables (portales de software gratuito, espejos de terceros, redes P2P).

- Campañas de spam, estafas en línea y publicidad maliciosa que redireccionan a cargas útiles.

- Herramientas de activación ilegales ('cracks'), software/medios pirateados y avisos de actualización falsos.

- Se autopropaga a través de redes locales y almacenamiento extraíble (unidades USB, discos duros externos).

Reflexiones finales

NeZha se ajusta al modelo moderno de ransomware: cifrado rápido, fuerte coerción y amenazas creíbles de exposición de datos. Su mejor ventaja se obtiene antes de un incidente, mediante una higiene rigurosa, controles por capas, copias de seguridad probadas y una respuesta práctica. Combine las protecciones técnicas con la formación del usuario y operaciones disciplinadas para reducir tanto la probabilidad como el alcance de un ataque de NeZha.