Estafa de staking de OpenxAI

Siempre asuma que algún contenido web intenta engañarlo. Las estafas que imitan servicios legítimos se propagan rápidamente y parecen cada vez más profesionales; un solo clic descuidado o una billetera conectada pueden costarle mucho dinero. A continuación, encontrará una explicación experta y específica sobre el sitio fraudulento "OpenxAI Staking", su funcionamiento, por qué los proyectos de criptomonedas son objetivos tan atractivos y pasos prácticos para detectar y responder a estos ataques.

Tabla de contenido

¿Qué es la estafa del staking de OpenxAI?

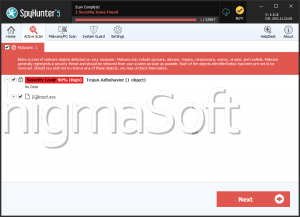

Investigadores de seguridad descubrieron una página de staking fraudulenta y clonada que suplanta la identidad de la red OpenxAI. El sitio falso (visto en stake-openxai.com y probablemente alojado en otros dominios similares) anuncia una atractiva rentabilidad de hasta el 20 % TAE al staking de tokens OPENX. Sin embargo, no está afiliado de ninguna manera con el proyecto real OpenxAI ni con openxai.org. El objetivo de la página es que los visitantes se conecten a una billetera web3 y firmen una transacción que autoriza a un contrato inteligente malicioso a transferir activos. Una vez otorgados los permisos, los fondos se pueden desviar automáticamente a direcciones controladas por el atacante.

Cómo la estafa realmente roba criptomonedas

Cuando se conecta una billetera, se solicita a las víctimas que aprueben un contrato o firmen una transacción. Esa aprobación es crucial: puede autorizar un contrato para transferir tokens desde la billetera del usuario. Los drenadores sofisticados automatizan la extracción e incluso pueden evaluar qué activos son más valiosos, tomando primero los tokens de alto valor. Estas transferencias se realizan dentro de la cadena de bloques y, por lo tanto, son irreversibles. Una vez que los tokens salen de una billetera, las cadenas de bloques convencionales no ofrecen una forma integrada de deshacerlas. Además de los drenadores automáticos, los atacantes también utilizan el phishing para capturar claves privadas o engañar a las víctimas para que envíen fondos manualmente.

Por qué el sector de las criptomonedas es un objetivo prioritario

Los ecosistemas de criptomonedas tienen varias características estructurales que atraen a los estafadores:

- Las transacciones irreversibles y la falta de una recuperación centralizada significan que una vez que se mueven los fondos, las víctimas no pueden confiar en las devoluciones de cargos por custodia.

- Los flujos de usuarios de Web3 requieren interacciones frecuentes con contratos inteligentes (aprobaciones, staking, intercambios), y una aprobación de apariencia benigna puede ocultar un permiso amplio para transferir tokens.

- Los ecosistemas de tokens están altamente fragmentados (muchas cadenas, puentes, tokens, dApps), lo que aumenta la superficie de ataque y permite que los estafadores creen clones convincentes y dominios typosquatted.

- Una cultura de "hazlo tú mismo" y de autocustodia alienta a los usuarios a interactuar directamente con contratos inteligentes y billeteras del navegador, una poderosa conveniencia que también amplifica el riesgo del usuario.

- Las valoraciones de tokens que cambian rápidamente y la exageración promocional (tasas de porcentaje anual (APR) altas, lanzamientos aéreos, preventas) crean fuertes incentivos sociales para actuar rápidamente, que los atacantes explotan con urgencia y tácticas FOMO.

Canales de distribución comunes utilizados por los estafadores

- Spam en redes sociales y mensajes directos: publicaciones y mensajes directos de cuentas de influencers o proyectos comprometidos o falsos que difunden el enlace de staking.

- Publicidad fraudulenta, publicidad maliciosa y redirecciones de navegador: anuncios intrusivos o redes publicitarias comprometidas que muestran la página de staking fraudulenta.

- Typosquatting y dominios clonados: URL similares y copias visuales casi idénticas de sitios legítimos.

- Correos electrónicos no deseados, SMS y notificaciones push: mensajes que atraen a los destinatarios para que conecten billeteras o aprueben transacciones.

Banderas rojas y señales de advertencia a tener en cuenta

Incluso las páginas bien diseñadas presentan señales reveladoras si se observan con atención. Preste atención a: nombres de dominio que difieren en un solo carácter, credenciales de seguridad faltantes o incorrectas (sin enlaces oficiales del proyecto real), lenguaje urgente que promete TAE inusualmente altas, solicitudes para "conectar la billetera" seguidas inmediatamente de un mensaje de aprobación, ventanas emergentes inesperadas que solicitan claves privadas o frases semilla, y publicaciones en redes sociales provenientes de cuentas nuevas o de baja calidad. Un diseño visual pulido no garantiza la autenticidad; los clones suelen replicar la marca con precisión.

La vigilancia es la mejor defensa

Los atacantes seguirán perfeccionando sus tácticas y sus copias serán cada vez más convincentes. Trate toda oferta de rendimiento inesperada, ventana emergente o solicitud para conectar una billetera como potencialmente hostil hasta que pueda verificarla a través de canales oficiales independientes. En caso de duda, no se conecte, no firme y no revele su semilla. Pequeños hábitos como revisar cuidadosamente los dominios, restringir las aprobaciones y usar billeteras reforzadas son la forma más confiable de mantener sus criptomonedas seguras.