Patched.Sality.AT

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 80 % (Elevado) |

| Computadoras infectadas: | 30 |

| Visto por primera vez: | July 24, 2009 |

| Ultima vez visto: | February 8, 2026 |

| SO(s) afectados: | Windows |

El Patched.Sality.AT es un programa keylogger que puede entrar en los sistemas informáticos sin el conocimiento o permiso de los usuarios. El Patched.Sality.AT es capaz de grabar las pulsaciones del teclado de la víctima y capturar su información privada, como nombres de usuario, contraseñas y números de tarjetas de crédito. El Patched.Sality.AT envía la información capturada a un atacante remoto que puede utilizarla en delitos fraudulentos. El Patched.Sality.AT es un riesgo para la confidencialidad de su información y para el rendimiento de su equipo por lo que es aconsejable quitarlo inmediatamente después de su detección.

Tabla de contenido

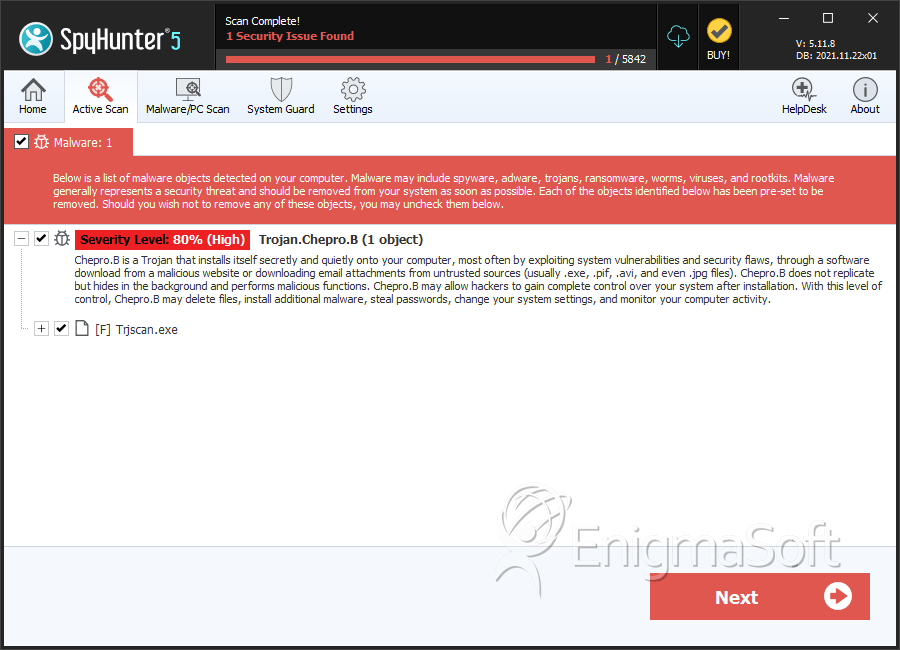

SpyHunter detecta y elimina Patched.Sality.AT

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | Trjscan.exe | bd39e201e766ca36d670b21af9c45076 | 0 |

Reporte de análisis

Información general

| Family Name: | Trojan.Chepro.B |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

fad9f5d7c66bebcf1457aaee0af4ab3a

SHA1:

b4a879d76c581a14555df1b744b4495b311fc871

SHA256:

93E155D7193B66935CED32E0E6A6C2D2FCA9BB6D3271B0CA45C9EC901D494FAF

Tamaño del archivo:

244.74 KB, 244736 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have resources

- File doesn't have security information

- File has exports table

- File has TLS information

- File is 32-bit executable

- File is console application (IMAGE_SUBSYSTEM_WINDOWS_CUI)

- File is either console or GUI application

- File is Native application (NOT .NET application)

Show More

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Traits

- dll

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 1,758 |

|---|---|

| Potentially Malicious Blocks: | 198 |

| Whitelisted Blocks: | 1,560 |

| Unknown Blocks: | 0 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Chepro.B

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\appdata\roaming\microsoft\windows\start menu\programs\startup\a.cpl | Synchronize,Write Data |

| c:\users\user\downloads\b4a879d76c581a14555df1b744b4495b311fc871_0000244736 | Synchronize,Write Attributes |

| c:\users\user\menu démarrer\programmes\démarrage\a.cpl | Synchronize,Write Data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Syscall Use |

Show More

|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

| Anti Debug |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

C:\WINDOWS\SysWOW64\rundll32.exe "C:\WINDOWS\SysWOW64\rundll32.exe" "C:\WINDOWS\SysWOW64\shell32.dll",#44 "c:\users\user\downloads\b4a879d76c581a14555df1b744b4495b311fc871_0000244736."

|