Ransomware Phenol

El rápido aumento del ransomware sofisticado resalta la importancia crucial de implementar una sólida higiene de ciberseguridad. Familias de malware como Phenol Ransomware están diseñadas no solo para interrumpir operaciones, sino también para extorsionar a las víctimas mediante el robo de datos y el chantaje financiero. Proteger dispositivos, datos y redes de estas amenazas requiere vigilancia y medidas de seguridad proactivas.

Tabla de contenido

Dentro del ataque del ransomware Phenol

Phenol pertenece a la conocida categoría de ransomware, que cifra archivos y exige un rescate para liberarlos. Una vez infiltrado en un sistema, el malware cifra una amplia gama de archivos y modifica sus nombres añadiendo el correo electrónico del atacante y la extensión ".phenol". Por ejemplo, 1.jpg se transforma en "1.jpg.[Hulk67888@outlook.com].phenol".

Tras el cifrado, las víctimas descubren una nota de rescate titulada Encrypt.html. Este mensaje les informa que se ha producido tanto el cifrado como el robo de datos. Se les ordena a las víctimas que se pongan en contacto con los atacantes en un plazo de 24 horas y que paguen un rescate de 5000 $ en Tether (USDT) en un plazo de 72 horas. De no cumplir, afirman los delincuentes, los datos robados se filtrarán públicamente.

La nota de rescate también disuade a las víctimas de intentar la recuperación manual o detener procesos maliciosos, amenazando con la pérdida permanente de datos si intentan tales acciones.

La trampa del pago del rescate

Los ciberdelincuentes responsables del ransomware suelen priorizar el pago como único método de recuperación. Sin embargo, pagar el rescate conlleva riesgos significativos:

- No hay garantía de que los atacantes proporcionen una clave de descifrado funcional.

- El pago apoya y financia directamente otras actividades delictivas.

- Las víctimas pueden volver a ser el objetivo, ya que pagar una sola vez es una señal de voluntad de cumplir.

Por lo tanto, los expertos en seguridad desaconsejan encarecidamente el pago de rescates. En su lugar, las víctimas deberían centrarse en aislar los sistemas infectados, reportar el ataque y restaurar archivos desde copias de seguridad limpias siempre que sea posible.

Vías de infección y métodos de distribución

El ransomware Phenol, al igual que muchas amenazas modernas, se basa en diversas estrategias de distribución. Suele propagarse mediante:

- Campañas de phishing y tácticas de ingeniería social, donde archivos adjuntos o enlaces maliciosos se hacen pasar por comunicaciones legítimas.

- Cargadores de troyanos y puertas traseras que entregan cargas útiles de forma silenciosa.

- Fuentes de descarga no confiables, incluidos servicios de alojamiento de archivos gratuitos, torrents y sitios de software pirateado.

- Scripts maliciosos, actualizaciones de software falsas y publicidad maliciosa diseñada para activar descargas ocultas.

Además, Phenol y otros programas maliciosos similares a veces pueden propagarse a través de redes locales o distribuirse a través de dispositivos extraíbles como unidades USB, lo que amplía el impacto sin interacción del usuario.

Fortaleciendo sus defensas contra el malware

Prevenir infecciones de ransomware requiere más que un simple software antivirus. Los usuarios y las organizaciones deben implementar prácticas de seguridad por capas para reducir la exposición al riesgo. Algunas de las estrategias más eficaces incluyen:

Copias de seguridad periódicas : mantenga múltiples copias de seguridad seguras (fuera de línea y basadas en la nube) para garantizar que los datos críticos se puedan restaurar sin pagar un rescate.

Parches y actualizaciones : mantenga los sistemas operativos, el software y las aplicaciones actualizados para cerrar vulnerabilidades que los atacantes suelen explotar.

Alerta de correo electrónico : Sospeche de los correos electrónicos, archivos adjuntos y enlaces inesperados. Verifique al remitente antes de interactuar con el contenido.

Controles de acceso sólidos : utilice autenticación multifactor (MFA), contraseñas únicas y limite los privilegios de los usuarios para reducir las superficies de ataque.

Segmentación de red : divida las redes en zonas más pequeñas para limitar la propagación lateral de malware.

Deshabilitar macros y scripts de forma predeterminada : evita que el código malicioso se ejecute automáticamente dentro de los documentos.

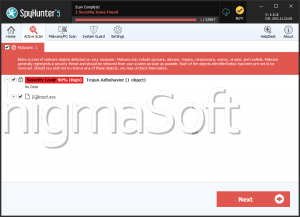

Herramientas de protección de endpoints : implemente soluciones de seguridad confiables capaces de detectar y bloquear comportamientos de ransomware.

Reflexiones finales

El ransomware Phenol es un claro recordatorio de la naturaleza destructiva y financieramente motivada de la ciberdelincuencia actual. Si bien recuperar archivos cifrados sin copias de seguridad es prácticamente imposible, la prevención y la preparación siguen siendo defensas eficaces. Al mantener sólidas prácticas de seguridad, estar alerta ante la ingeniería social y proteger datos críticos mediante copias de seguridad, las personas y las organizaciones pueden reducir significativamente su exposición a amenazas de ransomware como Phenol.