Estafa de solicitud de orden de compra

Mantenerse alerta al navegar por internet es fundamental, especialmente porque los ciberdelincuentes perfeccionan continuamente sus métodos para engañar a usuarios desprevenidos. Una de las amenazas más recientes es una campaña engañosa conocida como la Estafa de Solicitud de Orden de Compra, un esquema que combina tácticas de phishing con mensajes fraudulentos de órdenes de compra para recopilar datos confidenciales y, potencialmente, facilitar nuevos ataques.

Tabla de contenido

Una solicitud engañosa: cómo funciona la estafa

La estafa comienza con un correo electrónico diseñado para simular una solicitud de compra legítima. Se insta a los destinatarios a examinar un documento que supuestamente contiene detalles del producto y a generar una orden de compra formal. El mensaje incluye un enlace a un archivo llamado "Download Purchaseorder_request.pdf", que parece inofensivo, pero en realidad dirige a las víctimas a un portal de inicio de sesión falso.

Este sitio está diseñado para imitar el proveedor de correo electrónico del destinatario, con una imagen de marca y un diseño que se asemejan a los servicios reales. Ya sea que se use Gmail, Outlook u otra plataforma, la página adapta su apariencia para aumentar la credibilidad. Una vez que la víctima ingresa sus credenciales de inicio de sesión, los atacantes la capturan de inmediato.

El verdadero motivo detrás del plan

Obtener acceso a cuentas de correo electrónico abre la puerta a una amplia gama de actividades maliciosas. Las cuentas comprometidas pueden explotarse para:

- Enviar más campañas de phishing o distribuir malware a los contactos.

- Recopilar datos personales o comerciales almacenados en mensajes antiguos.

- Intente iniciar sesión en otros servicios utilizando las mismas credenciales, incluidas redes sociales, banca, almacenamiento en la nube y plataformas de juegos.

Una sola violación puede tener consecuencias como robo de identidad, daños a la reputación y pérdidas financieras.

Peligros ocultos: distribución de malware a través del correo electrónico

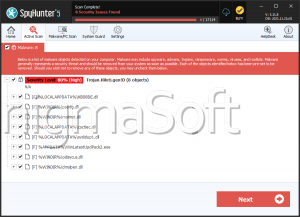

Si bien la página de inicio de sesión falsa es la trampa principal, estos correos electrónicos también pueden servir como sistemas de distribución de malware. Los ciberdelincuentes suelen incrustar contenido dañino en:

- Documentos adjuntos (PDF, archivos de Office, ejecutables, archivos o scripts)

- Enlaces a sitios web comprometidos que intentan realizar descargas automáticas o persuadir a los usuarios para que instalen programas maliciosos

En la mayoría de los casos, un dispositivo se infecta solo después de interactuar con el archivo adjunto o el enlace, pero las consecuencias pueden variar desde el robo de datos hasta la violación total del sistema.

¿Por qué el sector de las criptomonedas atrae a los estafadores?

Además del phishing para obtener credenciales de inicio de sesión, muchas campañas emplean tácticas similares para atraer a las víctimas a fraudes relacionados con criptomonedas. El ecosistema de las criptomonedas se ha convertido en un terreno de caza predilecto para los ciberdelincuentes debido a varias características:

La naturaleza descentralizada de los activos digitales limita la capacidad de las autoridades para revertir transferencias fraudulentas. Las transacciones son irreversibles, lo que ofrece a los estafadores una ganancia rápida una vez enviados los fondos. Muchas plataformas permiten a los usuarios permanecer anónimos o usar seudónimos, lo que dificulta el rastreo de actores maliciosos. Además, el rápido crecimiento de los mercados de criptomonedas atrae a participantes inexpertos que podrían no comprender plenamente los riesgos, lo que crea las condiciones ideales para el engaño. En conjunto, estos factores hacen que las estafas con temática de criptomonedas sean vías eficientes y de bajo riesgo para los delincuentes, y a menudo integran técnicas de phishing similares a las utilizadas en la estafa de solicitud de órdenes de compra.

Cómo mantenerse a salvo de las estafas en las órdenes de compra

La mejor defensa contra estos mensajes es evitarlos por completo. Las solicitudes de compra inesperadas deben tratarse con sospecha, y nunca se debe confiar en los enlaces dentro de correos electrónicos desconocidos. Verificar la legitimidad de un mensaje mediante un método de contacto oficial conocido puede evitar errores costosos. Las herramientas antiphishing, la seguridad de contraseñas robusta y la autenticación multifactor añaden importantes niveles de protección.

La estafa de solicitud de orden de compra demuestra lo convincentemente fraudulentos que pueden ser los correos electrónicos. Mantenerse cauteloso, especialmente cuando se le pide abrir documentos o ingresar datos de inicio de sesión, es una de las maneras más efectivas de proteger las cuentas personales y profesionales.