Ransomware rápido

Los investigadores han descubierto una nueva amenaza de ransomware llamada SWIFT Ransomware, que representa un riesgo significativo para la seguridad de los datos de las víctimas. Este software amenazador utiliza un algoritmo de cifrado robusto, lo que hace que una amplia gama de archivos sea completamente inaccesible. En particular, SWIFT Ransomware va más allá del mero cifrado, ya que altera activamente los nombres de los archivos afectados, cambia el fondo de pantalla del escritorio en el sistema comprometido y genera una nota de rescate titulada '#SWIFT-Help.txt'.

El proceso de cambio de nombre de archivo implica agregar la dirección de correo electrónico 'swift_1@tutamail.com' y a. Extensión 'SWIFT' de los nombres de archivos originales. Por ejemplo, un archivo originalmente llamado '1.png' se transformaría en '1.png.[swift_1@tutamail.com].SWIFT' y, de manera similar, '2.pdf' se convertiría en '2.pdf.[swift_1@ tutamail.com].SWIFT', etc. Esta estrategia sirve para identificar los archivos que han sido víctimas del ataque de ransomware.

Investigaciones adicionales realizadas por investigadores han confirmado que SWIFT Ransomware es una variante asociada con la familia de malware Proton .

El ransomware SWIFT extorsiona a sus víctimas por dinero

La nota de rescate producida por SWIFT Ransomware comienza presentando la terrible situación, explicando que los perpetradores han empleado algoritmos de cifrado avanzados, específicamente AES y ECC, para cifrar y robar todos los archivos de la víctima. Se destaca que el uso de estos algoritmos hace que la recuperación de archivos sin el servicio de descifrado ofrecido por los atacantes sea prácticamente imposible.

A continuación, la nota describe los pasos necesarios para la recuperación, enfatizando los motivos financieros de los atacantes. Los ciberdelincuentes proponen una transacción en la que la víctima puede obtener un software de descifrado y garantizar la destrucción de los datos mediante el pago. Para establecer credibilidad, el grupo sugiere enviar un archivo pequeño y sin importancia (menos de 1 MB) para descifrarlo como demostración de su capacidad para cumplir sus promesas.

Se proporcionan datos de contacto para la comunicación, incluida una dirección de correo electrónico (swift_1@tutamail.com) y un ID de Telegram (@swift_support). Se ofrece una dirección de correo electrónico alternativa (swift@onionmail.com) en caso de falta de respuesta dentro de las 24 horas. Se indica a la víctima que incluya su identificación en el asunto del correo electrónico con fines de identificación.

La nota concluye con severas advertencias contra la búsqueda de asistencia de empresas de recuperación de datos, advirtiendo que dichas entidades pueden explotar la situación para obtener ganancias financieras. Además, se recomienda encarecidamente a la víctima que no retrase el pago y se le advierte que no elimine o modifique archivos cifrados para evitar posibles complicaciones durante el proceso de descifrado.

Se hace hincapié en que se desaconseja encarecidamente el pago de rescates, ya que no sólo perpetúa el comportamiento delictivo sino que tampoco garantiza la recuperación exitosa de los datos. Se insta a las víctimas a explorar métodos alternativos para hacer frente a los ataques de ransomware que no impliquen ceder a las demandas de los atacantes.

¿Cómo proteger sus datos y dispositivos de las amenazas de ransomware?

Para mantener sus datos y dispositivos a salvo de las amenazas de ransomware, los usuarios deben adoptar un enfoque integral de ciberseguridad. Aquí hay cinco medidas de seguridad esenciales que deben implementarse en todos los dispositivos:

Copias de seguridad periódicas : asegúrese de realizar copias de seguridad periódicas de los datos críticos. Las copias de seguridad deben almacenarse en un entorno aislado, como un disco duro externo o un servicio seguro en la nube.

Automatice el proceso de copia de seguridad siempre que sea posible para reducir la probabilidad de olvidar realizar una copia de seguridad de información crítica.

Software actualizado y parches de seguridad :

- Mantenga actualizado el software de los sistemas operativos con los últimos parches de seguridad.

- Instale actualizaciones periódicamente para abordar las vulnerabilidades que los ciberdelincuentes puedan aprovechar.

- Habilite las actualizaciones automáticas para garantizar que los parches de seguridad se apliquen rápidamente.

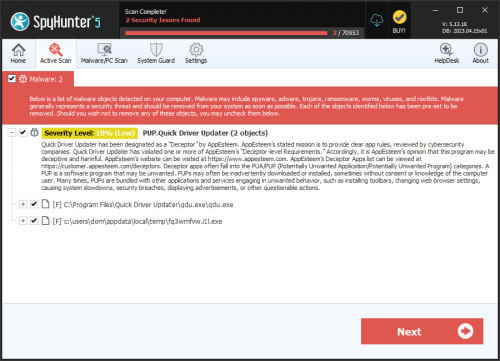

Utilice soluciones antimalware sólidas :

- Instale software antimalware confiable en todos los dispositivos.

- Asegúrese de que el software de seguridad se actualice periódicamente para detectar y defenderse de las amenazas de ransomware en evolución.

- Ejecute análisis periódicos para identificar y eliminar posible malware en el dispositivo.

Tenga cuidado con el uso del correo electrónico y de Internet : tenga cuidado con los correos electrónicos de phishing y los archivos adjuntos desconocidos. Evite hacer clic en enlaces dudosos o descargar archivos de fuentes no verificadas.

Utilice herramientas de filtrado de correo electrónico para detectar y filtrar correos electrónicos potencialmente dañinos. Manténgase informado a usted y a su equipo sobre los signos de intentos de phishing.

Implementar educación y concientización del usuario : educar a los usuarios sobre los riesgos asociados con el ransomware y la importancia de la higiene en la ciberseguridad. Promover prácticas de contraseñas seguras, incluido el uso de contraseñas únicas y autenticación de dos factores (2FA) cuando sea posible.

Fomente una cultura de escepticismo, donde los usuarios verifiquen la legitimidad de las solicitudes de información confidencial o descargas inesperadas de archivos.

Al incorporar estas medidas de seguridad en sus prácticas rutinarias, los usuarios pueden mejorar significativamente sus defensas contra las amenazas de ransomware. Un enfoque de múltiples capas que combine copias de seguridad periódicas, actualizaciones de software, soluciones de seguridad sólidas, comportamiento cauteloso en línea y educación de los usuarios puede crear colectivamente una sólida defensa contra el panorama cambiante de las amenazas cibernéticas.

La nota de rescate lanzada por SWIFT Ransomware dice:

'~ SWIFT ~

What happened?

We encrypted and stolen all of your files.

We use AES and ECC algorithms.

Nobody can recover your files without our decryption service.How to recover?

We are not a politically motivated group and we want nothing more than money.

If you pay, we will provide you with decryption software and destroy the stolen data.What guarantees?

You can send us an unimportant file less than 1 MG, We decrypt it as guarantee.

If we do not send you the decryption software or delete stolen data, no one will pay us in future so we will keep our promise.How to contact us?

Our email address: swift_1@tutamail.com

Our Telegram ID: @swift_support

In case of no answer within 24 hours, contact to this email: swift@onionmail.com

Write your personal ID in the subject of the email.>

Your personal ID: - <<<<< >Warnings!

Do not go to recovery companies, they are just middlemen who will make money off you and cheat you.

They secretly negotiate with us, buy decryption software and will sell it to you many times more expensive or they will simply scam you.Do not hesitate for a long time. The faster you pay, the lower the price.

Do not delete or modify encrypted files, it will lead to problems with decryption of files.'

El mensaje entregado por SWIFT Ransomware como imagen de fondo del escritorio es:

'!!! SWIFT !!!

We encrypted and stolen all of your files.

Our email address: swift_1@tutamail.com

In case of no answer within 24 hours, contact to this email: swift@onionmail.com

Your personal ID:'