Campaña de malware Silver Fox ValleyRAT

Un actor de amenazas que opera bajo el nombre de Silver Fox ha lanzado una elaborada operación de bandera falsa diseñada para camuflar su actividad como la de un grupo ruso. La campaña se centra en usuarios de habla china, incluyendo empleados de organizaciones occidentales con presencia en China, y se basa en gran medida en la manipulación de motores de búsqueda e instaladores falsos de Microsoft Teams para distribuir un conocido troyano de acceso remoto.

Tabla de contenido

Disfrazado de actor ruso

La actividad reciente de Silver Fox gira en torno a un intento estratégico de engañar a los analistas imitando a grupos de amenazas rusos. Para reforzar esta ilusión, los atacantes incorporan elementos cirílicos en componentes modificados de ValleyRAT e incluso empaquetan archivos maliciosos con convenciones de nomenclatura de estilo ruso. Esta distracción intencional dificulta la atribución y permite al grupo perseguir objetivos financieros y geopolíticos.

Envenenamiento SEO y señuelos con temática de equipos

Desde noviembre de 2025, Silver Fox ha estado ejecutando una campaña de envenenamiento de SEO diseñada para atraer víctimas que buscan Microsoft Teams. A diferencia de operaciones anteriores que abusaron de herramientas como Chrome, Telegram, WPS Office y DeepSeek, esta oleada se centra exclusivamente en Teams.

Los resultados de búsqueda comprometidos dirigen a los usuarios a un sitio web fraudulento que se hace pasar por una página de descarga legítima de Teams. En lugar de software original, las víctimas reciben un archivo ZIP llamado "MSTчamsSetup.zip" alojado en Alibaba Cloud. Los caracteres cirílicos en el nombre del archivo refuerzan la narrativa de bandera falsa.

Instalador troyanizado e implementación sigilosa

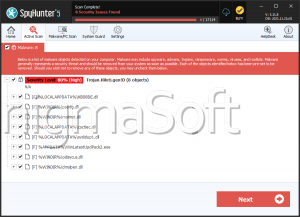

Dentro del archivo ZIP se encuentra Setup.exe, un instalador de Teams manipulado, diseñado para iniciar una vulnerabilidad de varias etapas. Al ejecutarse, realiza comprobaciones del entorno, busca binarios asociados a una herramienta de seguridad específica y manipula la configuración de Microsoft Defender añadiendo reglas de exclusión. También instala un instalador manipulado de Microsoft, "Verifier.exe", en el directorio AppData\Local del usuario y lo ejecuta para mantener el flujo de infección.

El malware continúa generando varios archivos auxiliares en AppData\Local y AppData\Roaming. A continuación, carga los datos de configuración de estos archivos e inyecta una DLL maliciosa en rundll32.exe, un componente confiable de Windows, lo que permite que el malware se integre fluidamente con procesos legítimos.

Activación de ValleyRAT (Winos 4.0)

La etapa final resulta en la implementación de ValleyRAT, un derivado de Gh0st RAT. Una vez activo, permite la ejecución remota de comandos, la vigilancia persistente, el robo de datos y el control total del sistema. Aunque las variantes de Gh0st RAT suelen atribuirse a grupos cibercriminales chinos, la inclusión de elementos rusos por parte de Silver Fox busca redirigir la culpa.

Objetivos finales e impacto

Las operaciones de Silver Fox tienen fines financieros y de recopilación de inteligencia. El grupo busca obtener ganancias mediante fraudes, estafas y robos, a la vez que recopila información confidencial que puede proporcionar influencia geopolítica. Las víctimas enfrentan consecuencias inmediatas:

- Robo de datos y exposición de información confidencial.

- Pérdidas financieras por fraude o actividad no autorizada.

- Compromiso a largo plazo de sistemas y redes internas.

Por qué es importante esta operación de bandera falsa

Al imitar a un grupo de amenazas extranjero, Silver Fox mantiene una negación plausible y opera sin el escrutinio que suele aplicarse a las entidades patrocinadas por estados. Esta sofisticada estrategia de evasión, combinada con una cadena de infección en constante evolución, subraya la necesidad de una mayor vigilancia, defensas reforzadas de endpoints y monitoreo continuo, especialmente para las organizaciones que operan en regiones frecuentemente atacadas por ciberamenazas complejas.