Malware SparkCat

Una campaña de amenazas descubierta recientemente, denominada SparkCat, se ha infiltrado tanto en la App Store de Apple como en Google Play mediante aplicaciones engañosas diseñadas para recopilar frases de recuperación de monederos de criptomonedas. Estas aplicaciones, disfrazadas de servicios legítimos, extraen en secreto frases mnemotécnicas de los dispositivos de las víctimas, poniendo en riesgo los activos digitales.

Tabla de contenido

Cómo aprovechar el OCR para obtener frases de recuperación de billeteras

SparkCat aprovecha un modelo avanzado de reconocimiento óptico de caracteres (OCR) para escanear las bibliotecas de fotos de los usuarios en busca de imágenes que contengan frases de recuperación de billetera. Una vez detectadas, estas imágenes confidenciales se filtran a un servidor remoto de comando y control (C2). La campaña recibe su nombre de un kit de desarrollo de software (SDK) integrado que incluye un componente Java llamado Spark, que se hace pasar por un módulo de análisis. No está claro si esta infiltración fue el resultado de un ataque a la cadena de suministro o si fue introducida deliberadamente por los desarrolladores.

Entrar en la App Store de Apple

Si bien ya han surgido amenazas para Android con capacidades de reconocimiento óptico de caracteres (OCR) con anterioridad, SparkCat representa uno de los primeros casos de un ataque de este tipo que llega a la App Store de Apple. En Google Play, las aplicaciones comprometidas se descargaron más de 242.000 veces antes de ser eliminadas de ambas plataformas el 7 de febrero de 2025.

Una operación multiplataforma

Las pruebas sugieren que SparkCat ha estado activo desde marzo de 2024. Sus aplicaciones inseguras se distribuyen a través de tiendas de aplicaciones oficiales y de terceros. Las aplicaciones fraudulentas se hacen pasar por herramientas de inteligencia artificial, servicios de entrega de alimentos y plataformas Web3, y algunas incluso ofrecen funciones aparentemente legítimas para evitar sospechas.

Cómo recopila datos SparkCat

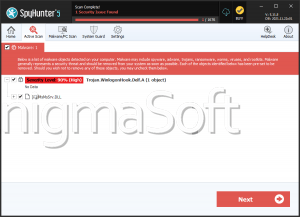

En los dispositivos Android, el malware descifra y activa un complemento de OCR impulsado por la biblioteca ML Kit de Google. Escanea galerías de imágenes en busca de texto que coincida con palabras clave predefinidas de su servidor C2. Las imágenes marcadas se transmiten a los atacantes.

La variante iOS de SparkCat utiliza exactamente el mismo mecanismo de OCR basado en ML Kit para identificar y extraer información confidencial. Esta versión también emplea un marco de comunicación basado en Rust para interactuar con su servidor C2, una táctica poco común en amenazas móviles.

¿Quién está detrás del ataque?

El análisis de las palabras clave utilizadas y los patrones de distribución sugieren que SparkCat se dirige principalmente a usuarios de Europa y Asia. La evidencia apunta a actores de amenazas que hablan chino con fluidez, aunque su identidad exacta sigue siendo desconocida.

Un troyano oculto

Lo que hace que SparkCat sea particularmente engañoso es su capacidad de operar sin levantar sospechas. Los permisos que solicita parecen necesarios para las funciones anunciadas de la aplicación o inofensivos, lo que le permite camuflarse sin despertar sospechas. Este enfoque sigiloso hace que sea más difícil para los usuarios reconocer la amenaza antes de que sus billeteras de criptomonedas se vean comprometidas.