Troyano StreamSpy

Proteger los dispositivos personales y laborales del malware moderno es más crucial que nunca, ya que las amenazas actuales están diseñadas no solo para robar información, sino también para extender silenciosamente el alcance del atacante a las profundidades de un sistema comprometido. Uno de los ejemplos más recientes es StreamSpy, un troyano multietapa vinculado al grupo Patchwork (APT-Q-36). Su diseño modular, sus métodos de comunicación sigilosos y su amplio conjunto de funciones lo convierten en un grave problema de seguridad.

Tabla de contenido

Una puerta trasera furtiva con canales de comunicación avanzados

StreamSpy destaca por utilizar tanto WebSocket como HTTP para comunicarse con su servidor de comandos. Los canales WebSocket transmiten instrucciones y resultados al atacante casi en tiempo real, mientras que HTTP gestiona transferencias de datos más grandes, como archivos subidos o descargados. Esto es similar al comportamiento observado en el descargador de Spyder, lo que sugiere técnicas de desarrollo compartidas o una evolución de las herramientas existentes.

Antes de ejecutar cualquier acción maliciosa, el troyano desbloquea un conjunto de valores de configuración integrados. Estos valores guían su comportamiento de comunicación, proporcionan parámetros de identidad y definen los métodos de persistencia que utilizará para sobrevivir a los reinicios del sistema.

Perfiles del sistema e identificación de víctimas

Una vez activo, StreamSpy realiza un análisis exhaustivo del sistema infectado. Recopila metadatos del host, como el nombre del dispositivo, el usuario actual, la versión del sistema operativo, las herramientas antivirus instaladas, los identificadores de hardware y otros detalles del entorno. A partir de esta información, crea un identificador único de la víctima y lo envía al servidor del atacante, lo que permite a los operadores rastrear infecciones individuales dentro de su campaña.

Para garantizar que se inicie automáticamente, el troyano instala mecanismos de persistencia utilizando tareas programadas, claves de ejecución del registro o accesos directos de inicio.

Una amplia gama de comandos remotos

StreamSpy admite un amplio conjunto de comandos que permite a los atacantes interactuar con un entorno infectado de forma flexible y altamente invasiva. Entre sus características más dañinas se encuentran:

- Capacidades de ejecución e implementación

- Ejecutar comandos arbitrarios con cmd.exe o PowerShell, otorgando control total de las funciones del sistema

- Descargar y ejecutar cargas útiles adicionales, incluidos archivos ZIP cifrados que descifra e implementa localmente

- Operaciones de archivos y enumeración de dispositivos

- Cargar o exfiltrar archivos hacia o desde la máquina comprometida

- Cambiar el nombre o eliminar archivos para ocultar actividad o preparar etapas de seguimiento

- Inspeccionar todos los dispositivos de almacenamiento conectados, incluida la capacidad, el sistema de archivos y los atributos de la unidad extraíble

Estas características hacen de StreamSpy una herramienta eficaz para el espionaje, el movimiento lateral, el robo de datos y el acceso a largo plazo.

Entrega a través de un archivo ZIP engañoso

Los investigadores han confirmado que StreamSpy se propaga mediante archivos ZIP maliciosos. Un caso conocido involucró un archivo llamado 'OPS-VII-SIR.zip' alojado en un servidor externo. El archivo contenía:

- El ejecutable de StreamSpy disfrazado con un ícono estilo PDF

- Se agregaron documentos PDF legítimos para que el archivo parezca inofensivo

Esta técnica se basa en la ingeniería social. Un usuario abre el archivo, ve documentos que parecen legítimos y, sin saberlo, ejecuta el malware camuflado. El archivo señuelo inicial podría distribuirse a través de diversos canales, como sitios web fraudulentos, correos electrónicos falsos, anuncios maliciosos, mensajes directos o publicaciones en redes sociales.

Una amenaza grave que requiere eliminación inmediata

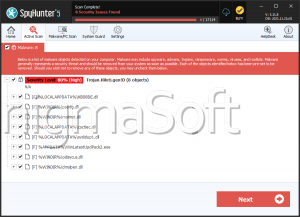

Gracias a sus amplias capacidades, StreamSpy permite a los atacantes extraer datos confidenciales, distribuir malware, interferir con archivos y, potencialmente, secuestrar cuentas o identidades. Su presencia en un dispositivo expone a las víctimas a riesgos significativos, como pérdidas financieras y una mayor vulnerabilidad. Si se detecta, debe eliminarse de inmediato mediante herramientas de seguridad fiables y procedimientos exhaustivos de limpieza del sistema.

Es fundamental mantenerse alerta ante archivos sospechosos, archivos ZIP inesperados y comunicaciones no solicitadas. A medida que amenazas como StreamSpy se vuelven cada vez más convincentes, la concientización del usuario sigue siendo una de las defensas más efectivas.