El sistema ha marcado mensajes debido a violaciones de seguridad (estafa por correo electrónico)

La estafa de correo electrónico "El sistema ha marcado mensajes debido a violaciones de seguridad" es una campaña de spam engañosa diseñada para engañar a los destinatarios y que revelen información confidencial. A primera vista, estos correos electrónicos pueden parecer legítimos, pero no están asociados de ninguna manera con ninguna empresa, organización o proveedor de servicios genuino. En realidad, son intentos de phishing cuidadosamente diseñados dirigidos a usuarios desprevenidos.

Tabla de contenido

Cómo funciona la estafa

Los correos electrónicos fraudulentos suelen incluir asuntos como "Alerta: Los correos entrantes están retenidos" o similares. El mensaje afirma que tres correos entrantes han sido puestos en cuarentena debido a validaciones de seguridad y están pendientes de revisión. Para manipular aún más al objetivo, el correo electrónico puede incluso incluir asuntos falsos como "Transferencia bancaria", "Pago" y "Factura".

Estas afirmaciones son falsas. En realidad, la notificación está diseñada para redirigir a los destinatarios a un sitio web de phishing camuflado en una página de inicio de sesión. Si los usuarios intentan iniciar sesión, sus credenciales son capturadas y reenviadas directamente a los ciberdelincuentes.

¿Por qué esta estafa es tan peligrosa?

Una vez que los atacantes obtienen acceso a una cuenta de correo electrónico, pueden explotarla de diversas maneras. Estos abusos van desde el robo de identidad personal hasta el fraude financiero. Las cuentas robadas también pueden utilizarse para atacar a los contactos de la víctima, difundiendo estafas o malware en el proceso. Las posibles consecuencias podrían ser:

- Pérdida de acceso a cuentas personales, comerciales o financieras

- Robo de identidad, incluida la suplantación de identidad en redes sociales y aplicaciones de mensajería

- Solicitudes no autorizadas de préstamos, donaciones o pagos enviados a amigos y colegas

- Distribución de malware adicional o enlaces de phishing a través de la cuenta secuestrada

Más allá de las credenciales: riesgos más amplios del correo no deseado

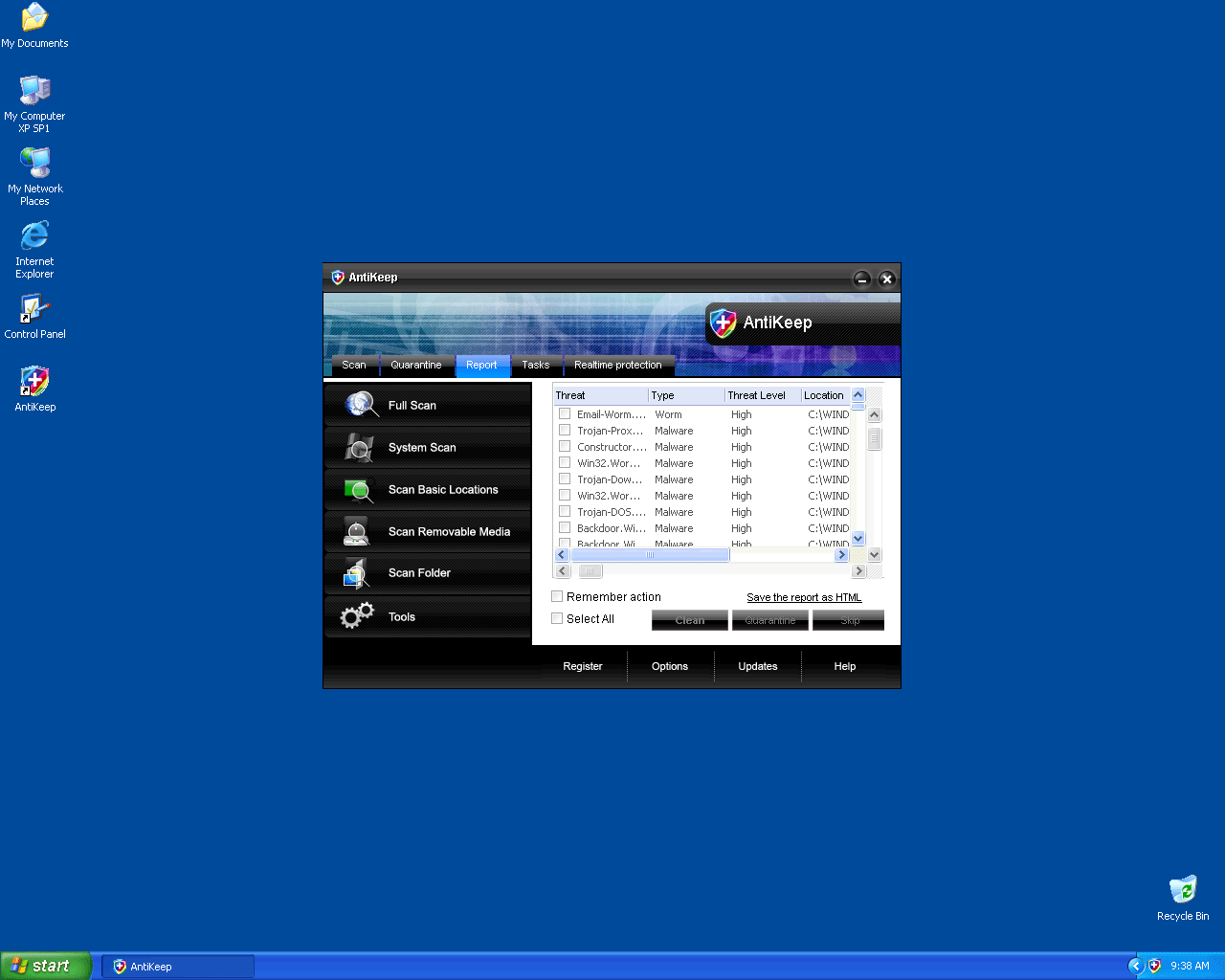

El phishing es solo una táctica. Este tipo de campañas de spam también pueden intentar recopilar información personal identificable o detalles financieros. En muchos casos, el spam sirve como canal de distribución de malware. Los delincuentes suelen adjuntar o enlazar archivos dañinos en sus mensajes, como:

- Documentos (por ejemplo, Microsoft Office, OneNote, PDF)

- Archivos ejecutables (por ejemplo, EXE, RUN)

- Archivos (por ejemplo, ZIP, RAR)

- Scripts (por ejemplo, JavaScript)

Abrir estos archivos puede iniciar una cadena de infección que instala software malicioso. Algunos formatos requieren pasos adicionales por parte del usuario, como habilitar macros en documentos de Office o hacer clic en enlaces incrustados en archivos de OneNote.

Señales de advertencia a las que hay que prestar atención

Aunque algunas personas asumen que todo el spam está plagado de errores gramaticales, muchas campañas de phishing modernas son sofisticadas y refinadas. Pueden parecer de marca convincente, incluso imitando a proveedores de servicios o autoridades de confianza. Por ello, es fundamental que los usuarios permanezcan atentos y verifiquen la autenticidad de cualquier mensaje inesperado, especialmente aquellos que instan a una acción inmediata.

Qué hacer si usted es víctima

Si ya ha enviado sus credenciales de inicio de sesión a una página de phishing, es fundamental actuar de inmediato. Cambie las contraseñas de todas las cuentas afectadas y notifique a los equipos de soporte oficiales de esos servicios. Esto reduce la posibilidad de nuevos abusos y ayuda a proteger las cuentas vinculadas.

Reflexiones finales

La estafa por correo electrónico "El sistema ha marcado mensajes debido a violaciones de seguridad" es un claro recordatorio de hasta qué punto son capaces de llegar los ciberdelincuentes para engañar a los usuarios y conseguir que proporcionen datos confidenciales. Al difundir alertas convincentes, pero falsas, los atacantes intentan generar respuestas de pánico que comprometen la privacidad, las finanzas e incluso la reputación. Mantenerse cauteloso, verificar los mensajes sospechosos y proteger las cuentas siguen siendo las mejores defensas contra este tipo de estafas.