Troyano bancario Water Saci

Las operaciones cibercriminales siguen evolucionando, y el actor brasileño de amenazas Water Saci ha demostrado un notable avance en sofisticación. Campañas recientes aprovechan cadenas de infección multicapa mediante archivos HTA, PDF y WhatsApp para propagar un troyano bancario, atacando a usuarios brasileños con una eficiencia sin precedentes.

Tabla de contenido

Cadena de ataque multiformato: de PowerShell a Python

La última ola marca un cambio significativo en las tácticas de Water Saci. Anteriormente dependiente de PowerShell, el actor de amenazas ahora emplea una variante basada en Python que propaga malware de forma similar a un gusano a través de WhatsApp Web.

Los elementos clave de esta cadena de ataque mejorada incluyen:

Señuelos PDF : las víctimas reciben archivos PDF que les indican que actualicen Adobe Reader haciendo clic en un enlace malicioso.

Archivos HTA : cuando se ejecutan, estos archivos ejecutan scripts de Visual Basic que lanzan comandos de PowerShell para obtener cargas útiles, incluido un instalador MSI para el troyano y el script de Python responsable de la propagación de WhatsApp.

Este enfoque multiformato demuestra cómo Water Saci ha estratificado sus mecanismos de ataque, probablemente utilizando IA o herramientas automatizadas para traducir scripts de PowerShell a Python. Esto aumenta la compatibilidad, la velocidad, la resiliencia y la facilidad de mantenimiento de la distribución del malware.

Instalador MSI y cargador de troyanos basado en AutoIt

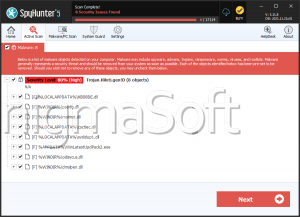

El instalador MSI sirve como mecanismo de distribución del troyano bancario. Su script AutoIt realiza varias funciones críticas:

- Asegura que solo se esté ejecutando una instancia del troyano verificando si hay un archivo marcador (executed.dat) y notificando a un servidor controlado por el atacante.

- Verifica la configuración de idioma del sistema (portugués-Brasil) antes de escanear en busca de archivos y aplicaciones relacionados con la banca, incluidos Bradesco, Varsovia, Topaz OFD, Sicoob e Itaú.

- Busca en el historial de Google Chrome visitas a los principales bancos brasileños: Santander, Banco do Brasil, Caixa Econômica Federal, Sicredi y Bradesco.

El cargador utiliza el vaciado de procesos y la carga intermedia de archivos PE mediante archivos TDA/DMP para inyectar el troyano en la memoria, logrando sigilo y persistencia. Si el proceso del troyano se termina, se reinyecta automáticamente cuando la víctima accede a un sitio web bancario.

Funcionalidad del troyano: reconocimiento agresivo y robo de credenciales

El troyano de Water Saci exhibe capacidades avanzadas de monitoreo, control y robo de datos, incluyendo:

- Monitoreo de títulos de ventanas para detectar plataformas bancarias o de criptomonedas.

- Cierre forzado del navegador para reabrir sitios bajo control del atacante.

- Reconocimiento de host y sistema mediante consultas WMI.

- Modificaciones del registro para persistencia.

- Comunicación C2 para control remoto.

- Las operaciones admitidas incluyen:

- Envío de información del sistema

- Captura de teclado y pantalla

- Simulación de la actividad del ratón

- Operaciones de archivos (carga/descarga)

- Enumeración de ventanas

- Creación de superposiciones bancarias falsas

Esta funcionalidad refleja a los troyanos bancarios centrados en LATAM como Casbaneiro, lo que refleja una continuidad estructural y de comportamiento al tiempo que emplea mecanismos de entrega más avanzados.

Propagación de WhatsApp basada en Python

Una innovación notable en la campaña es el script de Python que propaga el malware a través de WhatsApp Web mediante la herramienta de automatización del navegador Selenium. La evidencia sugiere que Water Saci podría haber empleado grandes modelos de lenguaje o herramientas de traducción de código para migrar la lógica de propagación original de PowerShell a Python. Las salidas de consola incluso incluyen emojis, lo que resalta la sofisticación del nuevo script.

Al explotar la confianza y el alcance de WhatsApp, Water Saci puede autopropagar malware a escala, eludiendo las defensas tradicionales y comprometiendo rápidamente a las víctimas.

Conclusión: Una nueva era de ciberamenazas basadas en mensajería

La campaña Water Saci destaca una tendencia creciente: los ciberdelincuentes utilizan plataformas legítimas como WhatsApp como arma para distribuir malware complejo. Al combinar ingeniería social, desarrollo de scripts asistido por IA y distribución de malware en varias etapas, los cibercriminales pueden mantener infecciones persistentes con troyanos bancarios mientras evaden los controles de seguridad convencionales.

Este caso subraya la necesidad de una mayor vigilancia, una protección robusta de los puntos finales y una mayor concienciación de los usuarios, especialmente en regiones como Brasil, donde las plataformas de mensajería desempeñan un papel central en la comunicación diaria.