Estafa por correo electrónico que requiere reconfirmación de acceso a su cuenta

Las campañas de phishing siguen siendo una de las amenazas en línea más persistentes y dañinas. Se aprovechan de la confianza humana en lugar de las fallas técnicas, engañando a los usuarios para que proporcionen voluntariamente información confidencial. Una de estas estrategias activas es la estafa por correo electrónico "Su acceso a la cuenta necesita reconfirmación", que se disfraza de una medida urgente de seguridad de la cuenta, pero en realidad está diseñada para obtener los datos de inicio de sesión de las víctimas.

Falsas promesas de 'reconfirmación de cuenta'

La estafa suele llegar con asuntos como "POR FAVOR, RECONFIRME EL ACCESO" (aunque la redacción exacta varía). El correo electrónico afirma que la cuenta del destinatario requiere una reconfirmación debido a un periodo de inactividad detectado. Lo presenta como parte de un "mantenimiento rutinario" para garantizar la seguridad continua de la cuenta. En realidad, estas afirmaciones son completamente falsas.

Es importante destacar que estos correos electrónicos no están asociados con ninguna empresa, organización ni proveedor de servicios legítimos. Forman parte de una operación fraudulenta diseñada exclusivamente para comprometer datos personales y financieros.

Cómo funciona la estafa tras bastidores

Los destinatarios son redirigidos a un sitio web de phishing que imita una página de inicio de sesión de correo electrónico genuina. Cualquier credencial ingresada se envía automáticamente a los ciberdelincuentes. Con este acceso, los atacantes no solo pueden tomar el control de la cuenta de correo electrónico objetivo, sino también explotar las plataformas conectadas. Una sola bandeja de entrada comprometida puede ser la puerta de entrada para fraude financiero, robo de identidad e incluso la proliferación de malware.

¿Por qué son tan peligrosas las credenciales robadas?

Una vez robados los datos de inicio de sesión, los estafadores tienen múltiples vías para abusar de ellos. Algunos casos comunes de uso indebido incluyen:

- Toma de control de cuentas en redes sociales, plataformas de comercio electrónico, aplicaciones de mensajería y servicios de banca en línea.

- Realizar compras fraudulentas o transacciones no autorizadas a través de cuentas financieras secuestradas.

- Hacerse pasar por la víctima para solicitar préstamos o donaciones a amigos, compañeros o seguidores.

- Propagación de malware al compartir archivos adjuntos o enlaces maliciosos desde la cuenta comprometida.

Tipos de datos que los ciberdelincuentes más atacan

Campañas de phishing como ésta tienen como objetivo recopilar:

- Credenciales de inicio de sesión de la cuenta (nombres de usuario, contraseñas).

- Información de identificación personal (nombres, direcciones, números de teléfono).

- Datos financieros (detalles de tarjetas de crédito, credenciales bancarias en línea, acceso a billetera digital).

Esta información es muy valiosa para cometer fraudes, llevar a cabo robos de identidad o vender en mercados clandestinos.

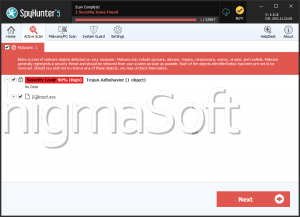

Riesgos de malware distribuidos a través del spam

Además del robo de credenciales, las campañas de spam también sirven como vehículo para la distribución de malware. Los archivos maliciosos suelen adjuntarse directamente a los correos electrónicos o ofrecerse como enlaces de descarga. Pueden presentarse en formatos como:

- Archivos (ZIP, RAR).

- Ejecutables (.exe, .run).

- Documentos (PDF, Microsoft Office, Microsoft OneNote).

- Scripts (JavaScript, archivos por lotes).

En muchos casos, al abrir el archivo se instala el malware. En otras ocasiones, se requiere interacción adicional, por ejemplo, habilitar macros en archivos de Office o hacer clic en contenido incrustado en documentos de OneNote.

Qué hacer si usted cayó en la estafa

Si ingresó sus credenciales en la página de phishing, actúe rápidamente:

- Cambie inmediatamente las contraseñas de la cuenta expuesta y de cualquier otra cuenta que utilice los mismos datos de inicio de sesión o similares.

- Comuníquese con el servicio de soporte oficial de la plataforma afectada para proteger su cuenta.

- Supervise de cerca las cuentas vinculadas y la actividad financiera para detectar comportamientos sospechosos.

Reflexiones finales

Los correos electrónicos "Su acceso a la cuenta necesita reconfirmación" están cuidadosamente redactados para infundir urgencia y bajar la guardia de los usuarios. Al recordar que los proveedores de servicios legítimos no exigirán acciones sensibles mediante correos electrónicos no solicitados, los usuarios pueden evitar ser víctimas. Desconfíe de las solicitudes repentinas de inicio de sesión, confirmación o reconfirmación de cuentas; a menudo no son más que una trampa para robar sus datos.