Ransomware Zollo

Las amenazas de malware siguen evolucionando en sofisticación, lo que convierte la protección de dispositivos en una prioridad fundamental tanto para particulares como para organizaciones. Los ataques de ransomware, en particular, pueden causar graves interrupciones operativas, pérdidas económicas y la exposición de datos confidenciales. Una amenaza detectada recientemente es Zollo Ransomware, un programa malicioso diseñado para cifrar archivos y extorsionar a las víctimas. Comprender cómo funciona esta amenaza y cómo se propaga es esencial para fortalecer las defensas contra ataques similares.

Tabla de contenido

El surgimiento del ransomware Zollo

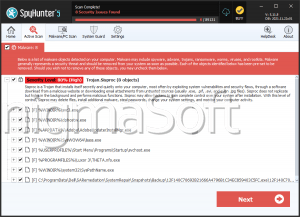

El ransomware Zollo ha sido identificado como una variante de la familia de ransomware MedusaLocker. Al igual que otros miembros de esta familia, está diseñado para infiltrarse en los sistemas, cifrar archivos valiosos y presionar a las víctimas para que paguen un rescate a cambio del descifrado.

Una vez ejecutado en un dispositivo comprometido, el malware escanea el sistema en busca de archivos accesibles y los cifra utilizando algoritmos criptográficos robustos. Tras el cifrado, el ransomware modifica los nombres de los archivos añadiéndoles una extensión distintiva como '.zollo6'. Por ejemplo:

- 1.png se convierte en 1.png.zollo6

- 2.pdf se convierte en 2.pdf.zollo6

El número en la extensión puede variar, pero el resultado es el mismo: los archivos cifrados se vuelven inaccesibles para el usuario. Además de bloquear los archivos, el ransomware modifica el fondo de pantalla del sistema y coloca una nota de rescate en el dispositivo titulada "READ_NOTE.html".

Métodos de cifrado y el mensaje de rescate

La nota de rescate dejada por los atacantes afirma que los archivos fueron protegidos mediante una combinación de cifrado RSA y AES, métodos criptográficos comúnmente utilizados en operaciones de ransomware modernas. Según la nota, cualquier intento de restaurar, renombrar o modificar los archivos cifrados puede provocar daños permanentes en los datos.

Los atacantes insisten en que ningún software disponible públicamente puede recuperar los archivos y afirman que solo su herramienta de descifrado patentada puede restablecer el acceso. Se indica a las víctimas que se pongan en contacto con los operadores a través de las direcciones de correo electrónico proporcionadas:

- recuperación1@salamati.vip

- recuperación1@amniyat.xyz

El mensaje también introduce un elemento de presión de tiempo: se advierte a las víctimas de que la cantidad del rescate aumentará si no se establece contacto en un plazo de 72 horas.

Robo de datos y tácticas de doble extorsión

Una característica particularmente preocupante de esta variante de ransomware es la afirmación de que se robaron datos confidenciales antes del cifrado. Los atacantes aseguran que esta información está almacenada en un servidor privado bajo su control.

Según el mensaje de rescate, el pago conllevará la eliminación de los datos robados de sus servidores. Si no se paga el rescate, los operadores amenazan con publicar o vender la información. Esta estrategia, conocida como doble extorsión, aumenta la presión sobre las víctimas al combinar el cifrado de datos con el riesgo de que estos se hagan públicos.

Incluso cuando las víctimas acceden a pagar el rescate, no hay garantía de que los atacantes proporcionen una herramienta de descifrado funcional o eliminen la información robada. Por este motivo, los profesionales de la ciberseguridad generalmente desaconsejan el pago del rescate.

Cómo se propaga el ransomware Zollo

Las campañas de ransomware suelen recurrir al engaño y la ingeniería social para infiltrarse en los sistemas. Los atacantes a menudo disfrazan los archivos maliciosos como archivos legítimos para engañar a los usuarios y lograr que los ejecuten.

Los vectores de infección comunes incluyen:

- Archivos adjuntos o enlaces maliciosos incrustados en correos electrónicos de phishing.

- Alertas falsas de soporte técnico diseñadas para engañar a las víctimas y que descarguen malware.

- Software pirateado, generadores de claves no oficiales y aplicaciones pirateadas.

- Software obsoleto con vulnerabilidades sin parchear.

- Sitios web comprometidos, anuncios maliciosos y redes de intercambio de archivos entre pares.

- Descargadores de terceros o unidades USB infectadas

Una vez lanzado, el ransomware comienza a cifrar los archivos de inmediato y puede intentar propagarse a través de los sistemas conectados dentro de la misma red.

Desafíos de recuperación y respuesta ante incidentes

Tras el cifrado, las víctimas normalmente no pueden abrir los archivos afectados sin la clave de descifrado de los atacantes. La recuperación solo es posible en determinadas circunstancias, sobre todo cuando existen copias de seguridad seguras que no estaban conectadas al sistema infectado durante el ataque.

Es fundamental eliminar el ransomware inmediatamente después de detectarlo. Si el malware permanece activo en un dispositivo, puede seguir cifrando archivos adicionales o intentar propagarse a otros equipos de la red. Por lo tanto, aislar rápidamente el sistema infectado puede limitar los daños y evitar una mayor propagación.

Prácticas de seguridad esenciales para prevenir el ransomware

Unos buenos hábitos de seguridad reducen significativamente la probabilidad de infección por amenazas como el ransomware Zollo. Una protección eficaz requiere una combinación de controles técnicos proactivos y un comportamiento prudente por parte del usuario.

Es fundamental actualizar periódicamente los sistemas operativos, las aplicaciones y las herramientas de seguridad, ya que muchas campañas de ransomware explotan vulnerabilidades en software obsoleto. Igualmente importante es el uso de soluciones antivirus o de protección de endpoints fiables, capaces de detectar comportamientos sospechosos.

Mantener copias de seguridad, ya sean sin conexión o en la nube, es una de las medidas de seguridad más eficaces. Estas copias deben almacenarse por separado del sistema principal para evitar que se cifren durante un ataque. En caso de infección, unas copias de seguridad limpias permiten restaurar los sistemas sin necesidad de pagar un rescate.

Los usuarios también deben tener precaución al abrir archivos adjuntos y descargar contenido de correo electrónico. Los archivos sospechosos, especialmente aquellos que indican urgencia o solicitan una acción inmediata, deben verificarse antes de abrirlos. Las organizaciones suelen reforzar esta protección mediante el filtrado de correo electrónico, el aislamiento de archivos adjuntos y la capacitación en seguridad informática.

La segmentación de la red puede reducir aún más el riesgo al limitar la propagación del ransomware una vez que ingresa a un entorno. Combinada con controles de acceso y sistemas de monitoreo, la segmentación ayuda a contener las infecciones antes de que afecten la infraestructura crítica.

Reflexiones finales

Las amenazas de ransomware, como Zollo Ransomware, ponen de manifiesto la importancia de adoptar medidas proactivas de ciberseguridad. Al cifrar archivos, amenazar con la exposición de datos y presionar a las víctimas con exigencias de rescate urgentes, los atacantes buscan forzar pagos rápidos.

Una estrategia de defensa por capas, que combine actualizaciones del sistema, copias de seguridad fiables, software de seguridad y prácticas de usuario prudentes, sigue siendo la forma más eficaz de mitigar estas amenazas. La detección temprana y la respuesta rápida pueden reducir drásticamente el impacto de los ataques de ransomware y proteger los datos valiosos de pérdidas irreversibles.