Ransomware Cloak

El panorama de amenazas cibernéticas en constante evolución exige vigilancia tanto por parte de los usuarios como de las organizaciones. El ransomware sigue siendo una de las formas más destructivas de extorsión digital, y el ransomware Cloak es un ejemplo especialmente preocupante. Comprender sus métodos de ataque, sus posibles consecuencias y las mejores prácticas de seguridad es esencial para minimizar el riesgo y evitar la pérdida de datos.

Tabla de contenido

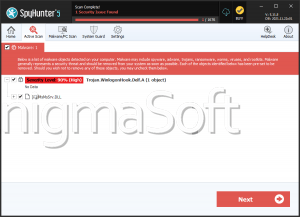

El ransomware Cloak: una amenaza digital silenciosa

El ransomware Cloak está diseñado para cifrar archivos en un sistema infectado, haciéndolos inaccesibles hasta que se pague un rescate. Una vez implementado, este programa amenazante agrega una extensión ".crYpt" a los archivos cifrados, alterando sus nombres. Por ejemplo, un archivo originalmente llamado "document.pdf" aparecería como "document.pdf.crYpt", lo que indica que ya no se puede utilizar.

Después de cifrar los archivos, Cloak deja una nota de rescate titulada "readme_for_unlock.txt". En este mensaje, los atacantes afirman que la única forma de recuperar los archivos afectados es comprándoles herramientas de descifrado con Bitcoin. Si bien no se revela el monto específico del rescate, la nota desalienta a las víctimas a buscar ayuda de las fuerzas del orden o de profesionales de la ciberseguridad, y amenaza con perder permanentemente los datos si lo hacen.

Un aspecto especialmente preocupante del ransomware Cloak es su conexión con un sitio web de filtración de datos, lo que sugiere que los datos recopilados pueden quedar expuestos en línea si la víctima no cumple con las exigencias del rescate. Sin embargo, no hay garantía de que el pago del rescate resulte en la recuperación de los archivos, ya que los cibercriminales son conocidos por no proporcionar las herramientas de descifrado prometidas incluso después de realizar el pago.

Cómo se propaga el ransomware Cloak

Cloak, al igual que muchas amenazas de ransomware, se basa en técnicas de distribución engañosas para infiltrarse en los sistemas. Los atacantes suelen emplear campañas de phishing y métodos de ingeniería social para engañar a los usuarios y lograr que ejecuten archivos maliciosos. Estos archivos pueden estar incrustados en archivos adjuntos de correo electrónico, camuflados como documentos legítimos o entregados a través de enlaces fraudulentos.

Otros métodos de infección estándar incluyen:

- Entrega basada en troyanos : malware oculto dentro de un software aparentemente legítimo que se ejecuta una vez instalado.

- Malvertising y descargas automáticas : anuncios maliciosos o sitios web comprometidos que activan silenciosamente descargas de malware.

- Actualizaciones de software falsas : avisos fraudulentos que instan a los usuarios a descargar e instalar actualizaciones para aplicaciones ampliamente utilizadas.

- Software pirateado y herramientas de crackeo : los activadores de software no autorizados a menudo contienen cargas útiles de ransomware ocultas.

- Medios extraíbles y propagación de red : algunas cepas de ransomware se propagan a través de redes locales o unidades externas, comprometiendo múltiples dispositivos conectados.

Incluso abrir un solo archivo comprometido puede ser suficiente para iniciar la cadena de infección, lo que enfatiza la importancia de tener un comportamiento cauteloso en línea.

El impacto devastador de un ataque de ransomware

Las consecuencias de un ataque de Cloak Ransomware van mucho más allá del cifrado de archivos. Las víctimas pueden experimentar:

- Pérdida de datos : sin un método de descifrado viable, los archivos personales y profesionales podrían quedar permanentemente inaccesibles.

- Daños financieros: si bien no se recomienda pagar el rescate, implica una pérdida monetaria y no hay garantía de restauración de los datos.

- Interrupción operativa : las empresas, instituciones y personas pueden enfrentar tiempos de inactividad que afecten la productividad y el flujo de trabajo.

- Riesgos de privacidad: La información confidencial podría filtrarse o venderse en mercados ilícitos si está vinculada al robo de datos.

Por estas razones, priorizar las medidas de seguridad preventivas es mucho más eficaz que abordar las consecuencias de un ataque.

Mejores prácticas de seguridad para prevenir infecciones de ransomware

La protección contra amenazas como Cloak Ransomware requiere un enfoque de seguridad de varias capas. La implementación de las prácticas que se describen a continuación puede reducir significativamente el riesgo de infección:

- Tenga cuidado con los correos electrónicos y los enlaces : evite abrir archivos adjuntos inesperados en los correos electrónicos o hacer clic en enlaces desconocidos, incluso si parecen legítimos. Los cibercriminales suelen hacerse pasar por organizaciones de confianza para engañar a los usuarios.

- Verifique las descargas y las fuentes : utilice sitios web oficiales y proveedores de confianza cuando descargue software. Evite las plataformas de intercambio entre pares y las fuentes de software gratuito no autorizadas.

- Habilitar actualizaciones automáticas de software : mantener los sistemas operativos, las aplicaciones y las herramientas de seguridad actualizados ayuda a corregir vulnerabilidades que los atacantes podrían explotar.

- Utilice contraseñas seguras y únicas : proteja las cuentas con contraseñas complejas y habilite la autenticación multifactor (MFA) siempre que sea posible para evitar el acceso no autorizado.

- Realice copias de seguridad periódicas de los datos importantes : mantenga copias de seguridad de los datos críticos en la nube o sin conexión. En caso de que se produzca un ataque de ransomware, las copias de seguridad pueden facilitar la recuperación sin tener que pagar el rescate.

- Restringir privilegios administrativos : limite los permisos de los usuarios para evitar instalaciones no autorizadas y modificaciones del sistema. Ejecutar un dispositivo con derechos de usuario estándar reduce las posibles superficies de ataque.

- Desconecte los dispositivos infectados inmediatamente : si se detecta ransomware, desconecte los dispositivos afectados de las redes y del almacenamiento externo para contener la propagación.

Reflexiones finales

El ransomware Cloak es un duro recordatorio de cómo los cibercriminales siguen perfeccionando sus tácticas para explotar a los usuarios desprevenidos. Si bien ninguna estrategia de seguridad garantiza una inmunidad absoluta, la adopción de medidas de ciberseguridad dinámicas puede ayudar a mitigar los riesgos y proteger los activos digitales. Los usuarios y las organizaciones deben permanecer alertas, mantenerse informados sobre las amenazas emergentes e implementar medidas defensivas sólidas para evitar ser víctimas de ataques de ransomware.