Dharma ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Popularity Rank: | 20,339 |

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 26,331 |

| Visto por primera vez: | November 17, 2016 |

| Ultima vez visto: | October 24, 2025 |

| SO(s) afectados: | Windows |

El Dharma Ransomware es un troyano ransomware de cifrado que se utiliza para extorsionar a los usuarios de computadoras. Ha habido numerosas computadoras en todo el mundo que han sido infectadas por Dharma Ransomware. El Dharma Ransomware parece apuntar solo a los directorios dentro del directorio de Usuarios en Windows, con archivos cifrados que reciben el sufijo [bitcoin143@india.com] .dharma agregado al final de cada nombre de archivo. Las variantes del Dharma Ransomware a veces no tendrán una nota de rescate. Dharma Ransomware no impide que la computadora afectada funcione correctamente, pero cada vez que se agrega un archivo a los directorios de destino, se cifrará a menos que se elimine la infección de Dharma Ransomware.

Tabla de contenido

El Dharma Ransomware puede cambiar su nombre

Algunos usuarios de computadoras han informado que el archivo que se usa para entregar Dharma Ransomware también puede llamarse 'skanda.exe', aunque esto depende de la variante que se use en el ataque. Una vez que Dharma Ransomware haya cifrado un archivo, las aplicaciones de la víctima ya no podrán leerlo hasta que lo descifren. Desafortunadamente, para descifrar los archivos que se han visto afectados por Dharma Ransomware, es necesario tener la clave de descifrado, que las personas responsables de Dharma Ransomware guardarán hasta que la víctima pague un rescate. Una variante diferente de Dharma Ransomware está contenida en una carpeta llamada 'opFirlma', que contenía la aplicación 'plinck.exe'. Es muy probable que se generen de forma aleatoria. Algunas variantes del Dharma Ransomware incluirán una nota de rescate contenida en un archivo de texto llamado 'README.txt', que entregará el siguiente mensaje:

'¡ATENCIÓN!

Por el momento, su sistema no está protegido.

Podemos arreglarlo y restaurar archivos.

Para restaurar el sistema, escriba en esta dirección:

bitcoin143@india.com '

Cómo funciona la infección por ransomware Dharma

Los analistas de seguridad de PC sospechan que Dharma Ransomware es una de las muchas variantes de la infame familia Crysis Ransomware , que fue responsable de numerosos ataques desde el verano de 2016. Dharma Ransomware y sus variantes parecen distribuirse utilizando archivos adjuntos de correo electrónico corruptos que a menudo explotan vulnerabilidades en macros en la computadora de la víctima. Es posible que Dharma Ransomware todavía esté en desarrollo, ya que algunas muestras de Dharma Ransomware parecen estar incompletas y, a menudo, no contienen notas de rescate u otras funciones básicas de estos ataques. La infección de Dharma Ransomware es bastante típica de estos ataques de ransomware de cifrado. El Dharma Ransomware utiliza el cifrado AES-256 para hacerse cargo de los datos de la víctima, evitando que los usuarios de computadoras accedan a sus archivos. Los ataques de Dharma Ransomware se dirigirán a los siguientes directorios:

- % UserProfile% \ Desktop

- % UserProfile% \ Descargas

- % UserProfile% \ Documentos

- % UserProfile% \ Imágenes

- % UserProfile% \ Música

- % UserProfile% \ Videos

Lidiando con Dharma Ransomware

Los analistas de seguridad de PC recomiendan encarecidamente a los usuarios de computadoras que no paguen el rescate de Dharma Ransomware. Es muy poco probable que las personas responsables de Dharma Ransomware proporcionen los medios para descifrar los archivos infectados, especialmente en el caso de Dharma Ransomware, donde claramente todavía está en desarrollo. De hecho, es igualmente probable que las personas responsables del ataque de Dharma Ransomware simplemente le pidan a la víctima que pague más dinero o simplemente ignoren las solicitudes de la víctima.

Como ocurre con la mayoría de los troyanos de ransomware de cifrado, la mejor solución al ataque es tomar medidas para establecer un buen sistema de copia de seguridad. De esta manera, los usuarios de computadoras pueden recuperarse de un ataque de Dharma Ransomware restaurando sus archivos desde la copia de respaldo, sin necesidad de pagar el rescate. De hecho, si tener copias de seguridad de archivos se convierte en una práctica habitual y generalizada, es probable que los ataques como Dharma Ransomware dejen de existir, ya que las personas responsables de estas amenazas ya no tendrán forma de obligar a los usuarios de computadoras a pagar el rescate para recuperar el acceso a sus propios archivos. Los analistas de malware también aconsejan a los usuarios de computadoras que tengan cuidado al manejar los correos electrónicos, ya que Dharma Ransomware puede propagarse a través de archivos adjuntos de correo electrónico corruptos.

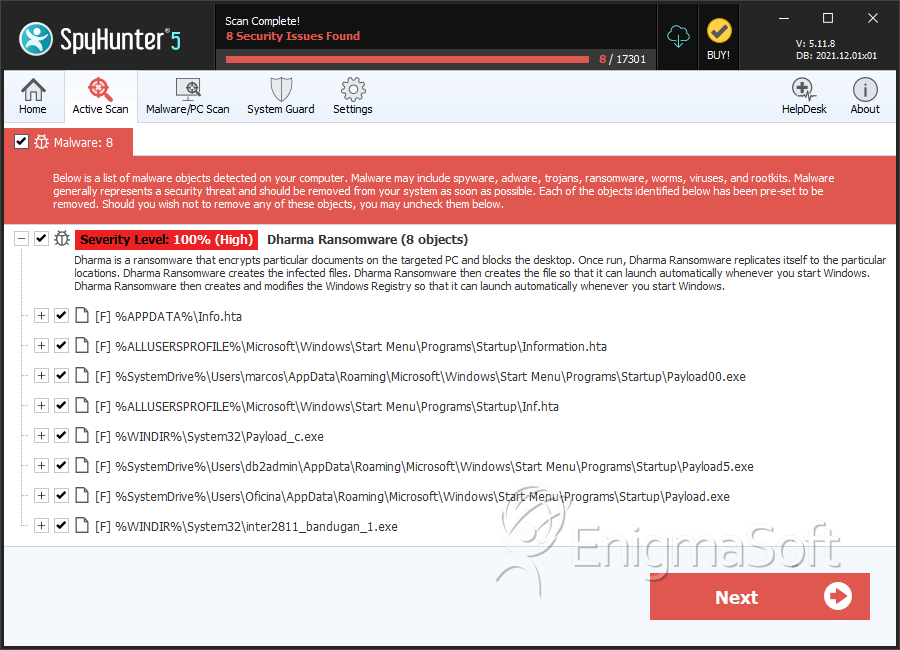

SpyHunter detecta y elimina Dharma ransomware

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | Payload00.exe | faccdfb32516a9c2dbe714a73712b764 | 104 |

| 2. | Information.hta | 16ccedd463222fbfa8b7e2678d892a7c | 51 |

| 3. | Inf.hta | 1bf867566ccfc201dcf9688a9a21d80b | 46 |

| 4. | Payload5.exe | b097e84cd3abd15f564f1e0b77cb2d50 | 26 |

| 5. | inter2811_bandugan_1.exe | 703c42e5456731444cf68cc27fdfbe96 | 24 |

| 6. | explorer.exe | 674bfb3719ce1b9d30dd906c20251090 | 22 |

| 7. | setap28.exe | 1e1bf7697917466739cb5d8c9b31f7d3 | 19 |

| 8. | Payload(1)_c.exe | 7fb036338464c8dcf226c8b269227b65 | 17 |

| 9. | Payload2.exe | a9f94a2a8501bf15d8ac1eef95cce3e4 | 16 |

| 10. | Payload0.exe | 17bf92deca1953c6ebf2aafb5bf8ebf1 | 15 |

| 11. | Info.hta | 6dddb8c4f20b570a0200beca9bb1f7f2 | 12 |

| 12. | payload.exe | d1487253cee49b68aebae1481e34f8fd | 11 |

| 13. | setap30.exe | eb39803ca6b4540d3001562e07e30ed7 | 10 |

| 14. | setap2.exe | b57d4e839a2f367c64c93ac0860c933c | 10 |

| 15. | Payload31.exe | db2a372dfcaa0dbba4aaff2eaeb5e516 | 9 |

| 16. | Payload30.exe | f6fafa7b9508f9f03ed6c8e4f43f3bb4 | 8 |

| 17. | Payload12.exe | d8f6ff36e853b4ea86b7d8b771ea2a89 | 8 |

| 18. | payload_CHKS26_c.exe | 52d740c82f8d0437cf877d688c7a91a7 | 8 |

| 19. | Payloadn_c.exe | 8d88bb7595cc40e311740c9487684020 | 7 |

| 20. | Payload03.exe | cdc19024a2e99c62987dc2c29b7c4322 | 7 |

| 21. | setap00.exe | 5c2fda3a416193055cc02a6cc6876ca7 | 3 |

| 22. | 1801.exe | 44d550f8ac8711121fe76400727176df | 3 |

| 23. | setap_c.exe | 72ec9b3d1079d3236481a626295a9bb6 | 1 |