Malware DynoWiper

En la última semana de diciembre de 2025, el grupo de hackers ruso, conocido como Sandworm, fue atribuido a lo que se ha descrito como el mayor intento de ciberataque jamás registrado contra el sistema eléctrico de Polonia. El incidente tuvo lugar a finales del año y fue reconocido públicamente por las autoridades nacionales como el ataque más intenso a la infraestructura energética del país en años.

A pesar de la magnitud y la sofisticación de la operación, el ataque no tuvo éxito. El ministro de Energía de Polonia, Milosz Motyka, confirmó que no se observó ninguna interrupción del suministro eléctrico.

Tabla de contenido

Infraestructura crítica bajo fuego digital directo

Los ataques, detectados los días 29 y 30 de diciembre de 2025, se dirigieron a dos plantas de cogeneración (CHP) y a un sistema encargado de gestionar la electricidad generada a partir de fuentes renovables, como aerogeneradores y parques fotovoltaicos. Las fuerzas militares del ciberespacio calificaron la actividad como la cibercampaña hostil más potente contra la infraestructura energética polaca de los últimos tiempos.

Los investigadores que analizaron el incidente no encontraron evidencia de que el intento de sabotaje lograra algún impacto operativo.

DynoWiper surge como una nueva herramienta destructiva

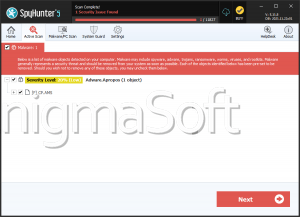

Según un informe publicado recientemente por especialistas en seguridad informática, la operación involucró un malware de borrado no documentado previamente llamado DynoWiper, también identificado como Win32/KillFiles.NMO. La atribución a Sandworm se basa en coincidencias técnicas y de comportamiento con campañas destructivas anteriores vinculadas al mismo adversario, en particular las llevadas a cabo tras la invasión rusa a gran escala de Ucrania en febrero de 2022.

El limpiador se implementó como parte de un intento coordinado para interrumpir el sector energético de Polonia, lo que indica una inversión continua por parte del actor de amenazas en herramientas especialmente diseñadas para el sabotaje de infraestructura.

Respuesta gubernamental y contramedidas regulatorias

Las autoridades polacas declararon que todos los indicadores apuntan a grupos directamente vinculados a servicios rusos. En respuesta, el gobierno está preparando medidas de seguridad adicionales, incluyendo el avance de la legislación clave en ciberseguridad. Se espera que las medidas previstas impongan requisitos más estrictos para la gestión de riesgos, la protección de los sistemas de tecnología de la información (TI) y de tecnología operativa (TO), y la gestión de incidentes cibernéticos que afecten a servicios críticos.

Una fecha simbólica con resonancia histórica

El momento de la actividad tuvo una importancia especial. El intento de intrusión en la red eléctrica polaca coincidió con el décimo aniversario del emblemático ataque de Sandworm a la red eléctrica de Ucrania en diciembre de 2015. Esta campaña anterior aprovechó el malware BlackEnergy para implementar un componente destructivo conocido como KillDisk, provocando cortes de electricidad de cuatro a seis horas de duración y dejando sin electricidad a aproximadamente 230.000 residentes de la región de Ivano-Frankivsk.

Una década de disrupción persistente

Sandworm cuenta con una larga trayectoria atacando infraestructuras críticas, especialmente en Ucrania. Diez años después del apagón de 2015, el grupo continúa persiguiendo objetivos disruptivos en múltiples sectores.

En junio de 2025, investigadores revelaron que una organización ucraniana de infraestructura crítica había sido atacada por un malware de borrado de datos nunca antes visto, denominado PathWiper, que mostraba similitudes funcionales con HermeticWiper, otra herramienta asociada a Sandworm. Ese mismo año, también se observó que el grupo implementaba otras familias de malware destructivo, como ZEROLOT y Sting, dentro de la red de una universidad ucraniana, a lo que siguió una oleada más amplia de ataques de borrado de datos contra entidades del gobierno ucraniano, así como de los sectores energético, logístico y de cereales, entre junio y septiembre de 2025.

Implicaciones estratégicas para la defensa del sector energético

El intento de intrusión en el ecosistema energético de Polonia refuerza la idea de que Sandworm sigue centrado en operaciones cibernéticas capaces de tener consecuencias en el mundo físico. La aparición de DynoWiper, junto con un creciente catálogo de limpiadores, pone de relieve la continua evolución del malware destructivo y subraya la urgencia de que los proveedores de energía refuercen la resiliencia, la monitorización y los mecanismos de respuesta coordinada en los entornos de TI y OT.