Ransomware de inmigración

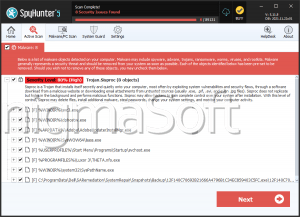

Proteger los dispositivos personales y organizacionales del malware se ha convertido en un requisito fundamental en el entorno digital moderno. Las ciberamenazas siguen evolucionando en sofisticación, a menudo atacando tanto a individuos como a empresas con técnicas diseñadas para cifrar datos, interrumpir operaciones y extorsionar a las víctimas. Entre estas amenazas, el ransomware sigue siendo una de las categorías de software malicioso más dañinas. La familia Immigration Ransomware representa un ejemplo reciente de cómo los atacantes explotan las vulnerabilidades del sistema, cifran archivos valiosos y presionan a las víctimas para que paguen por la recuperación.

Tabla de contenido

Una mirada más de cerca al ransomware de inmigración

El ransomware Immigration se clasifica como una amenaza de malware que cifra archivos. Tras ejecutarse en un sistema comprometido, inicia un proceso que busca archivos accesibles y los cifra. Durante este proceso, el malware modifica los nombres de los archivos afectados añadiendo la extensión ".eimmigration".

Por ejemplo, archivos como "1.png" se convierten en "1.png.eimmigration", mientras que "2.pdf" se renombra como "2.pdf.eimmigration". Estas modificaciones indican que el contenido del archivo se ha cifrado y ya no es accesible en su estado normal. Las víctimas que intenten abrir los archivos descubrirán que las aplicaciones estándar ya no pueden leer los datos.

Además de cifrar los archivos, el ransomware crea un documento de texto titulado "WHATS_HAPPEND.txt". Este archivo funciona como nota de rescate, con instrucciones y advertencias de los atacantes.

Reclamaciones de notas de rescate y estrategia de extorsión

El mensaje de rescate intenta presionar a las víctimas mediante una combinación de explicaciones técnicas y amenazas. Según la nota, los atacantes afirman haber identificado vulnerabilidades en la infraestructura de seguridad de la víctima y haberlas explotado para obtener acceso no autorizado a la red. Tras infiltrarse en el entorno, los atacantes afirman que todos los archivos importantes estaban cifrados, pero que supuestamente pueden restaurarse mediante una herramienta de descifrado que poseen.

El mensaje también introduce una forma adicional de extorsión. Afirma el robo de archivos confidenciales durante la intrusión y advierte que los datos se publicarán en un plazo de 72 horas si la víctima no se pone en contacto. Esta táctica, conocida comúnmente como doble extorsión, está diseñada para aumentar la presión sobre las organizaciones que, de otro modo, dependerían de las copias de seguridad para su recuperación.

Se indica a las víctimas que contacten con los atacantes a través de la dirección de correo electrónico «nhuvgh@outlook.com». La nota también desaconseja el uso de servicios de recuperación de datos de terceros, alegando que son fraudulentos o intermediarios que incrementarán el costo del rescate.

El cifrado de archivos y los desafíos de la recuperación de datos

Una vez que el ransomware Immigration cifra los archivos, el acceso a los datos suele ser imposible sin la herramienta de descifrado específica controlada por los atacantes. Las familias modernas de ransomware suelen emplear algoritmos criptográficos robustos, lo que hace que el descifrado por fuerza bruta sea poco viable.

Por lo tanto, las opciones de recuperación son extremadamente limitadas. La única forma fiable de restaurar archivos sin colaborar con los atacantes es mediante copias de seguridad no afectadas. Si existen copias de seguridad seguras en almacenamiento externo o servidores remotos que no estuvieran conectados al sistema infectado, es posible restaurar los datos una vez eliminado el malware por completo.

Otro factor importante es la velocidad de respuesta. Dejar ransomware activo en un sistema aumenta el riesgo de que siga cifrando archivos adicionales o se propague a otros dispositivos conectados a la misma red. Por lo tanto, la contención y eliminación rápidas son esenciales para limitar los daños.

Métodos comunes de infección y distribución

Al igual que muchas amenazas de ransomware, el ransomware de inmigración no suele distribuirse a través de un único canal. En cambio, los atacantes recurren a múltiples técnicas de distribución diseñadas para engañar a los usuarios o aprovecharse de prácticas de seguridad deficientes.

Los vectores de infección más comunes incluyen:

- Correos electrónicos engañosos que contienen archivos adjuntos o enlaces maliciosos

- Estafas de soporte técnico que persuaden a los usuarios a descargar malware

- Software pirateado, generadores de claves y herramientas de activación ilegales

- Documentos maliciosos camuflados como archivos legítimos de Office o PDF

- Archivos descargados de redes peer to peer o sitios de descarga de terceros

- Sitios web comprometidos, anuncios maliciosos y dispositivos USB infectados

En muchos casos, la carga maliciosa se incrusta en archivos aparentemente legítimos. Ejecutables, archivos comprimidos, scripts y documentos pueden utilizarse como portadores de instaladores de ransomware.

Fortalecimiento de la seguridad de los dispositivos contra el ransomware

Una defensa eficaz contra el ransomware depende de un enfoque de seguridad por capas que combine medidas de seguridad técnicas con un comportamiento responsable del usuario. Los sistemas que carecen de actualizaciones, se basan en políticas de seguridad deficientes o descargan software no verificado son significativamente más vulnerables a ataques como el ransomware Immigration.

Las siguientes prácticas mejoran significativamente la protección contra el malware que cifra archivos:

- Mantenga copias de seguridad periódicas de datos importantes en servidores remotos o dispositivos de almacenamiento que permanecen desconectados del sistema principal cuando no están en uso

- Mantenga los sistemas operativos y las aplicaciones completamente actualizados para eliminar vulnerabilidades que el malware pueda explotar

- Utilice un software de seguridad confiable capaz de detectar y bloquear la actividad de ransomware

- Evite abrir archivos adjuntos de correo electrónico inesperados o enlaces de remitentes desconocidos

- Descargue programas solo de fuentes oficiales o confiables, evitando software pirateado y herramientas de activación

- Restrinja el uso de medios extraíbles y escanee los dispositivos USB antes de acceder a su contenido

- Implementar una sólida segmentación de red y controles de acceso en entornos organizacionales

La implementación constante de estas prácticas reduce drásticamente la probabilidad de una infección exitosa y limita el daño si ocurre un ataque.

Evaluación final

El ransomware Immigration presenta muchas características típicas de las operaciones de ransomware modernas: cifrado de archivos robusto, una nota de rescate con instrucciones de contacto y amenazas de exposición de datos diseñadas para forzar el pago. Una vez que el malware cifra los archivos, la recuperación sin copias de seguridad se vuelve extremadamente difícil.

Las medidas de seguridad preventivas siguen siendo la defensa más eficaz. Las copias de seguridad periódicas, el manejo cuidadoso de correos electrónicos y descargas, y un software de seguridad actualizado constituyen la base de una protección sólida contra las amenazas de ransomware. En el cambiante panorama de la ciberdelincuencia, la defensa proactiva y la concienciación del usuario siguen siendo esenciales para proteger los activos digitales.