Impulsar ransomware

Cuadro de Mando de Amenazas

Cuadro de mando de amenazas EnigmaSoft

EnigmaSoft Threat Scorecards son informes de evaluación de diferentes amenazas de malware que nuestro equipo de investigación ha recopilado y analizado. Los cuadros de mando de amenazas de EnigmaSoft evalúan y clasifican las amenazas utilizando varias métricas que incluyen factores de riesgo reales y potenciales, tendencias, frecuencia, prevalencia y persistencia. Los cuadros de mando de amenazas de EnigmaSoft se actualizan regularmente en función de nuestros datos y métricas de investigación y son útiles para una amplia gama de usuarios de computadoras, desde usuarios finales que buscan soluciones para eliminar malware de sus sistemas hasta expertos en seguridad que analizan amenazas.

EnigmaSoft Threat Scorecards muestra una variedad de información útil, que incluye:

Clasificación: la clasificación de una amenaza en particular en la base de datos de amenazas de EnigmaSoft.

Nivel de severidad: El nivel de severidad determinado de un objeto, representado numéricamente, basado en nuestro proceso de modelado de riesgo e investigación, como se explica en nuestros Criterios de evaluación de amenazas .

Computadoras infectadas: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

Consulte también Criterios de evaluación de amenazas .

| Nivel de amenaza: | 100 % (Elevado) |

| Computadoras infectadas: | 1 |

| Visto por primera vez: | May 31, 2024 |

| SO(s) afectados: | Windows |

Los investigadores de ciberseguridad han identificado una nueva amenaza de malware conocida como Boost Ransomware. Una vez que este ransomware infecta un dispositivo, comienza a cifrar una amplia variedad de tipos de archivos y a cambiar sus nombres originales. A las víctimas se les presentan dos notas de rescate: una que se muestra en una ventana emergente y otra en un archivo de texto llamado 'FILES ENCRYPTED.txt'.

Boost Ransomware altera los nombres de los archivos agregando una identificación específica de la víctima, la dirección de correo electrónico 'boston.crypt@tuta.io' y la extensión '.boost'. Por ejemplo, un archivo llamado '1.png' pasa a llamarse '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost' y '2.pdf' pasa a llamarse '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Los investigadores han determinado que Boost Ransomware es una variante de la familia Dharma Ransomware .

Tabla de contenido

El Boost Ransomware busca extorsionar a las víctimas por dinero

La nota de rescate de Boost Ransomware advierte a los usuarios de PC que sus archivos han sido cifrados debido a un problema de seguridad con su PC. Para recuperar sus archivos, las víctimas deben enviar un correo electrónico a 'boston.crypt@tuta.io' e incluir la identificación proporcionada. La nota especifica que el rescate debe pagarse en Bitcoins, y el monto dependerá de la rapidez con la que la víctima contacte a los atacantes. También advierte contra el cambio de nombre de archivos cifrados o el uso de software de descifrado de terceros, ya que estas acciones podrían provocar una pérdida permanente de datos o tarifas de descifrado más altas.

Las variantes de ransomware de la familia Dharma, incluido Boost, normalmente cifran archivos locales y compartidos en red, desactivan el firewall y eliminan las instantáneas de volumen para evitar la recuperación de archivos. A menudo se propagan a través de servicios vulnerables de Protocolo de escritorio remoto (RDP).

Estas variantes de ransomware mantienen la persistencia copiándose en rutas específicas del sistema y registrando estas copias con ciertas claves de Ejecutar en el registro de Windows. También recopilan datos de ubicación y pueden excluir ubicaciones predeterminadas del cifrado.

El ransomware funciona bloqueando el acceso a los archivos mediante cifrado hasta que se paga un rescate, generalmente en criptomonedas. Las víctimas reciben instrucciones detalladas sobre cómo pagar para recuperar el acceso a sus archivos. Sin embargo, pagar el rescate no es garantía de que se restablecerá el acceso.

Es crucial adoptar un enfoque de seguridad integral contra las amenazas de malware y ransomware

Adoptar un enfoque de seguridad integral contra amenazas de malware y ransomware implica múltiples capas de protección y medidas proactivas. Aquí hay una guía detallada sobre cómo los usuarios pueden protegerse:

Al implementar estas medidas de seguridad integrales, los usuarios pueden reducir significativamente el riesgo de sufrir ataques de malware y ransomware y garantizar que estén preparados para responder de manera efectiva si ocurre un incidente.

La nota de rescate generada por Boost Ransomware como ventana emergente dice:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

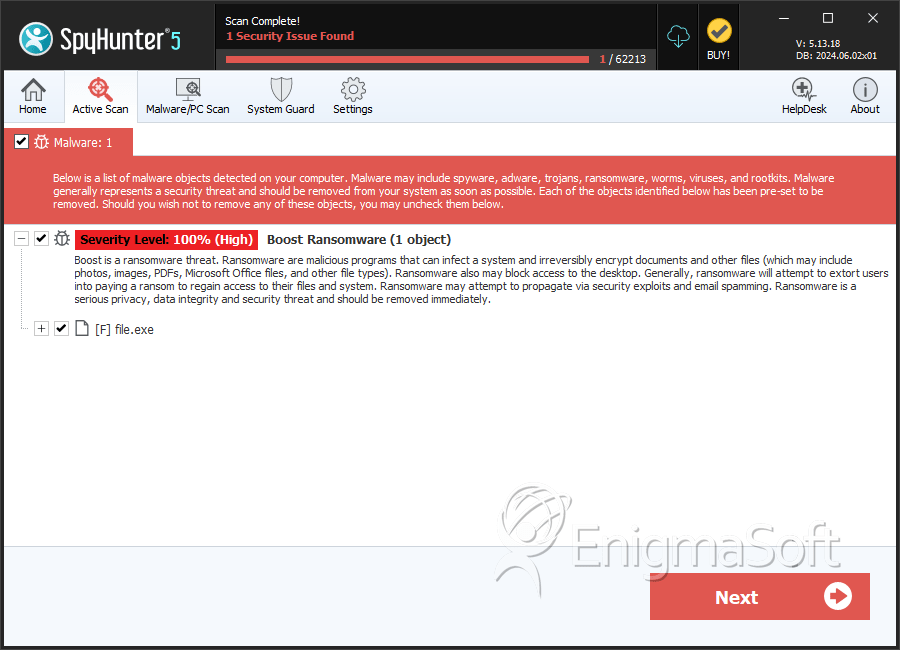

SpyHunter detecta y elimina Impulsar ransomware

Detalles del Sistema de Archivos

| # | Nombre | MD5 |

Detecciones

Detecciones: la cantidad de casos confirmados y sospechosos de una amenaza particular detectada en computadoras infectadas según lo informado por SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |