Raptum Ransomware

Proteger los dispositivos digitales del malware se ha convertido en una necesidad imperiosa en una era donde las operaciones ciberdelictivas son cada vez más sofisticadas. Las campañas modernas de ransomware atacan tanto a individuos como a organizaciones, cifrando datos valiosos y utilizando tácticas de extorsión para forzar el pago. Una de estas amenazas es el ransomware Raptum, una variante asociada a la familia de ransomware MedusaLocker. Esta amenaza demuestra cómo los atacantes combinan un cifrado robusto, presión psicológica y amenazas de fuga de datos para maximizar las posibilidades de recibir el rescate. Comprender cómo opera este malware es fundamental para desarrollar defensas eficaces.

Tabla de contenido

El surgimiento del ransomware Raptum

El ransomware Raptum es una variante vinculada a la familia de ransomware MedusaLocker, un grupo conocido por atacar redes empresariales y sistemas individuales con tácticas agresivas de doble extorsión. Una vez ejecutado en un equipo comprometido, el malware cifra los archivos y les añade una extensión distintiva, como «.raptum46». El componente numérico puede variar según la versión específica utilizada por los atacantes.

Por ejemplo, un archivo originalmente llamado '1.png' pasa a llamarse '1.png.raptum46', mientras que '2.pdf' puede renombrarse como '2.pdf.raptum46'. Esta modificación indica que los archivos ya no son accesibles sin la herramienta de descifrado de los atacantes. Además de cifrar los datos, el ransomware modifica el fondo de pantalla del escritorio de la víctima y genera una nota de rescate titulada 'RECOVER_DATA.html'.

El proceso de cifrado impide que las víctimas abran sus documentos, imágenes, bases de datos y otros archivos importantes. Al igual que muchas variantes modernas de ransomware, Raptum utiliza métodos criptográficos robustos que hacen que el descifrado por fuerza bruta sea prácticamente imposible sin la clave controlada por el atacante.

Dentro de la demanda de rescate

La nota de rescate entregada por Raptum tiene como objetivo intimidar a las víctimas y presionarlas para que paguen rápidamente. Según el mensaje, los archivos han sido cifrados con los algoritmos RSA y AES, una combinación común en ataques de ransomware. Se advierte a las víctimas que intentar recuperar los archivos con software de terceros podría dañar permanentemente los datos cifrados.

La nota advierte además a las víctimas que no cambien el nombre ni modifiquen los archivos cifrados. Estas advertencias tienen como objetivo desalentar los intentos de recuperación independientes y reforzar la idea de que solo los atacantes poseen la herramienta de descifrado necesaria.

Una táctica particularmente coercitiva utilizada por Raptum consiste en amenazas de exfiltración de datos. Los atacantes afirman que se ha robado información confidencial y que esta se encuentra almacenada en un servidor privado. Si no se realiza el pago, los datos robados podrían ser publicados o vendidos a terceros. Se insta a las víctimas a contactar a los atacantes a través de direcciones de correo electrónico como:

recuperación2@salamati.vip

recuperación2@amniyat.xyz

El mensaje también impone un plazo de 72 horas, advirtiendo que el rescate aumentará si la víctima no se pone en contacto dentro de ese plazo. Esta presión por el tiempo es una táctica psicológica común en las campañas de ransomware.

¿Qué sucede después de la infección?

Una vez que Raptum se ejecuta correctamente, el daño puede escalar rápidamente. El ransomware escanea el sistema en busca de datos valiosos y cifra una amplia gama de tipos de archivos. Tras el cifrado, los archivos se vuelven inaccesibles sin la clave de descifrado correcta.

En muchos casos, las infecciones de ransomware no se limitan a un solo dispositivo. Si el sistema comprometido está conectado a una red, el malware puede intentar propagarse a otros equipos, unidades compartidas o almacenamiento en red. Esta capacidad hace que el ransomware sea especialmente peligroso en entornos organizacionales.

Las opciones de recuperación son limitadas. Si se dispone de copias de seguridad y estas no se ven afectadas por el ataque, es posible restaurar los datos sin pagar el rescate. De lo contrario, las víctimas deben esperar a que los investigadores de ciberseguridad desarrollen un descifrador gratuito, un resultado que no está garantizado.

Es fundamental eliminar el ransomware de inmediato. Dejarlo activo en el sistema puede permitir un mayor cifrado, intentos de reinfección o actividad maliciosa adicional.

Métodos comunes de infección y distribución

Raptum y otras variantes de ransomware similares recurren en gran medida a la ingeniería social y a técnicas de distribución engañosas para llegar a las víctimas. Los atacantes suelen disfrazar archivos maliciosos como documentos o software legítimos para engañar a los usuarios y que los ejecuten.

Los vectores de infección comunes incluyen:

- Correos electrónicos de phishing que contienen archivos adjuntos o enlaces maliciosos.

- Mensajes de soporte técnico falsos o sitios web fraudulentos

- Software pirateado, programas crackeados y generadores de claves.

- Anuncios maliciosos y sitios web comprometidos

- Archivos compartidos a través de redes peer-to-peer (P2P) o plataformas de descarga de terceros.

- Unidades USB y medios extraíbles infectados

- Exploits dirigidos a software obsoleto o vulnerable

Estos métodos dependen en gran medida de la interacción del usuario. Una vez que se abre o ejecuta un archivo malicioso, el ransomware puede desplegarse silenciosamente en segundo plano.

Fortalecimiento de la defensa: Prácticas de seguridad esenciales

Para protegerse contra el ransomware como Raptum se requiere una combinación de medidas de seguridad técnicas y concienciación por parte de los usuarios. Unas sólidas prácticas de ciberseguridad reducen drásticamente la probabilidad de una infección exitosa.

Una de las defensas más efectivas es mantener copias de seguridad fiables. Estas deben almacenarse sin conexión o en entornos seguros en la nube a los que el sistema infectado no pueda acceder directamente. Si el ransomware cifra los archivos locales, las copias de seguridad limpias permiten la recuperación sin necesidad de negociar con los atacantes.

Las actualizaciones periódicas de software y la gestión de parches son igualmente importantes. Muchas infecciones de ransomware explotan vulnerabilidades en aplicaciones o sistemas operativos obsoletos. Garantizar que los sistemas reciban actualizaciones de seguridad oportunas cierra estos puntos de entrada.

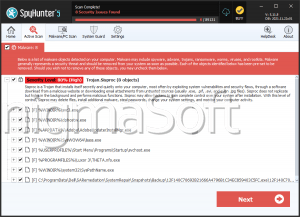

Otra capa clave de protección consiste en un software de seguridad de buena reputación capaz de detectar comportamientos sospechosos, bloquear descargas maliciosas e impedir actividades de cifrado no autorizadas. Las soluciones avanzadas de protección de endpoints pueden identificar patrones de ransomware antes de que el ataque se complete.

Los usuarios también deben actuar con precaución al interactuar con contenido digital. Los archivos adjuntos sospechosos, los enlaces desconocidos y el software descargado de fuentes no oficiales representan un alto riesgo. Las organizaciones suelen mitigar esta amenaza mediante la capacitación de sus empleados en ciberseguridad.

Otras buenas prácticas incluyen:

- Mantener los sistemas operativos y las aplicaciones completamente actualizados.

- Utilizar contraseñas seguras y únicas, y habilitar la autenticación multifactor.

- Restricción de privilegios administrativos en los sistemas

- Escanear periódicamente los sistemas en busca de malware y vulnerabilidades.

- Deshabilitar las macros en documentos recibidos de fuentes no confiables.

Combinadas, estas estrategias crean defensas por capas que reducen significativamente el riesgo de ransomware.

Evaluación final

El ransomware Raptum ilustra las tácticas en constante evolución que utilizan los grupos ciberdelincuentes modernos. Mediante un cifrado robusto, amenazas de filtración de datos y plazos estrictos, los atacantes intentan presionar a las víctimas para que paguen rápidamente. Dado que el descifrado sin la clave de los atacantes rara vez es posible, la prevención sigue siendo la defensa más eficaz.

Las sólidas prácticas de seguridad, el manejo cuidadoso del contenido en línea y las estrategias de respaldo consistentes brindan la mejor protección contra las campañas de ransomware. A medida que las ciberamenazas evolucionan, mantener medidas proactivas de ciberseguridad es esencial para salvaguardar tanto los datos personales como los de las organizaciones.