Ladrón de SHub

SHub es un sofisticado malware de robo de información diseñado específicamente para comprometer sistemas macOS. Su objetivo principal es extraer información confidencial de navegadores, monederos de criptomonedas y diversos componentes del sistema. Esta amenaza es particularmente peligrosa porque combina el robo de credenciales, el ataque a criptomonedas y mecanismos de acceso persistente en una sola campaña.

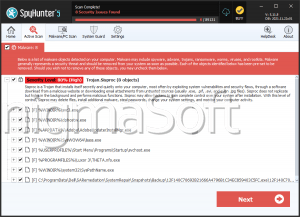

El malware se distribuye comúnmente mediante métodos engañosos que inducen a los usuarios a ejecutar comandos maliciosos. Una vez activo, SHub recopila silenciosamente datos valiosos y puede mantener el acceso al dispositivo infectado a largo plazo. Debido a la gran cantidad de información que puede recopilar, esta amenaza representa graves riesgos, incluyendo pérdidas financieras, robo de identidad y acceso no autorizado a cuentas. Es fundamental eliminar SHub de inmediato si se detecta en un sistema.

Tabla de contenido

Infección inicial y verificación del sistema

El proceso de infección comienza con un cargador que se ejecuta en el Mac de la víctima. Antes de desplegar el malware completo, este cargador realiza varias comprobaciones en el sistema. Una de las más importantes consiste en examinar si el sistema tiene un teclado con distribución rusa. Si se detecta dicho teclado, el malware finaliza su ejecución e informa de ello a los atacantes.

Si la verificación se realiza correctamente, el cargador recopila y transmite información básica del sistema a la infraestructura de los atacantes. Esta información incluye la dirección IP del dispositivo, el nombre de host, la versión de macOS y la configuración del idioma del teclado. Esta información ayuda a los atacantes a perfilar la máquina infectada antes de continuar con sus acciones.

Posteriormente, el malware descarga un script disfrazado de solicitud de contraseña legítima de macOS. Esta solicitud falsa aparenta pedir la contraseña del sistema del usuario de forma rutinaria. Si la víctima introduce la contraseña, los atacantes obtienen acceso al Llavero de macOS, que almacena información altamente sensible como contraseñas guardadas, credenciales de Wi-Fi y claves de cifrado privadas.

Recopilación exhaustiva de datos de navegadores y monederos

Una vez asegurado el acceso al sistema, SHub comienza a escanear el dispositivo en busca de datos valiosos almacenados en navegadores web y aplicaciones de criptomonedas. El malware ataca a una amplia gama de navegadores basados en Chromium, incluyendo Arc, Brave, Chrome, Chrome Beta, Chrome Canary, Chrome DevTools, Chromium, Edge, Opera, Opera GX, Orion, Sidekick, Vivaldi y Coccoc. También ataca a Firefox.

Desde estos navegadores, el malware extrae las credenciales almacenadas, las cookies, la información de autocompletar y otros datos de perfil de todos los usuarios. Además, inspecciona las extensiones de navegador instaladas en busca de extensiones de monederos de criptomonedas.

SHub es capaz de robar información de más de cien monederos de criptomonedas conocidos. Algunos ejemplos son Coinbase Wallet, Exodus Web3, Keplr, MetaMask, Phantom y Trust Wallet. Al acceder a estas extensiones, los atacantes pueden obtener tokens de autenticación, datos de acceso al monedero y otra información confidencial relacionada con las cuentas de criptomonedas.

Dirigido a aplicaciones de criptomonedas para escritorio

Además de las carteras basadas en navegador, SHub se centra principalmente en las aplicaciones de carteras de criptomonedas de escritorio instaladas en el sistema. El malware recopila datos de una gran cantidad de carteras, incluidas Atomic Wallet, Binance, Bitcoin Core, BlueWallet, Coinomi, Dogecoin Core, Electrum, Exodus, Guarda, Ledger Live, Ledger Wallet, Litecoin Core, Monero, Sparrow, TON Keeper, Trezor Suite y Wasabi.

Los datos confidenciales extraídos de estas aplicaciones pueden incluir credenciales de monedero, claves privadas y otra información de autenticación. Estos datos pueden permitir a los atacantes obtener el control directo de las criptomonedas.

Además del software de monedero, SHub también recopila otro tipo de información confidencial del entorno macOS. Recupera datos del llavero de macOS, información de la cuenta de iCloud, cookies e historial de navegación de Safari, bases de datos de Apple Notes y archivos de sesión de Telegram. El malware también copia los archivos .zsh_history, .bash_history y .gitconfig. Estos archivos son especialmente valiosos porque pueden contener claves API, tokens de autenticación u otras credenciales de desarrollador almacenadas en historiales de comandos o configuraciones.

Manipulación de billeteras para robo continuo de datos

SHub no se limita a recopilar información almacenada. También puede modificar ciertas aplicaciones de monederos de criptomonedas para continuar robando datos incluso después de la intrusión inicial.

Si el malware detecta monederos como Atomic Wallet, Exodus, Ledger Live, Ledger Wallet o Trezor Suite, reemplaza un componente clave de la aplicación, conocido como 'app.asar', con una versión maliciosa. Este archivo modificado se ejecuta silenciosamente en segundo plano, permitiendo que la aplicación del monedero siga funcionando con normalidad desde la perspectiva del usuario.

Mediante esta modificación, las aplicaciones de billetera comprometidas continúan transmitiendo información confidencial a los atacantes. Los datos robados pueden incluir contraseñas de billetera, frases semilla y frases de recuperación. Algunas variantes del malware son capaces de mostrar mensajes falsos de recuperación o de actualización de seguridad para engañar a los usuarios y que introduzcan directamente sus frases semilla.

Capacidades de persistencia y control remoto

Para mantener el acceso a largo plazo al sistema comprometido, SHub instala un mecanismo de puerta trasera que permite a los atacantes comunicarse con el dispositivo infectado. El malware crea una tarea en segundo plano llamada 'com.google.keystone.agent.plist'. Este nombre se eligió intencionadamente para que se pareciera al servicio de actualización legítimo de Google, reduciendo así la probabilidad de detección.

Cada vez que se ejecuta esta tarea en segundo plano, inicia un script oculto que envía el identificador único de hardware del Mac a un servidor remoto y comprueba si hay instrucciones de los atacantes. Esta capacidad permite a los ciberdelincuentes controlar el dispositivo de forma remota y ejecutar comandos adicionales cuando sea necesario.

Para evitar alertar a la víctima durante la instalación, el malware muestra un mensaje de error engañoso que indica que la aplicación no es compatible. Este mensaje induce a los usuarios a creer que el proceso de instalación falló, aunque el malware ya se haya desplegado correctamente.

Distribución mediante la técnica ClickFix

El principal método de distribución de SHub se basa en la ingeniería social y en una técnica conocida como ClickFix. En esta campaña, los atacantes crean un sitio web fraudulento que imita el sitio legítimo del software CleanMyMac. Los visitantes que creen estar descargando la aplicación auténtica reciben instrucciones de instalación inusuales.

En lugar de recibir un archivo de instalación normal, se indica a los usuarios que abran la Terminal de macOS y peguen un comando para completar el proceso de instalación. Al ejecutar este comando, se descarga y ejecuta un script oculto que instala el malware SHub.

La secuencia de ataque se desarrolla típicamente de la siguiente manera:

- La víctima visita un sitio web falso que suplanta la página de descarga de CleanMyMac.

- El sitio web indica al usuario que abra la terminal y pegue un comando proporcionado como parte de la instalación.

- Al ejecutar el comando, se descarga y ejecuta un script oculto que instala SHub en el sistema.

Dado que la víctima realiza estos pasos manualmente, el ataque puede eludir algunas de las advertencias de seguridad tradicionales.

Riesgos de seguridad y posibles consecuencias

SHub representa una seria amenaza para los usuarios de macOS debido a su amplia capacidad de recopilación de datos y su persistencia a largo plazo. Una vez instalado, puede obtener información confidencial de forma silenciosa y proporcionar a los atacantes acceso remoto continuo al dispositivo comprometido.

Las víctimas de este malware pueden enfrentarse a diversas consecuencias, entre ellas:

- Robo de criptomonedas desde aplicaciones de billetera comprometidas

- Robo de identidad resultante del robo de datos personales y credenciales.

- Acceso no autorizado a cuentas y servicios en línea

- Exposición de secretos de desarrolladores, como claves API o tokens de autenticación.

Dada la cantidad de información que SHub puede recopilar, prevenir la infección es fundamental. Los usuarios deben extremar las precauciones al descargar software, evitar ejecutar comandos de fuentes no confiables y verificar que los sitios web que ofrecen descargas sean legítimos. La detección temprana y la eliminación inmediata del malware son esenciales para prevenir una mayor filtración de datos.