Puerta trasera de TAMECAT

Ha surgido una oleada de espionaje vinculada al grupo APT42, afín al Estado iraní. Los analistas observan un esfuerzo concentrado contra individuos y organizaciones relacionados con los intereses del Cuerpo de la Guardia Revolucionaria Islámica (CGRI). Detectada a principios de septiembre de 2025 y denominada con el nombre en clave SpearSpecter, esta operación demuestra una sofisticada combinación de ingeniería social y despliegue de malware personalizado con el objetivo de recopilar información de inteligencia.

Tabla de contenido

Una estrategia de focalización ampliada

Los responsables de esta campaña se han dirigido directamente a altos funcionarios del gobierno y de defensa, empleando tácticas altamente personalizadas para involucrarlos. Las invitaciones a conferencias importantes y las ofertas de reuniones influyentes son tácticas comunes. Una característica definitoria de esta actividad es la ampliación del grupo de víctimas para incluir a familiares, lo que aumenta la presión y amplía el alcance del ataque en torno a los objetivos principales.

Orígenes y evolución de APT42

APT42 se dio a conocer públicamente a finales de 2022, poco después de que investigadores lo vincularan con varios grupos asociados a la Guardia Revolucionaria Islámica (IRGC). Entre estos se incluyen grupos conocidos como APT35, Charming Kitten, ITG18, Mint Sandstorm y TA453. La característica distintiva del grupo es su capacidad para mantener operaciones de ingeniería social prolongadas, que a veces duran semanas, suplantando la identidad de contactos de confianza para ganar credibilidad antes de distribuir malware o enlaces maliciosos.

A principios de junio de 2025, especialistas descubrieron otra importante campaña dirigida a profesionales israelíes de ciberseguridad y tecnología. En ese caso, los atacantes se hicieron pasar por ejecutivos e investigadores en comunicaciones por correo electrónico y WhatsApp. Aunque relacionadas, la actividad de junio y SpearSpecter provienen de dos grupos internos distintos de APT42: el grupo B se centra en el robo de credenciales, mientras que el grupo D se centra en intrusiones mediante malware.

Tácticas de engaño personalizadas

En el núcleo de SpearSpecter reside una metodología de ataque flexible, adaptada al valor del objetivo y a los objetivos de los operadores. Algunas víctimas son redirigidas a portales de reuniones falsos diseñados para robar credenciales. Otras se enfrentan a un método más intrusivo que instala una puerta trasera persistente de PowerShell llamada TAMECAT, una herramienta que el grupo ha utilizado repetidamente en los últimos años.

Las cadenas de ataque comunes comienzan con la suplantación de identidad en WhatsApp, donde el atacante reenvía un enlace malicioso que simula ser un documento necesario para una próxima reunión. Al hacer clic en él, se desencadena una secuencia de redireccionamiento que resulta en la entrega de un archivo LNK alojado en WebDAV, disfrazado de PDF, utilizando el controlador de protocolo search-ms: para engañar a la víctima.

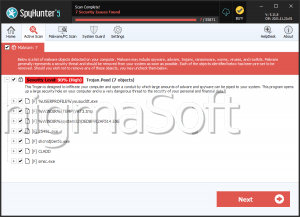

La puerta trasera TAMECAT: modular, persistente y adaptativa

Una vez ejecutado, el archivo LNK se conecta a un subdominio de Cloudflare Workers operado por el atacante para obtener un script por lotes que activa TAMECAT. Este marco de trabajo basado en PowerShell utiliza componentes modulares para facilitar la exfiltración, la vigilancia y la administración remota. Sus canales de comando y control (C2) abarcan HTTPS, Discord y Telegram, lo que garantiza la resiliencia incluso si se interrumpe una de las vías.

Para las operaciones basadas en Telegram, TAMECAT recupera y ejecuta código PowerShell retransmitido por un bot controlado por los atacantes. El servidor de comando y control (C2) basado en Discord utiliza un webhook que envía información del sistema y recibe comandos desde un canal predefinido. El análisis sugiere que los comandos pueden personalizarse para cada host infectado, lo que permite la actividad coordinada contra múltiples objetivos a través de una infraestructura compartida.

Capacidades que respaldan el espionaje profundo

TAMECAT ofrece una amplia gama de funciones para la recopilación de inteligencia. Entre ellas:

- Recopilación y extracción de datos

- Recopilación de archivos con extensiones específicas

- Extracción de datos de los buzones de correo de Google Chrome, Microsoft Edge y Outlook

- Realizando capturas de pantalla continuas cada 15 segundos

- Exfiltración de la información recopilada a través de HTTPS o FTP

- Medidas de sigilo y evasión

- Cifrado de telemetría y cargas útiles

- Ofuscación del código fuente de PowerShell

- Utilizar binarios de bajo coste para mezclar acciones maliciosas con el comportamiento normal del sistema.

- Ejecutándose principalmente en memoria para minimizar los artefactos de disco.

Una infraestructura resiliente y camuflada

La infraestructura que sustenta SpearSpecter combina sistemas controlados por el atacante con servicios legítimos en la nube para ocultar la actividad maliciosa. Este enfoque híbrido permite una intrusión inicial fluida, comunicaciones C2 duraderas y la extracción encubierta de datos. El diseño operativo refleja la intención de un actor malicioso de infiltrarse a largo plazo en redes de alto valor, manteniendo una exposición mínima.

Conclusión

La campaña SpearSpecter pone de relieve el perfeccionamiento constante de las operaciones de espionaje por parte de APT42, que combina ingeniería social a largo plazo, malware adaptativo e infraestructura robusta para alcanzar sus objetivos de inteligencia. Su naturaleza persistente y altamente selectiva expone a funcionarios, personal de defensa y personas vinculadas a ellos a un riesgo continuo, lo que refuerza la necesidad de una mayor vigilancia y una sólida seguridad en todos los canales de comunicación.